- Page 2 and 3:

Wyzwania informatyki bankowej 2016

- Page 4:

Spis treści Wstęp................

- Page 8 and 9:

Wstęp Oddajemy w Państwa ręce ju

- Page 11 and 12:

Mariusz Zarzycki Dyrektor, Dział D

- Page 13 and 14:

związanych z tym zmian w relacjach

- Page 15 and 16:

samodzielnego wykonywania możliwie

- Page 17 and 18:

Przestarzałe już systemy podstawo

- Page 19 and 20:

Wyzwanie dla zarządzających Powy

- Page 21 and 22:

Diagnoza powinna być przeprowadzon

- Page 23 and 24:

Bartłomiej Nocoń Dyrektor Zarząd

- Page 25 and 26:

oceniane przez klienta względem je

- Page 27 and 28:

ędzie oczekiwanym przez klientów

- Page 29 and 30:

które z jednej strony zadbają o s

- Page 31 and 32:

Z perspektywy doświadczeń Banku P

- Page 33 and 34:

Pierwsze na świecie płatności zb

- Page 35 and 36:

- internetowej, na tablety czy mobi

- Page 37 and 38:

Dr Andrzej Sieradz Doktor nauk ekon

- Page 39 and 40:

Według badania KPMG Cloud Survey R

- Page 41 and 42:

Co takiego nadzwyczajnego jest w za

- Page 43 and 44:

styczność dostosowania wielkości

- Page 45 and 46:

mego zarządzania ryzykiem jest zna

- Page 47 and 48:

Zitouna Bank w Tunezji wybrał usł

- Page 49:

Proposed guidance for firms outsour

- Page 52 and 53:

Piotr Puczyński, BGK CRM czyli w p

- Page 54 and 55:

ealistyczny plan akceptują. Nikt p

- Page 56 and 57:

Obserwując zespół sprzedażowy w

- Page 58 and 59:

ealną przeszkodą przy wdrażaniu

- Page 60 and 61:

jako powszechna akceptacja nowego s

- Page 62 and 63:

zostawiając je specjalistom. Wraca

- Page 64 and 65:

klientów przygotowane, mechanizmy

- Page 66 and 67:

z podstawowych zarzutów w kierunku

- Page 68 and 69:

się nieco ryzykowne. Współcześn

- Page 70 and 71:

że one w sposób realny wspierają

- Page 72 and 73:

Magda Dziewguć, Google, Marta Guze

- Page 74 and 75:

Awareness of start-ups by executive

- Page 76 and 77:

W Polsce widzimy kilka kategorii wy

- Page 78 and 79:

dla których spółki FinTech zosta

- Page 80 and 81:

z większych serwisów, na którym

- Page 82 and 83:

Z uwagi na różnice w podejściu d

- Page 84 and 85:

Maciej Łuczak, Billon Blockchain B

- Page 86 and 87:

Po drugie, presja otoczenia radykal

- Page 88 and 89:

numer naszego konta bankowego do pr

- Page 90 and 91:

Dlaczego rozwiązaniem problemów b

- Page 92 and 93:

• zwiększenia przejrzystości w

- Page 94 and 95:

To pozwala bankom na wyeliminowanie

- Page 96 and 97:

ukryte przed społeczeństwem, nato

- Page 98 and 99:

macji i nie przechowuje żadnych ak

- Page 100 and 101:

Blochchain w usługach płatniczych

- Page 102 and 103:

gotówki. Nie jest on produktem fiz

- Page 105 and 106:

Sebastian Ptak jest Członkiem Zarz

- Page 107 and 108:

Ich analiza będzie punktem wyjści

- Page 109 and 110:

i autoryzacji klienta na stronie ba

- Page 111 and 112:

Firmy te nie są bankami, a płatno

- Page 113 and 114:

Klienci indywidualni W kontekście

- Page 115 and 116:

espondentów przyznało, że zdarzy

- Page 117 and 118:

Cashless i paperless Poland, w obie

- Page 119 and 120: Pomysł islandzki jest jednak wyją

- Page 121: W takim układzie banki zostaną zm

- Page 124 and 125: Piotr Pinchinat-Miernik, Paweł Muc

- Page 126 and 127: Jeszcze na początku lat 90. równi

- Page 128 and 129: System ten pozwala klientom na wyda

- Page 130 and 131: Najnowsze rozwiązanie, czyli wszys

- Page 132 and 133: Korzyści dla wierzycieli • Łatw

- Page 134 and 135: Płatności G2C oraz G2B W przyszł

- Page 136 and 137: Andrzej Kawiński, Giesecke & Devri

- Page 138 and 139: nia jest ograniczona, co ogranicza

- Page 140 and 141: W Polsce Państwowa Wytwórnia Papi

- Page 142 and 143: Europejskie standardy przechowywani

- Page 144 and 145: gotówka (często liczona, paczkowa

- Page 146 and 147: urządzeń zainstalowanych w sortow

- Page 148 and 149: Zagraniczne doświadczenia pokazuj

- Page 150 and 151: Andrzej Gibas, Microsoft, Karol Maz

- Page 152 and 153: • duża zmienność rynków i wra

- Page 154 and 155: Dominujące dzisiaj podejście do a

- Page 156 and 157: procesorów budowanych w oparciu o

- Page 158 and 159: SDC uzyskało oszczędności na poz

- Page 160 and 161: też zostanie przeprowadzony jednor

- Page 163 and 164: Aleksander P. Czarnowski Prezes AVE

- Page 165 and 166: z co najmniej 2-, a jeszcze lepiej

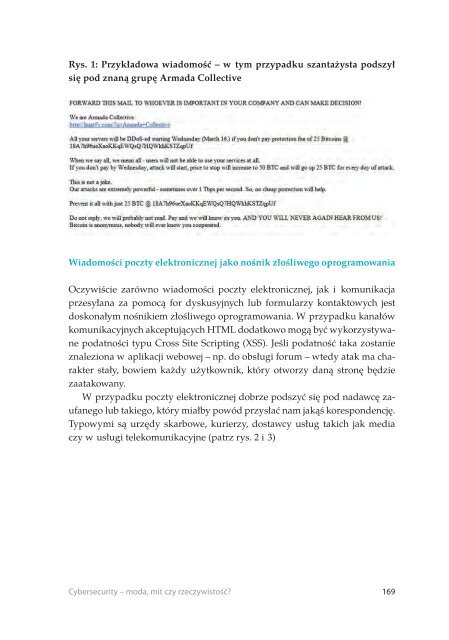

- Page 167 and 168: Ransomware czyli różne oblicza sz

- Page 169: system nigdy nie dostarcza pełnego

- Page 173 and 174: IoT Internet of Things z pewności

- Page 175 and 176: Podatności w SSL/TLS oraz algorytm

- Page 177 and 178: instalacja i konfiguracja serwera S

- Page 179 and 180: w krótkim czasie. Dla niektórych

- Page 181 and 182: Adam Marciniak Dyrektor Pionu Rozwo

- Page 183 and 184: 50 tys. komputerów w tym samym cza

- Page 185 and 186: które łącznie pozwoliły wyprowa

- Page 187 and 188: skutkując izolacją kraju od reszt

- Page 189 and 190: tacji branżowych narodziła się k

- Page 191 and 192: Ciekawym przykładem z ojczyzny Int

- Page 193 and 194: Z inicjatywy Rady Bankowości Elekt

- Page 195: • Opracowanie ogólnobankowej, sp

- Page 198 and 199: Maciej Gawroński, Sławomir Szepie

- Page 200 and 201: • Sprecyzowanie katalogu wyłącz

- Page 202 and 203: • Płatnik (posiadacz rachunku ba

- Page 204 and 205: Zagraniczne podmioty profesjonalnie

- Page 206 and 207: gulacje odnośnie opłat interchang

- Page 208 and 209: nikacji między poszczególnymi pod