Akademik BiliÅim '10 10 - 12 Åubat 2010 MuÄla

Akademik BiliÅim '10 10 - 12 Åubat 2010 MuÄla

Akademik BiliÅim '10 10 - 12 Åubat 2010 MuÄla

You also want an ePaper? Increase the reach of your titles

YUMPU automatically turns print PDFs into web optimized ePapers that Google loves.

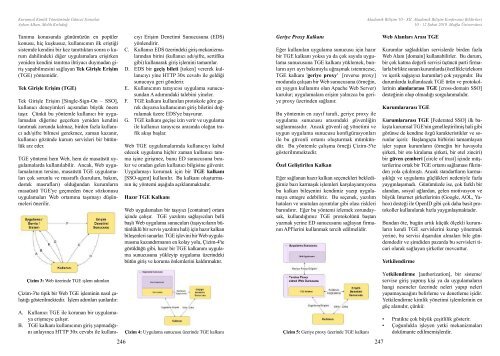

Kurumsal Kimlik Yönetiminde Güncel SorunlarAyhan Alkan, Melih Kırlıdoğ<strong>Akademik</strong> Bilişim’<strong>10</strong> - XII. <strong>Akademik</strong> Bilişim Konferansı Bildirileri<strong>10</strong> - <strong>12</strong> Şubat 20<strong>10</strong> Muğla ÜniversitesiTanıma konusunda günümüzün en popülerkonusu, hiç kuşkusuz, kullanıcının ilk eriştiğisistemde kendini bir kez tanıttıktan sonra o kurumdahilindeki diğer uygulamalara erişirkenyeniden kendini tanıtma ihtiyacı duymadan girişyapabilmesini sağlayan Tek Girişle Erişim(TGE) yöntemidir.Tek Girişle Erişim (TGE)Tek Girişle Erişim [Single-Sign-On – SSO],kullanıcı deneyimleri açısından büyük önemtaşır. Çünkü bu yöntemle kullanıcı bir uygulamadandiğerine geçerken yeniden kendinitanıtmak zorunda kalmaz, birden fazla kullanıcıadı/şifre bilmesi gerekmez, zaman kazanır,kullanıcı gözünde kurum servisleri bir bütünlükarz eder.TGE yöntemi hem Web, hem de masaüstü uygulamalardakullanılabilir. Ancak, Web uygulamalarınıntersine, masaüstü TGE uygulamalarıçok sorunlu ve masraflı (kurulum, bakım,destek masrafları) olduğundan kurumlarınmasaüstü TGE'ye geçmeden önce sözkonusuuygulamaları Web ortamına taşımayı düşünmeleriönerilir.cıyı Erişim Denetimi Sunucusuna (EDS)yönlendirir.C. Kullanıcı EDS üzerindeki giriş mekanizmalarındanbirini (kullanıcı adı/şifre, sertifikagibi) kullanarak giriş işlemini tamamlar.D. EDS bir geçiş bileti [token] vererek kullanıcıyıyine HTTP 30x cevabı ile geldiğisunucuya geri gönderir.E. Kullanıcının tarayıcısı uygulama sunucusundanA adımındaki talebini yineler.F. TGE kalkanı kullanılan protokole göre gerekduyarsa kullanıcının giriş biletini doğrulamaküzere EDS'ye başvurur.G. TGE kalkanı geçişe izin verir ve uygulamaile kullanıcı tarayıcısı arasında olağan trafikakışı başlar.Web TGE uygulamalarında kullanıcıyı kabuledecek uygulama hiçbir zaman kullanıcı tanımaişine girişmez, bunu ED sunucusuna bırakırve oradan gelen kullanıcı bilgisine güvenir.Uygulamayı korumak için bir TGE kalkanı[SSO-agent] kullanılır. Bu kalkanı oluşturmanınüç yöntemi aşağıda açıklanmaktadır.Hazır TGE KalkanıWeb uygulamaları bir taşıyıcı [container] ortamiçinde çalışır. TGE yazılımı sağlayıcıları bellibaşlı Web uygulama sunucuları (taşıyıcıların bütünlüklübir servis yazılımı hali) için hazır kalkanbileşenleri sunarlar. TGE işlevini bir Web uygulamasınakazandırmanın en kolay yolu, Çizim-4'tegörüldüğü gibi, hazır bir TGE kalkanını uygulamasunucusuna yükleyip uygulama üzerindekibütün giriş ve koruma önlemlerini kaldırmaktır.Geriye Proxy KalkanıEğer kullanılan uygulama sunucusu için hazırbir TGE kalkanı yoksa ya da çok sayıda uygulamasunucusuna TGE kalkanı yüklemek, bunlarınayrı ayrı bakımıyla uğraşmak istenmezse,TGE kalkanı 'geriye proxy' [reverse proxy]modunda çalışan bir Web sunucusuna (örneğin,en yaygın kullanımı olan Apache Web Server)kurulur; uygulamalara erişim yalnızca bu geriyeproxy üzerinden sağlanır.Bu yöntemin en zayıf tarafı, geriye proxy ileuygulama sunucusu arasındaki güvenliğinsağlanmasıdır. Ancak güvenli ağ yönetimi veuygun uygulama sunucusu konfigürasyonlarıile bu güvenli ortamı oluşturmak mümkündür.Bu yöntemle çalışma örneği Çizim-5'tegösterilmmektedir.Özel Geliştirilen KalkanEğer sağlanan hazır kalkan seçenekleri beklediğimizbazı karmaşık işlemleri karşılayamıyorsabu kalkan bileşenini kendimiz yazıp uygulamayaentegre edebiliriz. Bu seçenek, yazılımhataları ve unutulan ayrıntılar gibi olası riskleribarındırır. Eğer bu yöntemi izlemek zorundaysak,kullandığımız TGE protokolünü baştanyazmak yerine ED sunucusunu sağlayan firmanınAPI'lerini kullanmak tercih edilmelidir.Web Alanları Arası TGEKurumlar sağladıkları servislerde birden fazlaWeb Alanı [domain] kullanabilirler. Bu durum,bir çok katma değerli servisi üçüncü parti firmalarlabirlikte sunan kurumlarda (özellikle telekomve içerik sağşayıcı kurumlar) çok yaygındır. Budurumlarda kullanılacak TGE ürün ve protokollerininalanlararası TGE [cross-domain SSO]desteğinin olup olmadığı sorgulanmalıdır.Kurumlararası TGEKurumlararası TGE [Federated SSO] ilk bakıştakurumsal TGE'nin genelleştirilmiş hali gibigörünse de kendine özgü karakteristikler ve sorunlariçerir. Başlangıçta birbirini tamamlayanişler yapan kurumların (örneğin bir havayoluşirketi, bir oto kiralama şirketi, bir otel zinciri)bir güven çemberi [circle of trust] içinde müşterilerineortak bir TGE ortamı sağlaması fikrindenyola çıkılmıştı. Ancak standartların karmaşıklığıve uygulama güçlükleri nedeniyle fazlayaygınlaşamadı. Günümüzde ise, çok farklı biralandan, sosyal ağlardan, gelen motivasyon vebüyük Internet şirketlerinin (Google, AOL, Yahoo)desteği ile OpenID gibi çok daha basit protokollerkullanılarak hızla yaygınlaşmaktadır.Bundan öte, bugün artık küçük ölçekli kurumlarınkendi TGE servislerini kurup yönetmekyerine, bu servisi dışarıdan almaları bile gündemdedirve şimdiden pazarda bu servisleri ticariolarak sağlayan şirketler mevcuttur.YetkilendirmeÇizim 3: Web üzerinde TGE işlem adımlarıÇizim-3'te tipik bir Web TGE işleminin nasıl çalıştığıgösterilmektedir. İşlem adımları şunlardır:A.B.Kullanıcı TGE ile korunan bir uygulamayaerişmeye çalışır.TGE kalkanı kullanıcının giriş yapmadığınıanlayınca HTTP 30x cevabı ile kullanı-246Çizim 4: Uygulama sunucusu üzerinde TGE kalkanıÇizim 5: Geriye proxy üzerinde TGE kalkanı247Yetkilendirme [authorization], bir sisteme/servise giriş yapmış kişi ya da uygulamalarınhangi nesmeler üzerinde neleri yapıp neleriyapamayacağını belirleme ve denetleme işidir.Yetkilendirme kimlik yönetimi işlemlerinin engüç alanıdır, çünkü:• Pratikte çok büyük çeşitlilik gösterir.• Çoğunlukla işleyen yetki mekanizmalarıdokümante edilmemişlerdir.