H_SAK_Grunder

H_SAK_Grunder

H_SAK_Grunder

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

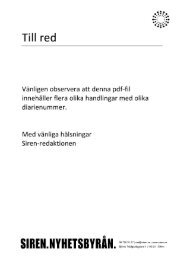

2.2.1 Genomförande av säkerhetsanalys<br />

1<br />

IDENTIFIERA<br />

OCH<br />

PRIORITERA<br />

SKYDDSVÄRDA<br />

TILLGÅNGAR<br />

5<br />

4<br />

3<br />

2<br />

1<br />

2<br />

BEDÖM<br />

SÄKERHETSHOT 5<br />

4<br />

3<br />

2<br />

1<br />

5<br />

PRIORITERA<br />

OCH<br />

HANTERA RISKER<br />

3<br />

BEDÖM<br />

SÅRBARHET<br />

5<br />

4<br />

3<br />

2<br />

1<br />

4<br />

BEDÖM<br />

RISK<br />

SANNOLIKHET<br />

5<br />

4<br />

3<br />

2<br />

1<br />

3-4 4-5<br />

RISK<br />

1-3 3-4<br />

1<br />

2<br />

3<br />

4<br />

5<br />

KONSEKVENS<br />

Bild 2.2 Schematisk bild av modell för säkerhetsanalys.<br />

En säkerhetsanalys omfattar fem steg:<br />

• Steg 1 - Identifiera och prioritera skyddsvärda tillgångar<br />

• Steg 2 - Bedömning av säkerhetshot<br />

• Steg 3 - Bedömning av sårbarhet<br />

• Steg 4 - Bedömning av risk<br />

• Steg 5 - Prioritera och hantera risker (riskhanteringsbeslut)<br />

38