laddas ner här. - NOD32

laddas ner här. - NOD32

laddas ner här. - NOD32

You also want an ePaper? Increase the reach of your titles

YUMPU automatically turns print PDFs into web optimized ePapers that Google loves.

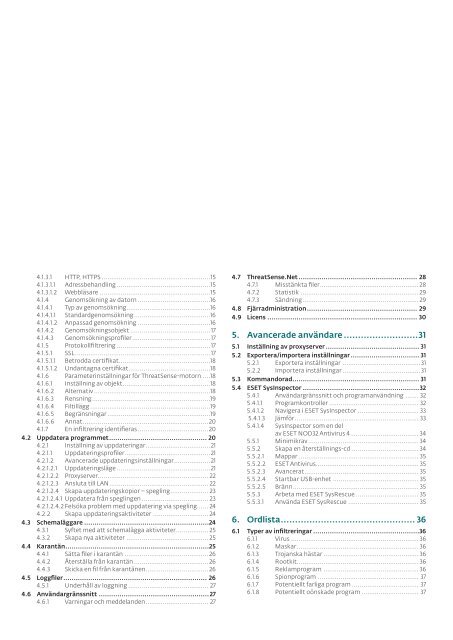

4.1.3.1 HTTP, HTTPS .........................................................15<br />

4.1.3.1.1 Adressbehandling .................................................15<br />

4.1.3.1.2 Webbläsare ..........................................................15<br />

4.1.4 Genomsökning av datorn ......................................16<br />

4.1.4.1 Typ av genomsökning ............................................16<br />

4.1.4.1.1 Standardgenomsökning ........................................16<br />

4.1.4.1.2 Anpassad genomsökning ......................................16<br />

4.1.4.2 Genomsökningsobjekt .......................................... 17<br />

4.1.4.3 Genomsökningsprofiler ......................................... 17<br />

4.1.5 Protokollfiltrering ................................................. 17<br />

4.1.5.1 SSL ....................................................................... 17<br />

4.1.5.1.1 Betrodda certifikat ................................................18<br />

4.1.5.1.2 Undantagna certifikat...........................................18<br />

4.1.6 Parameterinställningar för ThreatSense-motorn ....18<br />

4.1.6.1 Inställning av objekt ..............................................18<br />

4.1.6.2 Alternativ .............................................................18<br />

4.1.6.3 Rensning ..............................................................19<br />

4.1.6.4 Filtillägg ...............................................................19<br />

4.1.6.5 Begränsningar ......................................................19<br />

4.1.6.6 Annat ..................................................................20<br />

4.1.7 En infiltrering identifieras .....................................20<br />

4.2 Uppdatera programmet ............................................... 20<br />

4.2.1 Inställning av uppdateringar .................................. 21<br />

4.2.1.1 Uppdateringsprofiler ............................................. 21<br />

4.2.1.2 Avancerade uppdateringsinställningar ................... 21<br />

4.2.1.2.1 Uppdateringsläge ................................................. 21<br />

4.2.1.2.2 Proxyserver .......................................................... 22<br />

4.2.1.2.3 Ansluta till LAN .................................................... 22<br />

4.2.1.2.4 Skapa uppdateringskopior – spegling .................... 23<br />

4.2.1.2.4.1 Uppdatera från speglingen ................................... 23<br />

4.2.1.2.4.2 Felsöka problem med uppdatering via spegling...... 24<br />

4.2.2 Skapa uppdateringsaktiviteter ............................. 24<br />

4.3 Schemaläggare ............................................................24<br />

4.3.1 Syftet med att schemalägga aktiviteter ................. 25<br />

4.3.2 Skapa nya aktiviteter ........................................... 25<br />

4.4 Karantän .....................................................................25<br />

4.4.1 Sätta filer i karantän ............................................ 26<br />

4.4.2 Återställa från karantän ....................................... 26<br />

4.4.3 Skicka en fil från karantänen................................. 26<br />

4.5 Loggfiler ..................................................................... 26<br />

4.5.1 Underhåll av loggning .......................................... 27<br />

4.6 Användargränssnitt ..................................................... 27<br />

4.6.1 Varningar och meddelanden ................................. 27<br />

4.7 ThreatSense.Net ......................................................... 28<br />

4.7.1 Misstänkta filer.................................................... 28<br />

4.7.2 Statistik .............................................................. 29<br />

4.7.3 Sändning ............................................................. 29<br />

4.8 Fjärradministration ..................................................... 29<br />

4.9 Licens ........................................................................ 30<br />

5. Avancerade användare ..........................31<br />

5.1 Inställning av proxyserver ............................................. 31<br />

5.2 Exportera/importera inställningar ................................. 31<br />

5.2.1 Exportera inställningar .........................................31<br />

5.2.2 Importera inställningar .........................................31<br />

5.3 Kommandorad ............................................................. 31<br />

5.4 ESET SysInspector ........................................................32<br />

5.4.1 Användargränssnitt och programanvändning ....... 32<br />

5.4.1.1 Programkontroller ............................................... 32<br />

5.4.1.2 Navigera i ESET SysInspector ................................ 33<br />

5.4.1.3 Jämför ................................................................. 33<br />

5.4.1.4 SysInspector som en del<br />

av ESET <strong>NOD32</strong> Antivirus 4 .................................... 34<br />

5.5.1 Minimikrav .......................................................... 34<br />

5.5.2 Skapa en återställnings-cd ................................... 34<br />

5.5.2.1 Mappar ............................................................... 35<br />

5.5.2.2 ESET Antivirus...................................................... 35<br />

5.5.2.3 Avancerat ............................................................ 35<br />

5.5.2.4 Startbar USB-enhet ............................................. 35<br />

5.5.2.5 Bränn .................................................................. 35<br />

5.5.3 Arbeta med ESET SysRescue ................................. 35<br />

5.5.3.1 Använda ESET SysRescue ..................................... 35<br />

6. Ordlista ............................................... 36<br />

6.1 Typer av infiltreringar ...................................................36<br />

6.1.1 Virus ................................................................... 36<br />

6.1.2 Maskar ................................................................ 36<br />

6.1.3 Trojanska hästar .................................................. 36<br />

6.1.4 Rootkit................................................................ 36<br />

6.1.5 Reklamprogram .................................................. 36<br />

6.1.6 Spionprogram ..................................................... 37<br />

6.1.7 Potentiellt farliga program ................................... 37<br />

6.1.8 Potentiellt oönskade program .............................. 37