COLETÃNEA BITEC2008-2010 - CNI

COLETÃNEA BITEC2008-2010 - CNI COLETÃNEA BITEC2008-2010 - CNI

42 COLETÂNEA BITEC 2008-2010Tabela 2: Vulnerabilidades – ameaças de ativos físicosAtivos Vulnerabilidades Descrição das vulnerabilidades AmeaçasServidoresDocumentação de manutençãopreventiva ecorretiva.Padronização deequipamentos.Proteção contra acidentesnaturais.Controle de entradae saída da sala deservidores.Em caso de incidentes, efetuarem consultasde registros de ocorrência semelhantese obter maior eficiência na resolução doproblema.Aquisição de equipamentos de um mesmofabricante para tornar a resolução de problemasmais eficaz.Definir proteções contra inundações, incêndios,quedas de energia entre outros.Elaboração de procedimentos e instruçõespara os funcionários no caso de incidentesnos servidores.Registrar a entrada de todas as pessoas nasala de servidores.Dificuldade na resolução deproblemas.Indisponibilidade deserviços.Incêndio e perda de equipamentos.Dificuldade na identificaçãode problemas.Dificuldade na identificaçãode possíveis furtos ouvandalismo.SwitchProteção contraacidentes naturais eintencionais.Ausência de procedimentose instruçõesno caso de incidentes.1. Definir proteções contra inundações,incêndios, quedas de energias entre outrose contra terrorismo, vandalismo, furtos esabotagem.2. Elaboração de procedimentos e instruçõespara os funcionários no caso de incidentes.3. Restringir o acesso físico aos equipamentos.1. Incêndio e perda deequipamentos.2. Dificuldade na identificaçãode problemas.3. Furto de equipamento.Path painelProteção contraacidentes naturais eintencionais.Ausência de procedimentose instruçõesno caso de incidentes.1. Definir proteção contra inundações,incêndios, quedas de energias entre outrose contra terrorismo, vandalismo, furtos esabotagem.2. Elaboração de procedimentos e instruçõespara os funcionários no caso de incidentes.3. Restringir o acesso somente ao pessoalautorizado.1. Incêndio e perda deequipamentos.2. Dificuldade na identificaçãode problemas.3. Furto de equipamento.RoteadorProteção contraacidentes naturais eintencionais.Ausência de procedimentose instruçõesno caso de incidentes.Definir proteção contra inundações, incêndios,quedas de energia entre outros e contraterrorismo, vandalismo, furtos e sabotagem.Elaboração de procedimentos e instruçõespara os funcionários no caso de incidentesnos servidores.1. Incêndio e perda deequipamentos.2. Dificuldade na identificaçãode problemas.ModemProteção contraacidentes naturais eintencionais.Ausência de procedimentose instruçõesno caso de incidentes.Definir proteção contra inundações, incêndios,quedas de energia entre outros e contraterrorismo, vandalismo, furtos e sabotagem.Elaboração de procedimentos e instruçõespara os funcionários no caso de incidentesnos servidores.Incêndio e perda de equipamentos.Dificuldade na identificaçãode equipamentos.RackProteção contra acidentesnaturais.Ausência de procedimentose instruçõesno caso de incidentes.Acesso facilitado.Definir proteção contra inundações, incêndios,quedas de energia entre outros e contraterrorismo, vandalismo, furtos e sabotagem.Elaboração de procedimentos e instruçõespara os funcionários no caso de incidentesnos servidores.Incêndio e perda de equipamentos.Dificuldade na identificaçãode problemas.Continua...

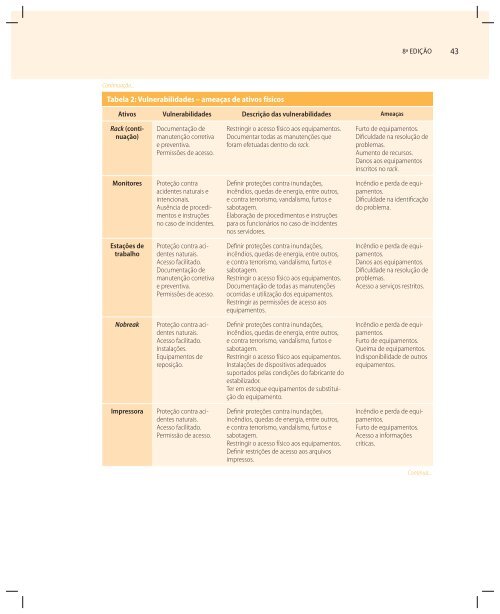

8ª EDIÇÃO 43Continuação...Tabela 2: Vulnerabilidades – ameaças de ativos físicosAtivos Vulnerabilidades Descrição das vulnerabilidades AmeaçasRack (continuação)Documentação demanutenção corretivae preventiva.Permissões de acesso.Restringir o acesso físico aos equipamentos.Documentar todas as manutenções queforam efetuadas dentro do rack.Furto de equipamentos.Dificuldade na resolução deproblemas.Aumento de recursos.Danos aos equipamentosinscritos no rack.MonitoresProteção contraacidentes naturais eintencionais.Ausência de procedimentose instruçõesno caso de incidentes.Definir proteções contra inundações,incêndios, quedas de energia, entre outros,e contra terrorismo, vandalismo, furtos esabotagem.Elaboração de procedimentos e instruçõespara os funcionários no caso de incidentesnos servidores.Incêndio e perda de equipamentos.Dificuldade na identificaçãodo problema.Estações detrabalhoProteção contra acidentesnaturais.Acesso facilitado.Documentação demanutenção corretivae preventiva.Permissões de acesso.Definir proteções contra inundações,incêndios, quedas de energia, entre outros,e contra terrorismo, vandalismo, furtos esabotagem.Restringir o acesso físico aos equipamentos.Documentação de todas as manutençõesocorridas e utilização dos equipamentos.Restringir as permissões de acesso aosequipamentos.Incêndio e perda de equipamentos.Danos aos equipamentos.Dificuldade na resolução deproblemas.Acesso a serviços restritos.NobreakProteção contra acidentesnaturais.Acesso facilitado.Instalações.Equipamentos dereposição.Definir proteções contra inundações,incêndios, quedas de energia, entre outros,e contra terrorismo, vandalismo, furtos esabotagem.Restringir o acesso físico aos equipamentos.Instalações de dispositivos adequadossuportados pelas condições do fabricante doestabilizador.Ter em estoque equipamentos de substituiçãodo equipamento.Incêndio e perda de equipamentos.Furto de equipamentos.Queima de equipamentos.Indisponibilidade de outrosequipamentos.ImpressoraProteção contra acidentesnaturais.Acesso facilitado.Permissão de acesso.Definir proteções contra inundações,incêndios, quedas de energia, entre outros,e contra terrorismo, vandalismo, furtos esabotagem.Restringir o acesso físico aos equipamentos.Definir restrições de acesso aos arquivosimpressos.Incêndio e perda de equipamentos.Furto de equipamentos.Acesso a informaçõescríticas.Continua...

- Page 1 and 2: COLETÂNEA BITEC 2008-2010

- Page 3 and 4: Confederação Nacional da Indústr

- Page 5 and 6: SumárioAPRESENTAÇÃO IELAPRESENTA

- Page 7: Apresentação IELFomentar a intera

- Page 11: Prefácio SEBRAECom o intuito de pr

- Page 15 and 16: 8ª EDIÇÃO 151 IEL/AL - IMPLEMENT

- Page 17 and 18: 8ª EDIÇÃO 171.2 MetodologiaPara

- Page 19 and 20: 8ª EDIÇÃO 19Restos de queijos im

- Page 21 and 22: 8ª EDIÇÃO 21O laticínio utiliza

- Page 23: 8ª EDIÇÃO 231.4 ConclusãoA part

- Page 26 and 27: 26 COLETÂNEA BITEC 2008-2010ameaç

- Page 28 and 29: 28 COLETÂNEA BITEC 2008-2010Comuni

- Page 30 and 31: 30 COLETÂNEA BITEC 2008-2010Ativos

- Page 32 and 33: 32 COLETÂNEA BITEC 2008-2010ativos

- Page 34 and 35: 34 COLETÂNEA BITEC 2008-2010TÍTUL

- Page 36 and 37: 36 COLETÂNEA BITEC 2008-2010CAPÍT

- Page 38 and 39: 38 COLETÂNEA BITEC 2008-2010Portan

- Page 40 and 41: 40 COLETÂNEA BITEC 2008-2010Contin

- Page 44 and 45: 44 COLETÂNEA BITEC 2008-2010Contin

- Page 46 and 47: 46 COLETÂNEA BITEC 2008-2010Contin

- Page 48 and 49: 48 COLETÂNEA BITEC 2008-2010O uso

- Page 50 and 51: 50 COLETÂNEA BITEC 2008-2010A flor

- Page 52 and 53: 52 COLETÂNEA BITEC 2008-2010tos, c

- Page 54 and 55: 54 COLETÂNEA BITEC 2008-2010Figura

- Page 56 and 57: 56 COLETÂNEA BITEC 2008-2010Tabela

- Page 58 and 59: 58 COLETÂNEA BITEC 2008-2010BORGES

- Page 60 and 61: 60 COLETÂNEA BITEC 2008-2010TEIXEI

- Page 62 and 63: 62 COLETÂNEA BITEC 2008-2010Figura

- Page 64 and 65: 64 COLETÂNEA BITEC 2008-2010A impo

- Page 66 and 67: 66 COLETÂNEA BITEC 2008-20104.2.2

- Page 68 and 69: 68 COLETÂNEA BITEC 2008-2010Dessa

- Page 70 and 71: 70 COLETÂNEA BITEC 2008-20104.7.2.

- Page 72 and 73: 72 COLETÂNEA BITEC 2008-20104.9 Mo

- Page 75 and 76: 8ª EDIÇÃO 755 IEL/BA - ANÁLISE

- Page 77 and 78: 8ª EDIÇÃO 77Segundo a Companhia

- Page 79 and 80: 8ª EDIÇÃO 79tudaram o mercado e

- Page 81 and 82: 8ª EDIÇÃO 81aos seus principais

- Page 83 and 84: 8ª EDIÇÃO 83tas com base em pesq

- Page 85 and 86: 8ª EDIÇÃO 85funcionamento, exper

- Page 87 and 88: 8ª EDIÇÃO 87LIMA, Andrei. Empree

- Page 89 and 90: 8ª EDIÇÃO 896 IEL/CE - SORVETE P

- Page 91 and 92: 8ª EDIÇÃO 91tunen et al. (2001)

8ª EDIÇÃO 43Continuação...Tabela 2: Vulnerabilidades – ameaças de ativos físicosAtivos Vulnerabilidades Descrição das vulnerabilidades AmeaçasRack (continuação)Documentação demanutenção corretivae preventiva.Permissões de acesso.Restringir o acesso físico aos equipamentos.Documentar todas as manutenções queforam efetuadas dentro do rack.Furto de equipamentos.Dificuldade na resolução deproblemas.Aumento de recursos.Danos aos equipamentosinscritos no rack.MonitoresProteção contraacidentes naturais eintencionais.Ausência de procedimentose instruçõesno caso de incidentes.Definir proteções contra inundações,incêndios, quedas de energia, entre outros,e contra terrorismo, vandalismo, furtos esabotagem.Elaboração de procedimentos e instruçõespara os funcionários no caso de incidentesnos servidores.Incêndio e perda de equipamentos.Dificuldade na identificaçãodo problema.Estações detrabalhoProteção contra acidentesnaturais.Acesso facilitado.Documentação demanutenção corretivae preventiva.Permissões de acesso.Definir proteções contra inundações,incêndios, quedas de energia, entre outros,e contra terrorismo, vandalismo, furtos esabotagem.Restringir o acesso físico aos equipamentos.Documentação de todas as manutençõesocorridas e utilização dos equipamentos.Restringir as permissões de acesso aosequipamentos.Incêndio e perda de equipamentos.Danos aos equipamentos.Dificuldade na resolução deproblemas.Acesso a serviços restritos.NobreakProteção contra acidentesnaturais.Acesso facilitado.Instalações.Equipamentos dereposição.Definir proteções contra inundações,incêndios, quedas de energia, entre outros,e contra terrorismo, vandalismo, furtos esabotagem.Restringir o acesso físico aos equipamentos.Instalações de dispositivos adequadossuportados pelas condições do fabricante doestabilizador.Ter em estoque equipamentos de substituiçãodo equipamento.Incêndio e perda de equipamentos.Furto de equipamentos.Queima de equipamentos.Indisponibilidade de outrosequipamentos.ImpressoraProteção contra acidentesnaturais.Acesso facilitado.Permissão de acesso.Definir proteções contra inundações,incêndios, quedas de energia, entre outros,e contra terrorismo, vandalismo, furtos esabotagem.Restringir o acesso físico aos equipamentos.Definir restrições de acesso aos arquivosimpressos.Incêndio e perda de equipamentos.Furto de equipamentos.Acesso a informaçõescríticas.Continua...