NetdefendOS_2.27.01_Firewall_User_Manual_RUS

NetdefendOS_2.27.01_Firewall_User_Manual_RUS NetdefendOS_2.27.01_Firewall_User_Manual_RUS

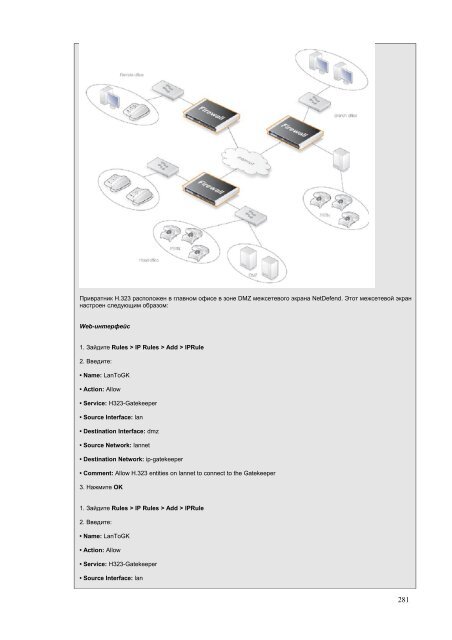

1. Зайдите Rules > IP Rules > Add > IPRule 2. Введите: • Name: H323Out • Action: NAT • Service: H323-Gatekeeper • Source Interface: lan • Destination Interface: any • Source Network: lannet • Destination Network: 0.0.0.0/0 (all-nets) • Comment: Allow outgoing communication with a gatekeeper 3. Нажмите OK Примечание: Для исходящих вызовов не требуется определенное правило Нет необходимости указывать определенное правило для исходящих вызовов. Система NetDefendOS выполняет мониторинг соединения между «внешними» телефонами и привратником, чтобы быть уверенным в том, что можно сделать звонок с внутренних телефонов на внешние телефоны, которые зарегистрированы привратником. Пример 6.10. Использование H.323 ALG в корпоративных сетях Этот сценарий является примером более сложной сети, которая отображает применение H.323 ALG в корпоративной среде. В главном офисе привратник H.323 в зоне DMZ может управлять всеми клиентами H.323, находящимися в главном офисе, филиалах и удаленных офисах. Это позволит целой корпорации использовать сеть для передачи голоса и совместного использования приложений. Предполагается, что VPN-туннели настроены корректно, и что все офисы используют диапазоны приватных IP-адресов в своих локальных сетях. Все "внешние" вызовы осуществляются через существующую телефонную сеть с использованием шлюза (IP-шлюз), подключенного к обычной телефонной сети. 280

Привратник H.323 расположен в главном офисе в зоне DMZ межсетевого экрана NetDefend. Этот межсетевой экран настроен следующим образом: Web-интерфейс 1. Зайдите Rules > IP Rules > Add > IPRule 2. Введите: • Name: LanToGK • Action: Allow • Service: H323-Gatekeeper • Source Interface: lan • Destination Interface: dmz • Source Network: lannet • Destination Network: ip-gatekeeper • Comment: Allow H.323 entities on lannet to connect to the Gatekeeper 3. Нажмите OK 1. Зайдите Rules > IP Rules > Add > IPRule 2. Введите: • Name: LanToGK • Action: Allow • Service: H323-Gatekeeper • Source Interface: lan 281

- Page 229 and 230: Базовые настройки

- Page 231 and 232: применению интерфе

- Page 233 and 234: Рекомендуется выпо

- Page 235 and 236: TCP/IP. В системе NetDefend

- Page 237 and 238: содержимого». • Ан

- Page 239 and 240: «черного списка» б

- Page 241 and 242: Примечание: Автома

- Page 243 and 244: Если данная функци

- Page 245 and 246: Б. Определите Service: 1

- Page 247 and 248: зависимости от тог

- Page 249 and 250: Функции SMTP ALG Основ

- Page 251 and 252: Например, запись ад

- Page 253 and 254: DSNBL-сервер указывае

- Page 255 and 256: Учет для вышедших и

- Page 257 and 258: alt_smtp_alg inactive 0 0 0 С по

- Page 259 and 260: Рис. 6.6. Использован

- Page 261 and 262: экрана NetDefend, но так

- Page 263 and 264: реализуется через

- Page 265 and 266: traversal Нет необходим

- Page 267 and 268: ProxyAndClients Если функц

- Page 269 and 270: Примечание Контакт

- Page 271 and 272: в IP-сетях. Стандарт

- Page 273 and 274: определенном сцена

- Page 275 and 276: • Destination Interface: core •

- Page 277 and 278: • Source Network: lannet • Dest

- Page 279: 2. Введите: • Name: H323In

- Page 283 and 284: 3. Нажмите OK Пример 6

- Page 285 and 286: банковским услугам

- Page 287 and 288: Шифровка, поддержи

- Page 289 and 290: Web-интерфейс 1. Зайд

- Page 291 and 292: 7. Нажмите OK Продолж

- Page 293 and 294: отдельная подписка

- Page 295 and 296: и поможет избежать

- Page 297 and 298: 4. С этого момента п

- Page 299 and 300: Категория 10: Игры Web

- Page 301 and 302: Категория 22: Клубы

- Page 303 and 304: Пример 6.18. Отправка

- Page 305 and 306: 6.4.2. Реализация Пот

- Page 307 and 308: 6.4.6. Функции Антиви

- Page 309 and 310: коммутаторах, так к

- Page 311 and 312: 6.5.2. Система IDP и уст

- Page 313 and 314: 3. Это изменение нас

- Page 315 and 316: NetDefendOS автоматичес

- Page 317 and 318: Списки групп IDP Спи

- Page 319 and 320: Правила IDP: 1. Зайдит

- Page 321 and 322: от атак DoS. 6.6.2. Меха

- Page 323 and 324: потребление всего

- Page 325 and 326: 6.7. «Черный список»

- Page 327 and 328: Глава 7. Преобразов

- Page 329 and 330: пулы». IP-адрес исто

Привратник H.323 расположен в главном офисе в зоне DMZ межсетевого экрана NetDefend. Этот межсетевой экран<br />

настроен следующим образом:<br />

Web-интерфейс<br />

1. Зайдите Rules > IP Rules > Add > IPRule<br />

2. Введите:<br />

• Name: LanToGK<br />

• Action: Allow<br />

• Service: H323-Gatekeeper<br />

• Source Interface: lan<br />

• Destination Interface: dmz<br />

• Source Network: lannet<br />

• Destination Network: ip-gatekeeper<br />

• Comment: Allow H.323 entities on lannet to connect to the Gatekeeper<br />

3. Нажмите OK<br />

1. Зайдите Rules > IP Rules > Add > IPRule<br />

2. Введите:<br />

• Name: LanToGK<br />

• Action: Allow<br />

• Service: H323-Gatekeeper<br />

• Source Interface: lan<br />

281