NetdefendOS_2.27.01_Firewall_User_Manual_RUS

NetdefendOS_2.27.01_Firewall_User_Manual_RUS NetdefendOS_2.27.01_Firewall_User_Manual_RUS

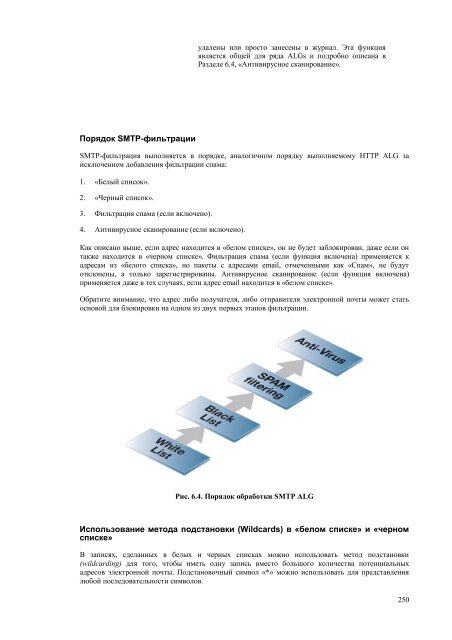

Порядок SMTP-фильтрации удалены или просто занесены в журнал. Эта функция является общей для ряда ALGs и подробно описана в Разделе 6.4, «Антивирусное сканирование». SMTP-фильтрация выполняется в порядке, аналогичном порядку выполняемому HTTP ALG за исключением добавления фильтрации спама: 1. «Белый список». 2. «Черный список». 3. Фильтрация спама (если включено). 4. Антивирусное сканирование (если включено). Как описано выше, если адрес находится в «белом списке», он не будет заблокирован, даже если он также находится в «черном списке». Фильтрация спама (если функция включена) применяется к адресам из «белого списка», но пакеты с адресами email, отмеченными как «Спам», не будут отклонены, а только зарегистрированы. Антивирусное сканирование (если функция включена) применяется даже в тех случаях, если адрес email находится в «белом списке». Обратите внимание, что адрес либо получателя, либо отправителя электронной почты может стать основой для блокировки на одном из двух первых этапов фильтрации. Рис. 6.4. Порядок обработки SMTP ALG Использование метода подстановки (Wildcards) в «белом списке» и «черном списке» В записях, сделанных в белых и черных списках можно использовать метод подстановки (wildcarding) для того, чтобы иметь одну запись вместо большого количества потенциальных адресов электронной почты. Подстановочный символ «*» можно использовать для представления любой последовательности символов. 250

Например, запись адреса *@some_domain.com может использоваться для определения всех возможных адресов электронной почты для some_domain.com. Если, например, подстановка (wildcarding) используется в «черном списке» для блокировки всех адресов для определенной компании под именем my_company, то в черный список следует добавить запись *@my_company.com. Если необходимо разрешить передачу сообщений только для одного отдела под именем my_department в my_company, то в «белый список» добавляется запись в виде my_department@my_company.com. Расширенный SMTP и его расширения Расширенный SMTP-протокол (ESMTP) описан в RFC 1869 и дополняет расширениями стандартный протокол SMTP. Когда SMTP-клиент открывает сессию с SMPT-сервером, используя ESMTP, сначала клиент отправляет команду EHLO. Если сервер поддерживает ESMTP, он ответит списком расширений, которые поддерживает. Эти расширения определены различными RFC. Например, RFC 2920 определяет расширение SMTP Pipelining. Другое общее расширение Chunking, определенное в спецификации RFC 3030. NetDefendOS SMTP ALG не поддерживает все расширения ESMTP, включая Pipelining и Chunking. Поэтому ALG удаляет любые неподдерживаемые расширения из списка поддерживаемых расширений, который SMTP-сервер возвращает клиенту, находящегося позади межсетевого экрана NetDefend. Когда расширение удалено, генерируется сообщение со следующим текстом: unsupported_extension capability_removed Параметр "capa=" в сообщении указывает, какое расширение ALG удалил из ответа сервера. Например, этот параметр может появиться в сообщении как: capa=PIPELINING Для того чтобы указать, что расширение pipelining было удалено из ответа SMTP-сервера на команду клиента EHLO. Несмотря на то, что расширения ESMTP могут быть удалены шлюзом прикладного уровня ALG и будут сгенерированы соответствующие сообщения, это не означает, что какие-либо сообщения будут отброшены. Передача сообщения будет происходить как обычно, но без использования неподдерживаемых расширений, удаленных шлюзом прикладного уровня ALG. SMTP ALG и ZoneDefense SMTP используется как клиентами, которым необходимо отправить электронную почту, так и почтовыми серверами, которые передают сообщения на другие почтовые серверы. Совместное использование ZoneDefense и SMTP ALG обеспечивает блокировку локальных клиентов, которые занимаются распространением вирусов, прикрепляя их к исходящим сообщениям. Не рекомендуется использовать технологию ZoneDefense для блокировки сообщений, передаваемых на SMTP-сервер, так как при этом будут заблокированы все входящие сообщения с заблокированного почтового сервера. Например, если удаленный пользователь отправляет сообщение, зараженное вирусом, используя широко известную почтовую службу, блокировка отправляющего сервера с помощью ZoneDefense заблокирует все последующие сообщения от той же службы, отправленные любому локальному получателю. Поэтому рекомендуется использовать технологию ZoneDefense совместно с SMTP ALG для блокировки локальных клиентов email. Для того чтобы выполнить блокировку, администратор устанавливает сетевой диапазон ZoneDefense, содержащий всех локальных SMTP-клиентов. 251

- Page 199 and 200: Рисунок 4.16. Работа

- Page 201 and 202: 4. OK 4.6.3.2. Настройка I

- Page 203 and 204: 4. OK • Source Interface: wan •

- Page 205 and 206: По умолчанию: 30,000 IGM

- Page 207 and 208: маршрутизатор и ис

- Page 209 and 210: Шаги по установки,

- Page 211 and 212: Рисунок 4.18 Доступ в

- Page 213 and 214: 3. OK • IP Address: 10.0.0.1 •

- Page 215 and 216: 3. OK • Interfaces: Выбрат

- Page 217 and 218: • Cisco proprietary PVST+ Protoco

- Page 219 and 220: • RewriteLog - Перезапис

- Page 221 and 222: • Интерфейс Каждый

- Page 223 and 224: 1. Зайдите System > DHCP > D

- Page 225 and 226: В этом примере демо

- Page 227 and 228: 1. Добавьте VLAN интер

- Page 229 and 230: Базовые настройки

- Page 231 and 232: применению интерфе

- Page 233 and 234: Рекомендуется выпо

- Page 235 and 236: TCP/IP. В системе NetDefend

- Page 237 and 238: содержимого». • Ан

- Page 239 and 240: «черного списка» б

- Page 241 and 242: Примечание: Автома

- Page 243 and 244: Если данная функци

- Page 245 and 246: Б. Определите Service: 1

- Page 247 and 248: зависимости от тог

- Page 249: Функции SMTP ALG Основ

- Page 253 and 254: DSNBL-сервер указывае

- Page 255 and 256: Учет для вышедших и

- Page 257 and 258: alt_smtp_alg inactive 0 0 0 С по

- Page 259 and 260: Рис. 6.6. Использован

- Page 261 and 262: экрана NetDefend, но так

- Page 263 and 264: реализуется через

- Page 265 and 266: traversal Нет необходим

- Page 267 and 268: ProxyAndClients Если функц

- Page 269 and 270: Примечание Контакт

- Page 271 and 272: в IP-сетях. Стандарт

- Page 273 and 274: определенном сцена

- Page 275 and 276: • Destination Interface: core •

- Page 277 and 278: • Source Network: lannet • Dest

- Page 279 and 280: 2. Введите: • Name: H323In

- Page 281 and 282: Привратник H.323 расп

- Page 283 and 284: 3. Нажмите OK Пример 6

- Page 285 and 286: банковским услугам

- Page 287 and 288: Шифровка, поддержи

- Page 289 and 290: Web-интерфейс 1. Зайд

- Page 291 and 292: 7. Нажмите OK Продолж

- Page 293 and 294: отдельная подписка

- Page 295 and 296: и поможет избежать

- Page 297 and 298: 4. С этого момента п

- Page 299 and 300: Категория 10: Игры Web

Порядок SMTP-фильтрации<br />

удалены или просто занесены в журнал. Эта функция<br />

является общей для ряда ALGs и подробно описана в<br />

Разделе 6.4, «Антивирусное сканирование».<br />

SMTP-фильтрация выполняется в порядке, аналогичном порядку выполняемому HTTP ALG за<br />

исключением добавления фильтрации спама:<br />

1. «Белый список».<br />

2. «Черный список».<br />

3. Фильтрация спама (если включено).<br />

4. Антивирусное сканирование (если включено).<br />

Как описано выше, если адрес находится в «белом списке», он не будет заблокирован, даже если он<br />

также находится в «черном списке». Фильтрация спама (если функция включена) применяется к<br />

адресам из «белого списка», но пакеты с адресами email, отмеченными как «Спам», не будут<br />

отклонены, а только зарегистрированы. Антивирусное сканирование (если функция включена)<br />

применяется даже в тех случаях, если адрес email находится в «белом списке».<br />

Обратите внимание, что адрес либо получателя, либо отправителя электронной почты может стать<br />

основой для блокировки на одном из двух первых этапов фильтрации.<br />

Рис. 6.4. Порядок обработки SMTP ALG<br />

Использование метода подстановки (Wildcards) в «белом списке» и «черном<br />

списке»<br />

В записях, сделанных в белых и черных списках можно использовать метод подстановки<br />

(wildcarding) для того, чтобы иметь одну запись вместо большого количества потенциальных<br />

адресов электронной почты. Подстановочный символ «*» можно использовать для представления<br />

любой последовательности символов.<br />

250