MODELO DE SEGURIDAD - Gobierno en línea.

MODELO DE SEGURIDAD - Gobierno en línea.

MODELO DE SEGURIDAD - Gobierno en línea.

You also want an ePaper? Increase the reach of your titles

YUMPU automatically turns print PDFs into web optimized ePapers that Google loves.

INFORME FINAL – <strong>MO<strong>DE</strong>LO</strong> <strong>DE</strong> <strong>SEGURIDAD</strong> <strong>DE</strong> LA<br />

INFORMACIÓN – SISTEMA SANSI - SGSI<br />

<strong>MO<strong>DE</strong>LO</strong> <strong>DE</strong> <strong>SEGURIDAD</strong> <strong>DE</strong> LA INFORMACIÓN PARA LA<br />

ESTRATEGIA <strong>DE</strong> GOBIERNO EN LÍNEA<br />

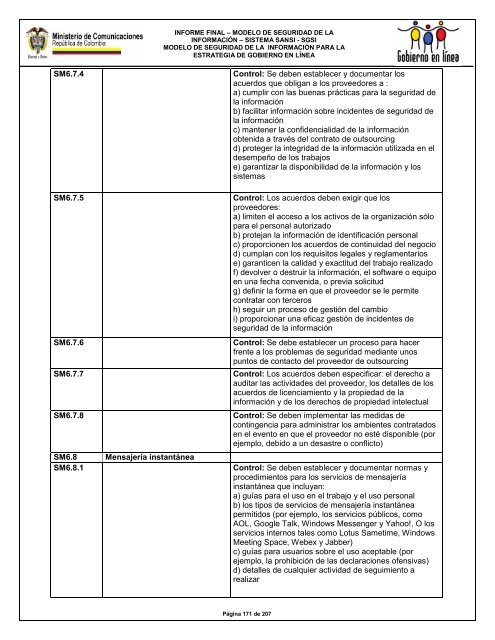

SM6.7.4 Control: Se deb<strong>en</strong> establecer y docum<strong>en</strong>tar los<br />

acuerdos que obligan a los proveedores a :<br />

a) cumplir con las bu<strong>en</strong>as prácticas para la seguridad de<br />

la información<br />

b) facilitar información sobre incid<strong>en</strong>tes de seguridad de<br />

la información<br />

c) mant<strong>en</strong>er la confid<strong>en</strong>cialidad de la información<br />

obt<strong>en</strong>ida a través del contrato de outsourcing<br />

d) proteger la integridad de la información utilizada <strong>en</strong> el<br />

desempeño de los trabajos<br />

e) garantizar la disponibilidad de la información y los<br />

sistemas<br />

SM6.7.5 Control: Los acuerdos deb<strong>en</strong> exigir que los<br />

proveedores:<br />

a) limit<strong>en</strong> el acceso a los activos de la organización sólo<br />

para el personal autorizado<br />

b) protejan la información de id<strong>en</strong>tificación personal<br />

c) proporcion<strong>en</strong> los acuerdos de continuidad del negocio<br />

d) cumplan con los requisitos legales y reglam<strong>en</strong>tarios<br />

e) garantic<strong>en</strong> la calidad y exactitud del trabajo realizado<br />

f) devolver o destruir la información, el software o equipo<br />

<strong>en</strong> una fecha conv<strong>en</strong>ida, o previa solicitud<br />

g) definir la forma <strong>en</strong> que el proveedor se le permite<br />

contratar con terceros<br />

h) seguir un proceso de gestión del cambio<br />

i) proporcionar una eficaz gestión de incid<strong>en</strong>tes de<br />

seguridad de la información<br />

SM6.7.6 Control: Se debe establecer un proceso para hacer<br />

fr<strong>en</strong>te a los problemas de seguridad mediante unos<br />

puntos de contacto del proveedor de outsourcing<br />

SM6.7.7 Control: Los acuerdos deb<strong>en</strong> especificar: el derecho a<br />

auditar las actividades del proveedor, los detalles de los<br />

acuerdos de lic<strong>en</strong>ciami<strong>en</strong>to y la propiedad de la<br />

información y de los derechos de propiedad intelectual<br />

SM6.7.8 Control: Se deb<strong>en</strong> implem<strong>en</strong>tar las medidas de<br />

conting<strong>en</strong>cia para administrar los ambi<strong>en</strong>tes contratados<br />

<strong>en</strong> el ev<strong>en</strong>to <strong>en</strong> que el proveedor no esté disponible (por<br />

ejemplo, debido a un desastre o conflicto)<br />

SM6.8 M<strong>en</strong>sajería instantánea<br />

SM6.8.1 Control: Se deb<strong>en</strong> establecer y docum<strong>en</strong>tar normas y<br />

procedimi<strong>en</strong>tos para los servicios de m<strong>en</strong>sajería<br />

instantánea que incluyan:<br />

a) guías para el uso <strong>en</strong> el trabajo y el uso personal<br />

b) los tipos de servicios de m<strong>en</strong>sajería instantánea<br />

permitidos (por ejemplo, los servicios públicos, como<br />

AOL, Google Talk, Windows Mess<strong>en</strong>ger y Yahoo!, O los<br />

servicios internos tales como Lotus Sametime, Windows<br />

Meeting Space, Webex y Jabber)<br />

c) guías para usuarios sobre el uso aceptable (por<br />

ejemplo, la prohibición de las declaraciones of<strong>en</strong>sivas)<br />

d) detalles de cualquier actividad de seguimi<strong>en</strong>to a<br />

realizar<br />

Página 171 de 207