wvC’08

ANAIS DO - Faculdade de Ciências - Unesp

ANAIS DO - Faculdade de Ciências - Unesp

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

Anais do<strong>wvC’08</strong>4º workshop de Visão Computacional17 a 19-11-2008 | Bauru - SP1ª Edição - 2008Bauru - SP

SumárioApresentação ................................................................... 9Programa ..................................................................... 10Palestras ...................................................................... 15Minicursos . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .15Comissão Organizadora .......................................................... 16Comissão de Programa .......................................................... 16ArtigosApresentação OralAvaliação de Modelos de Atenção Visual em Relação a Transformações Afins ............... 18Milton Heinen, Paulo Engel, UFRGSContext-Based Support Vector MachineUsing Spatial Autocorrelation Function for Image Classification .......................... 24Rogério Negri, Eliana Pantaleao, INPE, São José dos CamposCriação de mapas de disparidades empregandoanálise multi-resolução e agrupamento perceptual ..................................... 30Gustavo Teodoro Laureano, Maria Stela Veludo de Paiva, EESC - USP - São CarlosDecomposição de Imagens Digitais em Cartoon eTextura Através de uma Equação de Difusão Não Linear ................................ 35Wallace Casaca, Maurilio Boaventura, UNESP - São José do Rio PretoDeconvolution of 3D Fluorescence Microscopy Images byCombining the Filtered Gerchberg-Papoulis and Richardson-Lucy Algorithms. .............. 41Moacir Ponti Jr., Nelson Mascarenhas, Claudio Suazo, Marcelo Zorzan,Murillo Homem, UFSCar - São CarlosDetecção de Placas de Licença Veicular Utilizando Segmentação por Texturas. .............. 47Leonardo Matos, Yuri Tavares dos Passos, Renato Maciel, Universidade Federal de SergipeFusão de Métodos de Reconhecimento Facialatravés da Otimização por Enxame de Partículas ...................................... 53Giovani Chiachia, Bruno Penteado, Aparecido Marana, UNESP, BauruIdentificação de táxons de plantas por análise de textura do parênquima paliçádico ........... 57André Backes, USPJarbas Sá, Odemir Bruno, ICMC - USP - São CarlosRosana Kolb, UNESPInserção e Recuperação de Marcas D’Água em Imagens pela Transformada Wavelet. ......... 63Diovani Sans, UFPRHelio Pedrini, IC - UNICAMP - Campinas4

Voltar ao sumárioIntegrating Tsai’s Camera Calibration Algorithm with KLT Feature Tracking ................ 69Neucimar Leite, Rodrigo Minetto, Jorge Stolfi, IC - UNICAMP - CampinasNova abordagem para reconhecimento biométricobaseado em características dinâmicas da íris humana ................................... 75Ronaldo Costa, Adilson Gonzaga, EESC - USP - São CarlosObject-based Visual SLAM: How Object Identity Informs Geometry . . . . . . . . . . . . . . . . . . . . . . .82Antonio Selvatici, Anna Costa, Escola Politécnica - USPFrank Dellaert, College of Computing,Georgia Institute of Technology, USAOrientação de Bordas em Imagens Digitais: Abordagem por Análise de Vizinhança Local. ..... 88Ines A. G. Boaventura, UNESP - São José do Rio PretoAdilson Gonzaga, EESC - USP - São CarlosPolinômios Potências de Sigmóide: teoria, algoritmos e aplicações em visão computacional .... 94João Fernando Marar, UNESP, BauruRafael de Queiroz, ICMC - USP - São CarlosQuantum circuit proposal to solar visualization using BDA radiointerferometer ............. 100Renato de Oliveira Violin, José Saito, UFSCar - São CarlosHanumant Sawant, INPE - São José dos CamposRecuperação de Imagem Utilizando Descritores Baseados em Esqueletos. ................. 106Marcio Moreno, Ricardo Torres, IC - UNICAMP - CampinasUm algoritmo de classificação de imagens baseado em cor,utilizando Transformada Wavelet, MGD e similaridade entre matizes. .................... 112Will Machado, PUC Minas - Poços de CaldasAntonio Louro, USPUsing LSTM Network in Face Classification Problems ................................ 117Débora Corrêa, Denis Salvadeo, UFSCar - São CarlosAlexandre Levada, USPJosé Saito, Nelson Mascarenhas, Jander Moreira, UFSCar - São CarlosApresentação PosterA New Method to Fusion IKONOS and QuickBird Satellites Imagery .................... 124Juliana Denipote, USPMaria Stela Veludo de Paiva, EESC - USP - São CarlosAgrupamentos Nebulosos em Segmentação de Imagens Coloridas: Quantificação Histológica . 130Waldemar Bonventi Jr., Universidade de SorocabaAn extension of Metric Histograms for Color Based Image Retrieval ..................... 136George Brindeiro, André Geraldes, Dibio Leandro Borges, UnB5

Voltar ao sumárioAnálise ANATRO e Determinação de Volume a partir de Imagens de Anéis de Crescimento ... 142Lucio Jorge, Embrapa - São CarlosAlex Cuadros-Vargas, ICMC - USP, São CarlosFabio Navarro, Maria Augusta Rosot, Embrapa, São CarlosValentin Roda, EESC - USP - São CarlosAnálise da Variação de Textura em ImagensMamográficas para Classificação de Massas Suspeitas. ................................ 149Patricia Ribeiro, USPAvaliação do desempenho de recuperação de imagensmédicas baseada em conteúdo em redes de computadores e na Internet. ................... 155Ana Carolina Gracioso, USPAna Claudia Paris, EESC - USP - São CarlosMagali Andréia Rossi, USPAdilson Gonzaga, EESC - USP - São CarlosBoosting RAP-2D Image Restoration Through Genetic Programming. .................... 161Joao Paulo Papa, IC - UNICAMP - CampinasGreice Freitas, UNICAMP - CampinasClassificação Contextual de Imagens utilizandoCampos Aleatórios Markovianos e Teoria dos Jogos .................................. 167Alexandre Levada, USPNelson Mascarenhas, UFSCar - São CarlosAlberto Tannús, USPCombining Block-based PCA, Global PCAand LDA for Feature Extraction in Face Recognition .................................. 173Denis Salvadeo, Débora Corrêa, UFSCar - São CarlosAlexandre Levada, USPNelson Mascarenhas, Jander Moreira, José Saito, UFSCar - São CarlosComplex Wavelet Features for Bark Texture Classification ............................. 178Samuel Guedes, Dibio Leandro Borges, UnBContent-Based Video Retrieval through Wavelets and Clustering ........................ 184Cesar Castelo, Catholic University of Santa Maria, PeruDetecção de Resíduos em Imagens de Bolsas de Sangue Utilizando Transformada Wavelet. ... 190Cassio Adorni, Adilson Gonzaga, EESC - USP - São CarlosDimensão Fractal Volumétrica aplica à imagens urbanas de sensoriamento remoto .......... 196André Backes, Adriana Bruno, USPMauro Barros, Faculdade de Ciências Humanas EsudaOdemir Bruno, ICMC - USP - São CarlosEstimação da maturidade óssea utilizando dimensõesdos centros de ossificação extraídas por SNAKES modelos de contornos ativos ............. 201Celso Olivete Júnior, Evandro Luis Linhari Rodrigues, EESC - USP - São Carlos6

Voltar ao sumárioEstrutura para Utilização de Recuperação de Imagens Baseadaem Conteúdo em Oráculos de Teste de Software com Saída Gráfica ...................... 205Rafael Oliveira, Centro Universitário Eurípedes de Marília, UNIVEMMarcio Delamaro, USPFatima Nunes, EACH - USP - São CarlosEstudo preliminar da dimensão fractal de imagensmagnéticas para avaliar a desintegração de comprimidos ............................... 211André Backes, USPPaulo Fonseca, UNESP - BotucatuMurilo Stelzer, Giovana Evangelista, Luciana Corá, José Ricardo Miranda, UNESPOdemir Bruno, ICMC - USP - São CarlosEvaluation of the Error of a StereophotogrammetrySystem as a Function of the Object Position with Respect to the Calibration Grid ........... 216Julio Torres, UFRJJosé Gomes, COPPE/UFRJRafael Moraes, Mariane Petraglia, Antonio Petraglia, UFRJIdentificação de Pessoas através de AlgoritmoGenético aplicado em medidas das Proporções Áureas da Face Humana. .................. 220Walison Joel Barberá Alves, USPAdilson Gonzaga, EESC - USP - São CarlosImplementação de um Sistema de Visão Estéreo eTriangulação como Técnica para Determinação de Distância. ........................... 226Renato Gardiman, Ivando Diniz, Robinson Bruginski, UNESP - SorocabaInspeção Visual de Placas de Circuito Integrado com Alta Densidade de Microcomponentes. .. 231Felipe Oliveira, Universidade Federal do Amazonas, UFAMMetodologias para estimação da idade ósseautilizando a proporção divina com o auxílio da plataforma ANACARP. ................... 237Celso Olivete Júnior, Evandro Luis Linhari Rodrigues, EESC - USP - São CarlosNLMAP - Localização e Navegação de Robôs Cooperativos para Inspeção ................ 243Emanuel Estrada, Eder Mateus Gonçalves, Gabriel Oliveira,Silvia Botelho, Universidade Federal do Rio Grande - FURGPrinciple of Maximum Entropy for Histogram Transformation and Image Enhancement ...... 250Gilson Giraldi, LNCCPaulo Rodrigues, FEIRedes Complexas Aplicadas no Reconhecimento de Faces ............................. 256Wesley Nunes Goncalves, USPOdemir Bruno, ICMC - USP - São CarlosSeleção de atributos para a segmentação do couro bovino .............................. 262Lia Quinta, Hemerson Pistori, Universidade Católica Dom Bosco - UCDB - Campo Grande7

Voltar ao sumárioStudy and proposal of adaptation of the SIFTalgorithm in relation to the illumination problem in images ............................. 268Will Machado, PUC Minas - Poços de CaldasAntonio Louro, USPAdilson Gonzaga, EESC - USP - São CarlosSurgical Device for Supporting Corneal Transplants .................................. 274Liliane Ventura, EESC - USP - São CarlosTécnicas que Utilizam Processamento deImagens para Detecção e Classificação da Direção do Olhar ............................ 280Sheyla Gomes, Helton Maia, UFRNUm Sistema Multiagente para a Estimação daCobertura da Conformação por Jateamento em Placas de Alumínio. ...................... 286Luiz Vieira, Flavius Martins, IPT, São PauloAgenor de Toledo Fleury, FEIUsing quantum computing to realize the Fourier Transform in computer vision applications ... 292Renato de Oliveira Violin, José Saito, UFSCar - São CarlosUtilização do filtro passa banda Butterworth no domínio dafreqüência para realce de microcalcificações em mamogramas digitalizados. ............... 297Larissa dos Santos Romualdo, Marcelo Vieira, EESC - USP - São CarlosC. Goes, Universidade do Sagrado Coração, USCHomero Schiabel, EESC - USP - São Carlos8

Voltar ao sumárioApresentaçãoA área de Visão Computacional, fortemente consolidada em vários países, tem crescido demaneira significativa nos últimos anos no Brasil. Ela caracteriza-se primordialmente pela utilizaçãode imagens digitais associadas a técnicas de Reconhecimento de Padrões. Além disso, o estudo demétodos cognitivos, processos biológicos, processos físicos e estatísticos tem gerado soluções importantespara a área de Visão Computacional.O objetivo principal do Workshop de Visão Computacional (WVC) é possibilitar a apresentaçãoe discussão de trabalhos desenvolvidos em universidades e centros de pesquisas brasileiros,visando estimular grupos de pesquisas em Visão Computacional na geração de idéias e na divulgaçãodos trabalhos realizados.O evento que deu origem à série, o WVC 2005, aconteceu na cidade de Piracicaba, SP, emconjunto com o WRA 2005 – II Workshop de Realidade Aumentada, no período de 21 a 23 de Setembrode 2005, e foi organizado pelo Departamento de Ciências da Computação da UNIMEP (http://iris.sel.eesc.usp.br/wvc2005).O II Workshop de Visão Computacional, WVC 2006, aconteceu no período de 16 a 18 deOutubro de 2006, na USP, Campus de São Carlos, sob a realização do Departamento de EngenhariaElétrica (SEL) da Escola de Engenharia de São Carlos (EESC), e contou com apoio da FAPESP eCAPES (http://iris.sel.eesc.usp.br/wvc2006).O III Workshop de Visão Computacional, WVC 2007, aconteceu no período de 22 a 24 deOutubro de 2007, na UNESP, campus de São José do Rio Preto, sob a realização do Departamentode Ciências de Computação e Estatística, do Instituto de Biociências, Letras e Ciências Exatas (IBIL-CE), e contou com o apoio da SBC, da FAPESP e CAPES (http://iris.sel.eesc.usp.br/wvc2007).Em 2008, o Departamento de Computação, da Faculdade de Ciências, UNESP, campus deBauru, está realizando o IV Workshop de Visão Computacional, WVC 2008, no período de 17 a 19 denovembro de 2008, com o apoio da SBC, IEEE, FAPESP, CAPES, CNPq, FUNDUNESP e PROEX,e com o patrocínio da Opto, MSTech, Cientistas Associados, Grafilar, Nossa Caixa e Banco Real.Em 2008, estão participando do WVC pesquisadores de Instituições de Ensino e Pesquisalocalizadas em todas as regiões do Brasil, desde o Rio Grande do Sul até o Amazonas, da AméricaLatina e dos Estados Unidos. Foram submetidos 63 trabalhos, dos quais 18 foram aceitos para apresentaçãooral e 31 para apresentação na forma de pôster.O WVC é um evento científico que está ganhando importância no cenário nacional, sendo oúnico a tratar especificamente de pesquisas envolvendo todos os aspectos de estudos em Visão Computacionale Processamento de Imagens.9

Voltar ao sumárioProgramaSegunda-feira, 17 de novembro de 200814:00 - 15:30FunDeBWVC 2008Sessão Técnica 1 - Apresentação Oral - Coordenador: Adilson Gonzaga - USP• Nova abordagem para reconhecimento biométrico baseado em características dinâmicasda íris humanaRonaldo Costa, Adilson Gonzaga, EESC - USP - São Carlos• Detecção de Placas de Licença Veicular Utilizando Segmentação por TexturasLeonardo Matos, Yuri Tavares dos Passos, Renato Maciel, Universidade Federal de Sergipe• Deconvolution of 3D Fluorescence Microscopy Images by Combining the Filtered Gerchberg-Papoulisand Richardson-Lucy AlgorithmsMoacir Ponti Jr., Nelson Mascarenhas, Claudio Suazo, Marcelo Zorzan, Murillo Homem,UFSCar - São Carlos• Um algoritmo de classificação de imagens baseado em cor, utilizando TransformadaWavelet, MGD e similaridade entre matizes.Will Machado, PUC Minas - Poços de CaldasAntonio Louro, USP• Avaliação de Modelos de Atenção Visual em Relação a Transformações AfinsMilton Heinen, Paulo Engel, UFRGS• Fusão de Métodos de Reconhecimento Facial através da Otimização por Enxame dePartículasGiovani Chiachia, Bruno Penteado, Aparecido Marana, UNESP, BauruTerça-feira, 18 de novembro de 20088:30 - 10:00FunDeBWVC 2008Sessão Técnica 2 - Apresentação Oral - Coordenador: Dr. Maurilio Boaventura - UNESP• Polinômios Potências de Sigmóide: teoria, algoritmos e aplicações em visão computacionalJoão Fernando Marar, UNESP, BauruRafael de Queiroz, ICMC - USP - São Carlos• Inserção e Recuperação de Marcas D’Água em Imagens pela Transformada WaveletDiovani Sans, UFPRHelio Pedrini, IC - UNICAMP - Campinas• Integrating Tsai’s Camera Calibration Algorithm with KLT Feature TrackingNeucimar Leite, Rodrigo Minetto, Jorge Stolfi, IC - UNICAMP - Campinas10

Voltar ao sumário• Criação de mapas de disparidades empregando análise multi-resolução e agrupamentoperceptualGustavo Teodoro Laureano, Maria Stela Veludo de Paiva, EESC - USP - São Carlos• Using LSTM Network in Face Classification ProblemsDébora Corrêa, Denis Salvadeo, UFSCar - São CarlosAlexandre Levada, USPJosé Saito, Nelson Mascarenhas, Jander Moreira, UFSCar - São Carlos• Context-Based Support Vector Machine Using Spatial Autocorrelation Function forImage ClassificationRogério Negri, Eliana Pantaleao, INPE, São José dos Campos10:30 - 12:00FunDeBWVC 2008Sessão Técnica 3 - Pôster - Coordenador: Dr. Humberto Ferasoli Filho - UNESP• Inspeção Visual de Placas de Circuito Integrado com Alta Densidade de MicrocomponentesFelipe Oliveira, Universidade Federal do Amazonas, UFAM• Detecção de Resíduos em Imagens de Bolsas de Sangue Utilizando Transformada WaveletCassio Adorni, Adilson Gonzaga, EESC - USP - São Carlos• Content-Based Video Retrieval through Wavelets and ClusteringCesar Castelo, Catholic University of Santa Maria, Peru• Evaluation of the Error of a Stereophotogrammetry System as a Function of the ObjectPosition with Respect to the Calibration GridJulio Torres, UFRJJosé Gomes, COPPE/UFRJRafael Moraes, Mariane Petraglia, Antonio Petraglia, UFRJ• Análise da Variação de Textura em Imagens Mamográficas para Classificação de MassasSuspeitasPatricia Ribeiro, USP• Estimação da maturidade óssea utilizando dimensões dos centros de ossificação extraídaspor SNAKES modelos de contornos ativosCelso Olivete Júnior, Evandro Luis Linhari Rodrigues, EESC - USP - São Carlos• Técnicas que Utilizam Processamento de Imagens para Detecção e Classificação daDireção do OlharSheyla Gomes, Helton Maia, UFRN• Seleção de atributos para a segmentação do couro bovinoLia Quinta, Hemerson Pistori, Universidade Católica Dom Bosco - UCDB - Campo Grande11

Voltar ao sumário• Avaliação do desempenho de recuperação de imagens médicas baseada em conteúdo emredes de computadores e na Internet.Ana Carolina Gracioso, USP Ana Claudia Paris, EESC - USP - São CarlosMagali Andréia Rossi, USPAdilson Gonzaga, EESC - USP - São Carlos• Implementação de um Sistema de Visão Estéreo e Triangulação como Técnica para Determinaçãode Distância.Renato Gardiman, Ivando Diniz, Robinson Bruginski, UNESP - Sorocaba16:00 - 17:30FunDeBWVC 2008Sessão Técnica 4 - Pôster - Coordenador: Dr. José Eduardo Castanho Cogo - UNESP• Metodologias para estimação da idade óssea utilizando a proporção divina com o auxílioda plataforma ANACARPCelso Olivete Júnior, Evandro Luis Linhari Rodrigues, EESC - USP - São Carlos• Estudo preliminar da dimensão fractal de imagens magnéticas para avaliar a desintegraçãode comprimidosAndré Backes, USPPaulo Fonseca, UNESP - BotucatuMurilo Stelzer, Giovana Evangelista, Luciana Corá, José Ricardo Miranda, UNESPOdemir Bruno, ICMC - USP - São Carlos• Redes Complexas Aplicadas no Reconhecimento de FacesWesley Nunes Goncalves, USPOdemir Bruno, ICMC - USP - São Carlos• Um Sistema Multiagente para a Estimação da Cobertura da Conformação por Jateamentoem Placas de AlumínioLuiz Vieira, Flavius Martins, IPT, São PauloAgenor de Toledo Fleury, FEI• Análise ANATRO e Determinação de Volume a partir de Imagens de Anéis de CrescimentoLucio Jorge, Embrapa - São CarlosAlex Cuadros-Vargas, ICMC - USP, São CarlosFabio Navarro, Maria Augusta Rosot, Embrapa, São CarlosValentin Roda, EESC - USP - São Carlos• Utilização do filtro passa banda Butterworth no domínio da freqüência para realce demicrocalcificações em mamogramas digitalizadosLarissa dos Santos Romualdo, Marcelo Vieira, EESC - USP - São CarlosC. Goes, Universidade do Sagrado Coração, USCHomero Schiabel, EESC - USP - São Carlos• Boosting RAP-2D Image Restoration Through Genetic ProgrammingJoao Paulo Papa, IC - UNICAMP - CampinasGreice Freitas, UNICAMP - Campinas12

Voltar ao sumário• Estrutura para Utilização de Recuperação de Imagens Baseada em Conteúdo em Oráculosde Teste de Software com Saída GráficaRafael Oliveira, Centro Universitário Eurípedes de Marília, UNIVEMMarcio Delamaro, USPFatima Nunes, EACH - USP - São Carlos• Study and proposal of adaptation of the SIFT algorithm in relation to the illuminationproblem in imagesWill Machado, PUC Minas - Poços de CaldasAntonio Louro, USPAdilson Gonzaga, EESC - USP - São CarlosQuarta-feira, 19 de novembro de 20088:30 - 10:00FunDeBWVC 2008Sessão Técnica 5 - Apresentação Oral - Coordenador: Dra. Fatima L. S. Nunes - USP• Identificação de táxons de plantas por análise de textura do parênquima paliçádicoAndré Backes, USPJarbas Sá, Odemir Bruno, ICMC - USP - São CarlosRosana Kolb, UNESP• Orientação de Bordas em Imagens Digitais: Abordagem por Análise de Vizinhança LocalInes A. G. Boaventura, UNESP - São José do Rio PretoAdilson Gonzaga, EESC - USP - São Carlos• Object-based Visual SLAM: How Object Identity Informs GeometryAntonio Selvatici, Anna Costa, Escola Politécnica - USPFrank Dellaert, College of Computing, Georgia Institute of Technology, USA• Decomposição de Imagens Digitais em Cartoon e Textura Através de uma Equação deDifusão Não LinearWallace Casaca, Maurilio Boaventura, UNESP - São José do Rio Preto• Quantum circuit proposal to solar visualization using BDA radiointerferometerRenato de Oliveira Violin, José Saito, UFSCar - São CarlosHanumant Sawant, INPE - São José dos Campos• Recuperação de Imagem Utilizando Descritores Baseados em EsqueletosMarcio Moreno, Ricardo Torres, IC - UNICAMP - Campinas10:30 - 12:00FunDeBWVC 2008Sessão Técnica 6 - Pôster - Coordenador: Dr. Rene Pegoraro - UNESP• NLMAP - Localização e Navegação de Robôs Cooperativos para Inspeção13

Voltar ao sumárioEmanuel Estrada, Eder Mateus Gonçalves, Gabriel Oliveira, Silvia Botelho, UniversidadeFederal do Rio Grande - FURG• A New Method to Fusion IKONOS and QuickBird Satellites ImageryJuliana Denipote, USPMaria Stela Veludo de Paiva, EESC - USP - São Carlos• Classificação Contextual de Imagens utilizando Campos Aleatórios Markovianos e Teoriados JogosAlexandre Levada, USPNelson Mascarenhas, UFSCar - São CarlosAlberto Tannús, USP• Agrupamentos Nebulosos em Segmentação de Imagens Coloridas: QuantificaçãoHistológicaWaldemar Bonventi Jr., Universidade de Sorocaba• Principle of Maximum Entropy for Histogram Transformation and Image EnhancementGilson Giraldi, LNCCPaulo Rodrigues, FEI• Combining Block-based PCA, Global PCA and LDA for Feature Extraction in FaceRecognitionDenis Salvadeo, Débora Corrêa, UFSCar - São CarlosAlexandre Levada, USPNelson Mascarenhas, Jander Moreira, José Saito, UFSCar - São Carlos• Dimensão Fractal Volumétrica aplica à imagens urbanas de sensoriamento remotoAndré Backes, Adriana Bruno, USPMauro Barros, Faculdade de Ciências Humanas EsudaOdemir Bruno, ICMC - USP -São Carlos• Surgical Device for Supporting Corneal TransplantsLiliane Ventura, EESC - USP - São Carlos• An extension of Metric Histograms for Color Based Image RetrievalGeorge Brindeiro, André Geraldes, Dibio Leandro Borges, UnB• Using quantum computing to realize the Fourier Transform in computer vision applicationsRenato de Oliveira Violin, José Saito, UFSCar - São Carlos• Complex Wavelet Features for Bark Texture ClassificationSamuel Guedes, Dibio Leandro Borges, UnB• Identificação de Pessoas através de Algoritmo Genético aplicado em medidas das ProporçõesÁureas da Face HumanaWalison Joel Barberá Alves, USPAdilson Gonzaga, EESC - USP - São Carlos14

Voltar ao sumárioPalestrasPalestrantes Convidados do WVC 2008:• Professor Terrance E. Boult - Department of Computer Science - University of Coloradoat Colorado Spring• Professor Patrick J. Flynn - Department of Computer Science and Engineering• University of Notre Dame• Profa. Dra. Soraia Raupp Musse - Departamento de Ciência da Computação - PUCRS• JAI: Java Advanced ImagingDr. Rafael Duarte Coelho dos SantosMinicursos• Recuperação de Imagens Baseada em ConteúdoDr. Ricardo da S. TorresDr. Alexandre X. Falcão• Segmentação, Indexação e Recuperação de Vídeo utilizando o OpenCVDr. Carlos Hitoshi MorimotoThiago Teixeira SantosMinicursos Convidados do WVC 2008:• Prof. Dr. Alexandre Falcão Xavier e Prof. Dr. Ricardo da Silva Torres (IC-UNICAMP) -“Recuperação de Imagens Baseada em Conteúdo”• Prof. Dr. Carlos H. Morimoto e Thiago Teixeira Santos (IME-USP) - “Segmentação,Indexação e Recuperação de Vídeo Utilizando OpenCV”• Prof. Dr. Rafael Duarte Coelho dos Santos (INPE) - “JAI: Java Advanced Imaging”15

Voltar ao sumárioComissão Organizadora• Aparecido Nilceu Marana (UNESP - Bauru) - Presidente• José Remo Ferreira Brega (UNESP - Bauru)• Marcos Antonio Cavenaghi (UNESP - Bauru)• Humberto Ferasoli Filho (UNESP - Bauru)• Márcia Aparecida Zanolli Meira (UNESP - Bauru)• Marco Antonio Caldeira (UNESP - Bauru)• Inês A. Gasparotto Boaventura (UNESP– S.J.Rio Preto)• Maurilio Boaventura (UNESP - S.J.Rio Preto)• Fátima de Lourdes dos Santos Nunes (UNIVEM - Marília)• Adilson Gonzaga (USP - São Carlos)• Evandro Luis Linhari Rodrigues (USP - São Carlos)Comissão de Programa• Adilson Gonzaga (USP - São Carlos) - Presidente• Agma Juci Machado Traina (USP - São Carlos)• Alejandro Cesar Frery (UFAL - Alagoas)• Antonio Valerio Netto (Cientistas Associados - São Carlos)• Aparecido Nilceu Marana (UNESP - Bauru)• Carlos Dias Maciel (USP - São Carlos)• Carlos Morimoto (USP - São Paulo)• Célia Aparecida Zorzo Barcelos (UFU - Uberlândia)• Cláudio Kirner (UFOP - Ouro Preto)• Evandro Luis Linhari Rodrigues (USP - São Carlos)• Fátima de Lourdes dos Santos Nunes (UNIVEM - Marília)• Homero Schiabel (USP - São Carlos)• Humberto Ferasoli Filho (UNESP - Bauru)• Ivan Nunes da Silva (USP - São Carlos)• Jander Moreira (UFSCar - São Carlos)• João do Espírito Santo Batista Neto (USP - São Carlos)• João Fernando Marar (UNESP – Bauru)• João Paulo Papa (UNICAMP - Campinas)• José Alfredo F. Costa (UFRN - Natal)• José Eduardo Cogo Castanho (UNESP - Bauru)• José Roberto Nogueira (UNESP - Presidente Prudente)• Leandro Alves Neves (UEMG)• Luciano Silva - (UFPR)• Marcelo Andrade C. Vieira (USP - São Carlos)• Maria Stela Veludo de Paiva (USP - São Carlos)• Mauricio Galo (UNESP - Presidente Prudente)• Maurilio Boaventura (UNESP - S.J.Rio Preto)• Messias Meneguetti Junior (UNESP - Presidente Prudente)• Murillo Rodrigo Petrucelli Homem (USP - São Carlos)• Nelson Delfino D’Avila Mascarenhas (UFSCar - São Carlos)• Odemir Martinez Bruno (USP - São Carlos)• Olga Regina Pereira Bellon (UFPR - Curitiba)• Osvaldo Severino Jr. (FAFICA)• Rafael Duarte Coelho dos Santos (INPE - São José dos Campos)• Rene Pegoraro (UNESP - Bauru)16

Voltar ao sumárioApresentaçãooral17

Voltar ao sumárioAvaliação de Modelos de Atenção Visual em Relação aTransformações AfinsMilton Roberto Heinen e Paulo Martins EngelUFRGS – Instituto de Informática – CEP 91501-970, Porto Alegre, RSmrheinen@inf.ufrgs.br, engel@inf.ufrgs.brResumo— Os modelos computacionais de atenção visual,originalmente desenvolvidos para explicar o funcionamento dosmecanismos de atenção biológicos, ultimamente vem sendoutilizados como uma espécie de front-end em aplicações devisão computacional. Porém os requisitos necessários neste tipode aplicação são completamente diferentes dos originalmentepropostos. Em especial, um sistema de visão computacionalprecisa ser relativamente insensível a transformações afins.Neste artigo são descritos diversos experimentos realizados comdois modelos de atenção existentes, e estes demonstraram queo modelo mais conhecido, chamado de NVT, é extremamentesensível a transformações afins. Além disso, um novo modelode atenção visual, chamado de NLOOK, é proposto e validadosegundo os mesmos critérios, que demonstraram sua menorsensibilidade a estes tipos de transformações. Além disso, oNLOOK consegue selecionar melhor as fixações de acordo comum critério de redundância. Desta forma, o modelo propostoé uma ferramenta bastante adequada para ser utilizada emaplicações de visão computacional.I. INTRODUÇÃOA quantidade de informações que chega ao sistema visualdos primatas – estimada como sendo da ordem de 10 8 bitspor segundo – excede em muito a capacidade que o cérebrotem de processá-la e assimilá-la em sua experiência consciente[1]. A estratégia utilizada pelos sistemas biológicospara lidar com este excesso de informações é processar deforma detalhada somente algumas partes do campo visual,chamadas de regiões de interesse, e ignorar o restante dasinformações [2]. Segundo [3], a seleção das regiões de interesseé dirigida por um mecanismo competitivo de controlede atenção, que facilita a emergência de um vencedor entrediversos alvos potenciais, permitindo ao sistema processarinformações relevantes à tarefa atual enquanto que suprimeas informações irrelevantes que não podem ser processadassimultaneamente. O mecanismo de atenção do seres humanosé influenciado por dois principais tipos de informações:bottom-up ou exógenas (elementos da cena visual que sedestacam dos demais) e top-down ou endógenas (informaçõesdo córtex cerebral que alteram o foco da atenção). Assim, oser humano consegue ter um amplo campo de visão e umaelevada percepção dos detalhes sem no entanto exceder ascapacidades de processamento do córtex visual.Inspirados nos sistemas de atenção biológicos, é possíveldesenvolver sistemas de atenção computacionais que sejamcapazes de selecionar as regiões de interesse do campo visuala serem completamente processadas, e isto torna possívela análise de cenas complexas em tempo real com recursoslimitados de processamento. Embora diversos modelos deatenção visual bottom-up já tenham sido propostos e implementados[1], [4]–[7], a maioria destes modelos tem comofoco principal entender o funcionamento dos mecanismosde atenção dos seres vivos, e como tal têm sido avaliadossomente em relação à sua plausibilidade biológica [8]. Emum sistema de visão computacional é necessário, entre outrascoisas, que o modelo de atenção seja relativamente insensívela transformações afins (rotação, translação, reflexão e escala).Porém, segundo [8], o NVT [1], que é o modelo de atençãovisual mais conhecido e utilizado, é bastante sensível atransformações afins, e portanto não deve ser utilizado emaplicações de visão computacional.Este artigo apresenta um novo modelo computacional deatenção visual, chamado de NLOOK, que além de possuir umexcelente desempenho computacional é bem menos sensívela transformações afins que os outros modelos analisados, emespecial o NVT. Além disso, o NLOOK consegue selecionaras fixações de forma mais otimizada (menos redundante),e possibilita inclusive a seleção da escala aproximada dasmesmas. Todos estes fatores tornam o modelo propostouma excelente ferramenta, que pode vir a ser utilizada emdiversas tarefas de visão computacional como por exemploa identificação de objetos e a detecção de landmarks. Esteartigo está estruturado da seguinte forma: a Seção II descrevedois modelos de atenção existentes, o NVT [1] e o SAFE [8];a Seção III descreve as características do modelo proposto; aSeção IV descreve os experimentos realizados visando verificara sensibilidade dos diversos modelos a transformaçõesafins; e por último, a Seção V descreve as conclusões finaise as perspectivas futuras.II. TRABALHOS RELACIONADOSO primeiro modelo de atenção visual biologicamente plausívelfoi proposto originalmente em [4] e posteriormenteaperfeiçoado em [1]. Ele é baseado na teoria da integração defeições (Feature Integration Theory – FIT) [9] e na hipótesede que um “mapa de saliências” é capaz de fornecer umaestratégia eficiente no controle da atenção utilizando somenteinformações da própria cena visual (bottom-up) [10]. Nestemodelo, chamado de NVT, a imagem de entrada é decompostaem três mecanismos de detecção de características préatentivas(intensidade, cores e orientações), que operam emparalelo sobre toda a cena visual. Estas três característicassão posteriormente unidas em um único mapa de saliências,que codifica os estímulos mais importantes da cena visual.18

Voltar ao sumárioPara a criação dos mapas de características, no NVT sãoutilizadas operações lineares de centro-periferia aplicadassobre pirâmides gaussianas [11] com níveis ϕ ∈ [0, 8], ondeϕ = 0 corresponde ao tamanho original da imagem. Nomodelo de [1], as operações lineares de centro-periferia sãoimplementadas através da diferença entre os níveis finos egrosseiros das pirâmides gaussianas, onde o centro correspondeaos níveis c ∈{2, 3, 4} e a periferia aos níveis s =c + δ, com δ ∈{3, 4}. Os mapas resultantes deste processosão então reduzidos para o nível ϕ =4(mais grosseiro) enormalizados através do operador de normalização não linearN(·), que intensifica os mapas que possuem poucos picossalientes que se destacam dos demais [1], e em seguida estesmapas são combinados em um único mapa de características.Para a criação dos mapas de intensidade I no NVT, inicialmenteos canais vermelho (red – r), verde (green – g) e azul(blue – b) são extraídos da imagem colorida original. A partirdestes canais é gerada a imagem I =(r + g + b)/3, e sobreesta imagem são aplicadas as operações de centro-periferiadescritas anteriormente. Os mapas de cores C, que codificama oponência espacial e cromática das cores vermelho/verde(RG) e azul/amarelo (BY ), são criados de forma similaraos mapas de intensidade. Inicialmente os canais r, g e b daimagem colorida de entrada são normalizados por I de formaa separar a cor da intensidade. Em seguida quatro canais decores largamente sintonizados R, G, B e Y são criados. Apartir destes quatro canais são criadas pirâmides gaussianase realizadas as operações de centro-periferia, sendo que nocentro são utilizadas as pirâmides de uma cor (R ou B) enaperiferia as pirâmides de outra (G ou Y ). Para a criação dosmapas de orientação O(θ), são utilizadas pirâmides de Gabor[12] a partir da imagem I, com as orientações preferenciaisθ ∈{0 ◦ , 45 ◦ , 90 ◦ , 135 ◦ }. Em seguida estes quatro mapas sãounidos em um único mapa de orientações O.Após a construção dos mapas de características, estes sãounidos para formarem um único mapa de saliências globalS =(N(I)+N(C)+N(O))/3, que codifica os estímulosmais importantes da cena visual. Para a seleção dos focosde atenção (focus of attention – FOA), também chamadosde fixações, é utilizada uma rede neural do tipo “o vencedorleva tudo” (winner-take-all – WTA). Esta rede neural utilizaneurônios do tipo “integra e dispara” [13] com forte inibiçãoglobal, e um mecanismo de inibição de retorno (inhibitionof return – IOR) [14] evita que o foco de atenção (focus ofattention – FOA) fique sempre preso ao mesmo objeto [1].Embora este modelo de atenção já tenha sido utilizadoem aplicações de visão computational [15], [16], segundo[8] ele não é muito adequado de ser utilizado neste tipode aplicação por ser muito sensível a transformações afins(reflexão, rotação, translação e escala) na imagem original.De fato, o NVT foi desenvolvido para propiciar um melhorentendimento dos mecanismos de atenção biológicos, e nãopara ser utilizado em aplicações de visão computacional. Em[8] foi proposto um novo modelo de atenção visual, chamadode SAFE, e através de diversos experimentos foi mostradoque ele é menos sensível a transformações afins que o NVT.As principais diferenças do SAFE em relação ao NVT são:(i) as operações de centro-periferia são realizadas utilizandodiferenças de gaussianas (DoG) aplicadas sobre os diversosníveis das pirâmides gaussianas; (ii) os diferentes níveis dosmapas de características não são unidos entre si (toda apirâmide é preservada); (iii) ao invés de apenas um mapa,uma pirâmide de saliências é criada; (iv) o modelo tentaselecionar tanto a posição quanto a escala aproximada dosfocos de atenção; (v) não é utilizada uma rede WTA nem IOR– o SAFE simplesmente seleciona os máximos locais maisrelevantes em cada um dos níveis da pirâmide de saliências;(vi) os mapas de características são suavizados por um kernelgaussiano com desvio padrão 22.6; (vii) ao invés de filtrosde Gabor, o SAFE utiliza máscaras verticais de horizontaisde Ando [17], que tornam os mapas de orientação muitosimilares aos mapas de intensidade, ou seja, estes mapassalientam as bordas ao invés de orientações.Analisando o desempenho do SAFE, percebe-se que, emboraele seja menos sensível a transformações afins, estainsensibilidade é obtida a custo de grandes kernels gaussianos(DoGs com desvios de 14.12 e 22.6), o que em conjuntocom a suavização posterior remove praticamente todos osdetalhes finos da imagem. Além disso, os FOAs selecionadospelo SAFE costumam ser muito próximos entre si, ocorrendoinclusive diversas sobreposições entre FOAs de níveis diferentes.Outro problema é que os tempos de processamentodo SAFE são bastante elevados, da ordem de dezenas desegundos em um computador típico, o que impede a suautilização em tempo real.Assim, embora possua algumas vantagens em relação aoNVT, o SAFE apresenta diversas restrições que impedem seuuso em aplicações de visão computacional, especialmenteem tempo real. Outros modelos de atenção chegaram a sercogitados [7], [18], mas estes se mostraram tão insensíveisa transformações afins quanto o NVT. Assim, optou-se pelacriação de um novo modelo de atenção visual, chamado deNLOOK, que é descrito detalhadamente na próxima seção.III. MODELO PROPOSTOA Figura 1 mostra a arquitetura do modelo proposto nesteartigo, chamado de NLOOK 1 [19], [20], que é inspiradona conceitos de scale-space (espaço-escala) [21], tambémutilizados por Lowe nos descritores SIFT (Scale InvariantFeature Transform) [22]. Ou seja, diferentemente de outrosmodelos de atenção visual, o NLOOK utiliza scale-spacesao invés de apenas pirâmides gaussianas para as operaçõesde centro-periferia, o que torna o modelo proposto menossensível a transformações afins que os demais. Além disso,embora esteja fora do escopo deste artigo, o modelo propostoconsegue selecionar a escala aproximada dos FOAs de formamais eficiente que o SAFE.Para a criação de um scale-space, a imagem de entradaé inicialmente sub-amostrada em diversos oitavos [22], eas imagens iniciais de cada oitavo correspondem a umapirâmide gaussiana, ou seja, cada oitavo possui metade do1 NLOOK – http://www.inf.ufrgs.br/~mrheinen/nlook/19

Voltar ao sumárioFig. 1.Modelo propostotamanho de seu antecessor e o oitavo 0 corresponde àimagem original. Em seguida são criadas diversas escalaspara cada oitavo através da convolução sucessiva das imagensiniciais com kernels gaussianos. Por último, as diferenças degaussianas (DoG) são obtidas através da subtração absolutadas escalas adjacentes de cada oitavo. A Figura 2, adaptadade [22], ilustra este processo.Fig. 2.Diferença de gaussianas implementada utilizando scale-spacesO modelo proposto neste artigo utiliza o número máximopossível de oitavos, além do qual a imagem inicial deste oitavoseria menor que os kernels gaussianos. Isto correspondea cinco oitavos para uma imagem de 320 × 240 pixels e seisoitavos para uma imagem de 416×416 pixels. Segundo [22],o número ideal de escalas por oitavo a ser utilizado é três.Assim, os kernels gaussianos utilizados no NLOOK para asescalas 0, 1 e 2 possuem desvios de 1.2263, 1.5450 e 1.9466,respectivamente. Estes são os mesmos valores utilizados nosdescritores SIFT de Lowe [22].Para a criação dos mapas de intensidade, a imagem originalé convertida para uma imagem em tons de cinza I, eas diferenças de gaussianas são geradas para esta imagemutilizando scale-spaces. Assim, para uma imagem típica de416 × 416 pixels são criadas 12 diferenças de gaussianas(duas por oitavo). Em seguida cada uma destas diferençasde gaussianas são normalizadas pela subtração da média edivisão do resultado pelo desvio padrão. Como ocorre noSAFE, os diferentes oitavos e escalas não são unidos em umúnico mapa, ou seja, todas as DoGs são preservadas.Para a criação dos mapas de cores, inicialmente sãogerados quatro scale-spaces para os canais de cores largamentesintonizados R (vermelho), G (verde), B (azul) e Y(amarelo). A criação destes quatro canais é descrita de formadetalhada em [1]. Em seguida são geradas as diferenças degaussianas entre os diferentes canais, ou seja, para os mapasRG as subtrações absolutas ocorrem entre os canais R 0 −B 1e R 1 − B 2 de cada oitavo (onde 0, 1 e 2 são as escalas),e para os mapas BY ocorrem entre s canais B 0 − Y 1 eB 1 −Y 2 de cada oitavo. Assim, são criados dois scale-spacesde oposição de cores: RG e BY .Para a criação dos mapas de orientação são utilizadosfiltros de Gabor, que segundo [23] conseguem aproximar operfil de sensibilidade dos neurônios sensíveis a orientaçãoespacial presentes no córtex visual primário dos primatas. Acriação destes mapas é semelhante a dos mapas de intensidade,porém antes da convolução com os kernels gaussianosde cada escala a imagem inicial de cada oitavo é convolucionadacom os filtros Gabor. Assim como no NVT, no modeloproposto são utilizadas quatro orientações preferenciais θ ∈{0 ◦ , 45 ◦ , 90 ◦ , 135 ◦ }, ou seja, o modelo possui quatro scalespacesde orientação. As DoGs destes quatro scale-spacessão então normalizadas e somadas, dando origem assim aum único scale-space de orientações.Após a criação dos scale-spaces de características, estessão normalizados e somados em um único scale-space desaliências, que possui diversas DoGs (12 para uma imagem416 × 416 pixels). Estas DoGs são então redimensionadaspara a escala 0 (tamanho original da imagem) e somadas,formando assim um único mapa de saliências. Ao contráriodo NVT, no qual o mapa de saliências possui escala 4 (maisgrosseira), no NLOOK optou-se por expandir as DoGs para aescala 0 para que não houvesse perda de informações. Estatécnica também é adotada em [7]. A função do mapa desaliências único, que não existe no SAFE, é servir como um“resumo” do scale-space de saliências, permitindo assim ouso de um mecanismo de inibição de retorno (IOR) único.Após a criação do mapa de saliências único, este é percorridopelo foco de atenção da seguinte forma: inicialmente oponto mais saliente deste mapa é encontrado, e o scale-spacede saliências é então analisado para que seja descobertoo oitavo/escala que mais contribuiu para a saliência desteponto. Em caso de empate é utilizado o menor (mais fino)oitavo/escala. O mecanismo de inibição de retorno, quepossui o formato de uma gaussiana invertida, é então aplicadosobre o mapa de saliências único, sendo que o diâmetro destedepende do oitavo/escala mais relevante para o FOA atual.Mais precisamente, a seguinte fórmula foi desenvolvida parao cálculo do desvio padrão σ do IOR:σ = T/ F o+s/(E−1) (1)onde T é o tamanho básico do IOR (15 no modelo proposto),E é o número de escalas (3 no modelo proposto)e F =2 −1 /Eé o fator de escala, que determina a taxa decrescimento do IOR, e o e s são o oitavo e a escala maisrelevantes para o FOA atual. Quanto maior o oitavo/escala(mais grosseiro), maior o diâmetro do IOR.O protótipo do NLOOK foi implementado na linguagemde programação ANSI C++, e utiliza a OpenCV (OpenSource Computer Vision Library), que é uma bibliotecade processamento de imagens que possui uma coleção de20

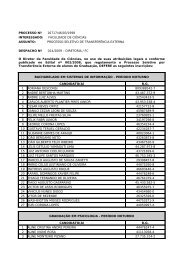

Voltar ao sumáriofunções que implementam diversas rotinas de acesso a dispositivosde hardware, processamento de imagens e visãocomputacional de forma paralela (através do hardware gráfico)e eficiente. Além da OpenCV, o protótipo implementadoutiliza threads POSIX para garantir a execução paralela dosmapas de características em plataformas multi-processadas.IV. EXPERIMENTOS REALIZADOSNesta seção são descritos os experimentos realizadosvisando verificar a sensibilidade do modelo proposto emrelação às transformações afins, bem como comparar o seudesempenho com o desempenho do NVT e do SAFE. Paraisto, foram selecionadas 15 imagens de 320 × 240 pixels,mostradas na Figura 3 (por questões de espaço, algumasimagens desta figura foram rotacionadas em 90°). Estasimagens foram selecionadas de forma a conter elementosvariados como cenas naturais, pessoas, ambientes internos eexternos, placas de sinalização, etc., para que fosse possívelvalidar os modelos nas mais variadas condições. Sobre estasimagens foram aplicadas as seguintes transformações:• Reflexões vertical e horizontal;• Rotações de 45°a 315°, em intervalos de 45°;• Translação vertical de 1, 4, 9, 16 e 27 pixels;• Translação horizontal de 1, 4, 9, 16 e 27 pixels;• Alteração de escala com os fatores: 1.4 (aumento de40%), 1.2, 1.1, 0.9, 0.8 e 0.6 (redução de 40%);Totalizando 25 transformações distintas para cada imagem.Um modelo de atenção insensível a transformações afinsdeverá encontrar as mesmas fixações nas imagens originaise transformadas – estas apenas estarão deslocadas de acordocom a transformação aplicada. Para evitar que parte das informaçõesfossem perdidas, cada uma das imagens originais foiacrescida de bordas cinzentas, e a fronteira entre a imagemoriginal e as bordas foi levemente desfocada para evitar queesta região ficasse mais saliente que o restante da imagem.O tamanho das imagens com bordas é de 416 × 416 pixels,e assim foram utilizados 6 oitavos no NLOOK.Para avaliar a performance dos três modelos de atençãoem relação às transformações aplicadas, foram utilizadas asseguintes medidas de desempenho (adaptadas de [8]): taxa deerros grosseiros (gross errors – GE) e deslocamento médio(mean drift – MD). A taxa de erros grosseiros mede opercentual de fixações da imagem original que não são encontradasna imagem transformada, aplicando-se as devidastransformações nas posições dos FOAs originais e levandoseem conta uma margem de erro de 18 pixels (a mesmautilizada em [8]). Já o deslocamento médio mede a distânciamédia em pixels entre a posição desejada para as fixações,que é a posição do FOA na imagem original deslocada deacordo com a transformação aplicada, em relação à posiçãodas fixações obtidas na imagem transformada, ou seja:MD = 1 Nn=1D(Fd(n),Fo(n)) (2)Nonde N é o número de FOAs utilizado (10 nos experimentosrealizados), Fd(n) é a posição desejada do FOA n, Fo(n) éFig. 3.Imagens utilizadas nos experimentosa posição obtida do FOA n na imagem transformada, e D(·)é a distância euclidiana entre Fd(n) e Fo(n).Assim, cada um dos modelos de atenção foi testadocom as imagens da Figura 3 e suas respectivas versõestransformadas, e para cada um destes experimentos foramcalculadas as duas medidas de desempenho. A Tabela Imostra a média dos resultados obtidos com estas imagens emcada dos modelos de atenção analisados. A primeira colunadescreve a transformação aplicada. As demais colunas trazema média dos valores do deslocamento médio (MD) e dos errosgrosseiros (GE) sobre todas as imagens obtidos com os trêsmodelos de atenção. As últimas duas linhas trazem a médiae o desvio padrão das respectivas colunas, calculados emrelação às operações realizadas em todas as imagens.Em [8] já haviam sido descritos experimentos similaresque avaliaram o NVT e SAFE quanto a transformações afins,porém haviam sido utilizadas somente quatro imagens, dasquais apenas duas eram de cenas naturais, e uma destas erabastante escura. As Figuras 4(a) e 4(b) mostram, respectivamente,os intervalos de confiança (com um grau de confiançade 95%) do deslocamento médio (MD) e dos erros grosseiros(GE) obtidos sobre todas as operações realizadas.Conforme já havia sido provado em [8], os experimentosda Tabela I demonstram que o NVT é bastante sensível atransformações afins, não sendo adequado para ser utilizadoem aplicações de visão computacional. Já o SAFE e oNLOOK apresentaram resultados melhores nos dois crité-21

Voltar ao sumárioTABLE IRESULTADOS OBTIDOSNVT SAFE NLOOKTransform. MD GE MD GE MD GEReflexão v. 123.5 22.0% 22.9 4.7% 10.2 0.7%Reflexão h. 119.7 26.0% 6.7 0.7% 1.5 0.0%Rot. 45° 122.1 26.7% 38.3 6.0% 14.0 2.0%Rot. 90° 128.6 23.3% 18.8 3.3% 2.0 0.0%Rot. 135° 128.9 32.7% 42.2 6.0% 18.7 4.0%Rot. 180° 138.6 34.0% 20.9 3.3% 3.5 0.7%Rot. 225° 134.7 35.3% 41.0 7.3% 14.0 4.0%Rot. 270° 125.6 27.3% 18.5 2.7% 2.0 0.0%Rot. 315° 131.9 29.3% 37.2 4.7% 12.5 3.3%Transl. v. 1 42.9 4.0% 3.0 0.0% 3.2 0.0%Transl. v. 4 81.7 10.0% 8.6 0.0% 0.0 0.0%Transl. v. 9 84.2 9.3% 15.5 0.7% 3.1 0.0%Transl. v. 16 79.2 10.7% 22.3 1.3% 2.5 0.0%Transl. v. 27 95.3 20.0% 27.8 4.0% 11.8 0.7%Transl. h. 1 42.0 3.3% 1.7 0.0% 4.4 0.0%Transl. h. 4 84.5 7.3% 4.3 0.0% 0.0 0.0%Transl. h. 9 97.6 6.7% 6.7 0.0% 4.4 0.0%Transl. h. 16 88.4 8.0% 11.9 2.7% 0.0 0.0%Transl. h. 27 106.5 22.0% 19.7 3.3% 5.0 0.7%Escala 1.4 139.0 45.3% 111.2 42.0% 101.8 25.3%Escala 1.2 122.3 26.0% 90.8 16.7% 84.3 14.7%Escala 1.1 121.9 14.7% 78.9 16.0% 54.3 9.3%Escala 0.9 126.3 18.7% 69.6 15.3% 60.8 8.7%Escala 0.8 125.1 29.3% 76.9 23.3% 91.1 16.7%Escala 0.6 122.4 41.3% 88.3 30.0% 115.1 30.7%Média 108.51 21.33 35.35 7.76 24.81 4.85Desv. padrão 41.84 17.28 36.96 12.74 38.98 10.13A Figura 5 mostra o desempenho dos três modelos deatenção utilizando uma imagem original e sua respectivaversão rotacionada em 45°(parte das bordas foi retirada paramelhorar a visualização). Percebe-se que os FOAs selecionadospelo NLOOK, levando-se em conta as transformaçõesaplicadas, foram os mesmos em ambas as versões da imagem(original e rotacionada), ou seja, o NLOOK se mostrouinsensível à transformação aplicada. O SAFE apresentou umdesempenho similar ao NLOOK, mas o NVT selecionouFOAs diferentes para cada uma das versões da imagem, ea ordem das fixações também é diferente. Ou seja, o NVTse mostrou bastante sensível à rotação de 45°desta imagem.(a) Imagem original – NVT(b) Rotação de 45°– NVT(c) Imagem original – SAFE(d) Rotação de 45°– SAFE(a) Desloc. médio (b) Erros grosseiros (c) Distância mínimaFig. 4. Intervalos de confiança a 95%rios analisados, sendo que o desempenho do NLOOK foiestatisticamente superior (os intervalos de confiança não sesobrepõe). Ou seja, o NLOOK apresenta um sensibilidade atransformações afins muito menor que a dos demais modelos.Com relação à complexidade de tempo, o NVT levapoucos segundos para determinar as fixações de cada imagem(em geral menos de três segundos), enquanto que o SAFEleva em média 34 segundos para analisar cada uma dasimagens de 416 × 416 pixels em um computador típico 2 .Já o NLOOK consegue analisar cada imagem em aproximadamente100 milisegundos, o que o permite que o mesmoseja utilizado em aplicações de tempo real.2 Todos os experimentos foram realizados em um computador Dell Optiplex755, processador Intel(R) Core(TM)2 Duo CPU de 2.33GHz, 1.95GBde Memória RAM, GPU Intel e sistema operacional Linux de 64 bits.(e) Imagem original– NLOOKFig. 5.(f) Rotação de 45°– NLOOKComparação visual dos três modelos de atençãoOutro ponto que pode ser percebido na Figura 5 é queos FOAs selecionados pelo SAFE são bastante redundantes,existindo diversas sobreposições entre eles, e o mesmo ocorrecom o NVT. Já com o NLOOK isto não acontece, ou seja,o modelo proposto consegue analisar a imagem de formamais homogênea, não se detendo em apenas poucas partesda imagem. Isto ocorre porque o mapa de saliências é gerado22

Voltar ao sumáriopelo NLOOK na escala mais fina (o NVT utiliza a escalamais grosseira) e ao uso de kernels gaussianos menores, quetornam o mapa de saliências muito mais rico e detalhado.Estes dois fatores, aliados ao mecanismo de inibição deretorno proposto na Equação 1, tornam a seleção dos FOAsdo NLOOK bem mais otimizada que a dos demais modelosem relação a este critério.Para quantificar a qualidade dos FOAs selecionados emrelação ao grau de sobreposição, foi utilizada a seguinte medidade desempenho: para cada um dos FOAs selecionados,foi calculada a distância deste em relação ao seu vizinho maispróximo, e no final foi calculada a média destas distâncias.Um modelo com alto grau de sobreposição irá apresentardistâncias menores que um modelo com baixo grau de sobreposição.Esta medida de desempenho foi aplicada aos FOAsselecionados pelos três modelos para as 15 imagens originais(não transformadas), e os resultados foram os seguintes:• NVT: Média de 45.92 e desvio padrão de 27.95;• SAFE: Média de 30.12 e desvio padrão de 26.17;• NLOOK: Média de 49.15 e desvio padrão de 15.59;A Figura 4(c) mostra os intervalos de confiança (95%) destesresultados. Os resultados apresentados pelo NVT e peloNLOOK foram bastante similares, não sendo possível afirmarque um modelo seja superior ao outro neste critério (osintervalos de confiança se sobrepõe). Já o SAFE apresentouresultados bastante inferiores, o que evidencia que os FOAsselecionados por este modelo são mais redundantes que osFOAs selecionados pelos demais modelos. A Figura 6 mostraoutra figura na qual isto é evidente.Fig. 6.(a) Fixações do SAFE(b) Fixações do NLOOKComparação das fixações obtidas pelo SAFE e pelo NLOOKV. CONCLUSÕES E PERSPECTIVASEste artigo apresentou um novo modelo de atenção visual,chamado de NLOOK, que foi projetado especialmente paraser utilizado em aplicações de visão computacional. Estemodelo, que possui um excelente desempenho computacional,é bem menos sensível às transformações afins que osoutros modelos analisados. Além disso, o NLOOK consegueselecionar as fixações de forma bastante otimizada segundoum critério de redundância, e todos esses fatores tornamo modelo proposto mais adequado de ser utilizado emaplicações de visão computacional em tempo real.As perspectivas futuras incluem: (i) melhorar o desempenhodo modelo proposto em relação as variações de escala,que em nenhum dos modelos analisados foi satisfatória;(ii) utilização de informações top-down no processo deelaboração dos mapas de saliências; e (iii) utilizar do modeloproposto em aplicações de visão computacional, como porexemplo a identificação de objetos.AGRADECIMENTOSAgradecemos ao CNPq pelo apoio dado a este trabalho.REFERÊNCIAS[1] L. Itti, C. Koch, and E. Niebur, “A model of saliency-based visualattention for rapid scene analysis,” IEEE Trans. Pattern Analysis andMachine Intelligence, vol. 20, pp. 1254–1259, Nov. 1998.[2] E. Niebur and C. Koch, Computational architectures for attention, ser.The Attentive Brain. Cambridge, MA: MIT Press, 1998, pp. 163–186.[3] R. Desimone and J. Duncan, “Neural mechanisms of selective visualattention,” Annual Reviews Neuroscience, vol. 18, pp. 193–222, 1995.[4] C. Koch and S. Ullman, “Shifts in selective visual attention: Towardthe underlying neural circuitry,” Human Neurobiology, vol. 4, no. 4,pp. 219–227, 1985.[5] J. K. Tsotsos, S. M. Culhane, W. Y. K. Wai, Y. Lai, N. Davis, andF. Nuflo, “Modeling visual attention via selective tuning,” ArtificialIntelligence, vol. 78, no. 1-2, pp. 507–545, 1995.[6] F. Orabona, G. Metta, and G. Sandini, “Object-based visual attention:a model for a behaving robot,” in Proc. 3rd Int. Workshop on Attentionand Performance in Comp. Vision (WAPCV), San Diego, CA, 2005.[7] S. Frintrop, “VOCUS: A visual attention system for object detectionand goal-directed search,” Ph.D. Dissertation, Rheinische Friedrich-Wilhelms-Universitat Bonn, Bonn, Germany, Jan. 2006.[8] B. A. Draper and A. Lionelle, “Evaluation of selective attention undersimilarity transformations,” Computer Vision and Image Understanding,vol. 100, pp. 152–171, 2005.[9] A. M. Treisman and G. Gelade, “A feature-integration theory ofattention,” Cognitive Psychology, vol. 12, pp. 97–136, 1980.[10] L. Itti, Models of Bottom-Up Attention and Saliency, ser. Neurobiologyof Attention. San Diego, CA: Elsevier Press, Jan. 2005, pp. 576–582.[11] P. J. Burt, T. Hong, and E. H. Adelson, “The laplacian pyramid as acompact image code,” IEEE Trans. Communications, vol. 31, no. 4,pp. 532–540, Apr. 1983.[12] S. Greenspan, S. Belongie, R. Goodman, P. Perona, S. Rakshit, andC. H. Anderson, “Overcomplete steerable pyramid filters and rotationinvariance,” in Proc. IEEE Computer Vision and Pattern Recognition(CVPR), Seattle, WA, June 1994, pp. 222–228.[13] Y.-H. Liu and X.-J. Wang, “Spike-frequency adaptation of a generalizedleaky integrate-and-fire model neuron,” Journal of ComputationalNeuroscience, vol. 10, pp. 25–45, 2001.[14] R. M. Klein, “Inhibition of return,” Trends in Cognitive Sciences,vol. 4, no. 4, pp. 138–147, Apr. 2000.[15] D. Walther, L. Itti, M. Riesenhuber, T. Poggio, and C. Koch, “Attentionalselection for object recognition – a gentle way,” in Proc. 2ndWorkshop on Biologically Motivated Comp. Vision (BMCV), vol. 2525.Tubingen, Germany: LNCS, Springer-Verlag, 2002, pp. 472–479.[16] V. Navalpakkam and L. Itti, “A goal oriented attention guidancemodel,” in Proc. 2nd Workshop on Biologically Motivated ComputerVision (BMCV’02), Tuebingen, Germany, 2002, pp. 453–461.[17] S. Ando, “Image field categorization and edge/corner detection fromgradient covariance,” IEEE Trans. Pattern Analysis and MachineIntelligence, vol. 22, no. 2, pp. 179–190, 2000.[18] N. Ouerhani, A. Bur, and H. Hügli, “Visual attention-based robot selflocalization,”in Proc. European Conf. Mobile Robotics (ECMR’05),Ancona, Italy, Sept. 2005, pp. 8–13.[19] M. R. Heinen and P. M. Engel, “Visual selective attention model forrobot vision,” in Proc. 5th IEEE Latin American Robotics Symposium(LARS’08). Salvador, BH, Brazil: IEEE press, Oct. 2008.[20] ——, “Modelo de atenção visual seletiva para aplicações em temporeal,” in Proc. IV Workshop on PhD Thesis in Artificial Intelligence(WTDIA’08), ser. LNCS. Salvador, BH: Springer-Verlag, Oct. 2008.[21] A. P. Witkin, “Scale-space filtering,” in Proc. Int. Joint Conf. ArtificialIntelligence, Karlsruhe, Germany, 1983, pp. 1019–1022.[22] D. Lowe, “Distinctive image features from scale-invariant keypoints,”Int. Journal of Computer Vision, vol. 60, no. 2, pp. 91–110, Jan. 2004.[23] J. G. Daugman, “Complete discrete 2-d gabor transforms by neuralnetwors for image analysis and compression,” IEEE Trans. Acoustics,Speech, and Signal Proc., vol. 36, no. 7, pp. 1169–1179, July 1988.23

Voltar ao sumárioContext-Based Support Vector Machine Using SpatialAutocorrelation Function for Image ClassificationRogério G. Negri 1 , Eliana Pantaleão 11 Instituto Nacional de Pesquisas Espaciais – Divisão de Processamento de ImagensCaixa Postal 515 – São José dos Campos – SP – Brazil{rogerio,elianap}@dpi.inpe.brAbstract. Support vector machine classifiers are widely used in pattern recognitionapplications. Contextual information can improve the classifier accuracyfor image classification. The autocorrelation function can be used to estimatehow relevant the neighborhood information is for a pixel classification. Thispaper proposes a support vector machine classifier that uses contextual informationof the discriminant function for one-against-all multiclass strategy. Thespatial autocorrelation function of the discriminant matrix is used to build afilter mask that will include the contextual information in the classification process.1. IntroductionSupport vector machines have been successfully used in several application areas, andspecially for pattern recognition. Since they were developed by Vapnik [Vapnik 1995],many variations of SVM classifiers were created, with many different purposes, such asin [Leea et al. 2005], [Jayadeva et al. 2007] and [Liu et al. 2006]. Contextual informationis used by Bruzzone et al. [Bruzzone et al. 2008] through the addition of a contextual termin the objective function.In the presence of noisy or non-separable data, a non-contextual pixel classifiercan label single pixels with a different class from the neighborhood. Contextual informationgives a significant hint about the pixel class in this case. Therefore, the informationabout the pixel neighborhood can be used to improve the classifier accuracy. This helpsto avoid undesired isolated pixels and make the objects edges more clearly defined.The spatial autocorrelation function can be used to measure the similarity degreeof the values in the image, according to the distance of the pixels. An image with bighomogeneous regions would result in a very different function from a very noisy or smalltextured image. Hence, it can be used to determine the size of the neighborhood that canbe considered when classifying a pixel.This paper proposes a support vector machine classifier that uses the autocorrelationfunction of the one-against-all discriminants to evaluate how relevant the neighborhoodinformation is for pixel classification. Contextual information is included byfiltering the discriminant matrix. The results showed that the autocorrelation function isefficient to identify the size of the neighborhood to be considered by the classifier, andalso to estimate the weights to be used on the filter.24

Voltar ao sumário2. SVMA Support Vector Machine (SVM) is a universal learning machine with a decision surfacethat is parametrized by a set of support vectors and a corresponding set of weights. Theoptimal separation of the support vectors from different classes corresponds to the optimalseparation of the classes in the complete training set.Given the labeled training set {x i ,y i }, with i =1, 2,...,N, y i ∈ {−1, 1} (thelabels) and x i ∈ l , the aim is to find a hyperplane that classifies correctly all N trainingpattern vectors. SVM finds the optimal hyperplane, that is, the one with the larger marginbetween the two classes, shown in Fig. 1 as Hyperplane 1. Hyperplane 2 is anotherseparating surface, but it is not optimal, since the margin is narrower. The margin ismeasured with respect to the hyperplane closest training vectors, which are called supportvectors.Figure 1. Separating hyperplanes for two classes and support vectors.To find the optimal decision function g(x), the following optimization problemmust be solved [Theodoridis and Koutroumbas 2006]:maxλ⎛⎞N⎝ λ i − 1 λ i λ j y i y j K(x i , x j ) ⎠i=12i,jsubject to:⎧⎪⎨⎪⎩0 ≤ λ i ≤ C, i =1, 2,...,N Ni=1λ i y i =0In this model, C is a free parameter that acts as an upper limit to the λ ivalues. The higher the value of C, less incorrect classification samples are allowed.The non-separable case can also be approached by mapping the data to a higherdimensional feature space where data are separable, or at least have better separability.For this purpose, any symmetric function satisfying Mercer’s conditions can be used[Theodoridis and Koutroumbas 2006], and they are usually referred as kernel functions(K(x i , x j )). Therefore, the separating surface is not necessarily linear. Examples of25

Voltar ao sumáriokernel functions are the inner product and the Radial Basis Function, defined respectivelyasK Linear (x i , x j )=(x T i· x j ). K RBF (x i , x j )=e− x i −x j 2σ 2SVMs were designed to separate only two classes. In literature, several ways todeal with a higher number of classes are described [Webb 2002]. In this work, the oneagainst-allmulticlass strategy was chosen. For d classes, we build d binary classifiersthat distinguish each class from all the others. This will generate d discriminant matrices,with the values of g(x) calculated for each vector to be classified, that is, each pixel ofthe image. In the ideal situation, only one of these values would be positive, the onecorresponding to the class of the feature vector, and all the others would be negative. Asthis is not always the case, the adopted solution is that the higher value determines thepixel classification, even if it is negative.3. Spatial Autocorrelation FunctionIn [Yanasse et al. 1993], the estimated autocovariance is defined by:γ(s x ,s y )= K x Kyt x=k x t y=k ya tx,ty a tx+sx,t y+s ywhere k x = max {1, 1 − s x }, k y = max {1, 1 − s y }, K x = min {N x ,N x − s x } andK y = min {N y ,N y − s y }, with N x × N y being the size of the original matrix or imageA. The variables s x and s y represent the vertical and horizontal distances, in pixels, fromtwo corresponding picture elements. In other words, the function computes an average ofthe correlation of the pixels, varying with the distance.The estimated spatial autocorrelation function is defined asρ(s x ,s y )=γ(s x ,s y )/γ (0, 0).The expected behavior of this function is to have the value 1 for the argument(0, 0), because a pixel has total correlation with itself, and decrease its value as the distancebecomes larger, in rows or columns, until reaching 0. Actually, some oscillatingbehavior can be observed after the initial great decrease. For more homogeneous images,with big regions of the same class, we expect the spatial autocorrelation function todecrease slower than for images with a lot of noise or several small regions.4. MethodologyThe proposed algorithm performs a SVM training in the traditional way, using the oneagainst-allmulticlass strategy, until the d discriminant matrices (G i = g i (A), for i =1,...,d) are built for the d classes.Then, the spatial autocorrelation function is computed for each of these matrices,and a filter is built with the values that are higher than a given threshold. In the experiments,the value 0.9 was considered appropriated. This means that the neighborhood tobe considered is the one that has an average correlation of at least 0.9 with the centralpixel.26

Voltar ao sumárioThe generated filter mask can have any symmetrical geometry, such as a square,a rectangle or a diamond, depending on the correlation values. Fig. 2 shows an exampleof how the filter is built. The autocorrelation values are placed symmetrically around thecentral pixel, which has value 1. Values below the threshold are set to 0. Each value isthen divided by the total sum of the filter values, in order to preserve the filtered matrixmean.Figure 2. Filter mask construction.The filter is applied to the discriminant matrix, merging the neighborhood informationin proportion to the weights obtained from the spatial autocorrelation function.The result is a smoothed version of the discriminant function. The idea is that, if a pixel xhas the spectral information that would lead common SVM to classify it as class i, and allits neighbors as class j, this process can change its classification to j. In this situation, thepixel has initially a high value on discriminant matrix G i and a low value on discriminantG j , and its neighbors behave the opposite way. After the filtering, both of the discriminantvalues will have changed to values closer to the neighborhood values, and this can beenough to make the g j (x) value greater than the g i (x), so that the pixel x will be classifiedas j.After the filtering, the classification proceeds as usual, with the higher discriminantvalues determining the pixels labels. To evaluate the result, the Grid Searchmethod is performed to find the best value for parameter C (250) under Linear Kernel[Negri et al. 2008].4.1. Experiments and ResultsThe image used for testing the algorithm is an 8-bit image, with the size of 256 × 256pixels, with three channels (RGB). Fig. 3 shows the chosen image and the samples usedfor training and validation, respectively represented by solid and hatched rectangles.The spatial autocorrelation functions were obtained for each discriminant matrixof each class against all the others, as shown in Fig. 4.Two classifications were performed, one with traditional SVM, without contextualinformation, and the second one with the presented method. Both results are shown onFig. 5.The classification matrices also showed a better result with the use of the contextualinformation. The overall accuracy had a slight increase from 92.59% to 95.99%. Thefirst part of the Table 1 shows the results for the traditional method, and the part on theright shows the results for the presented method.27

Voltar ao sumárioFigure 3. Training and Validation Samples.Figure 4. Autocorrelation functions for each discriminant.Figure 5. (a)SVM classification result without contextual information (b)resultwith presented method.The contextual information brings a better class characterization, avoiding the effectsof noisy data. However, in the tests performed so far, the increase of the accuracywas not significant, and the use of the method increases the classification time.28

Voltar ao sumárioTable 1. Classification MatrixTraditional SVMProposed MethodClassificationWall Gutter Sky Shadow Glass Roof Wall Gutter Sky Shadow Glass RoofC Wall 224 0 0 3 0 0 224 0 0 17 0 0l Gutter 0 249 0 0 28 0 0 229 0 0 6 3a Sky 0 0 256 0 0 0 0 0 256 0 0 0s Shadow 0 0 0 221 0 0 0 0 0 254 0 0s Glass 0 0 0 0 44 0 0 0 0 0 79 0Roof 0 7 0 47 13 232 0 27 0 0 0 2295. AcknowledgementsE. Pantaleão thanks CAPES and R. G. Negri thanks FAPESP (Proc. 2007/02139-5) forfinancial support.ReferencesBruzzone, L., Marconcini, M., and Persello, C. (2008). Fusion of spectral and spatialinformation by a novel svm classification technique. International Geoscience andRemote Sensing Symposium - IGARSS 2008. IEEE International, pages 4838–4841.Jayadeva, Khemchandani, R., and Chandra, S. (2007). Twin support vector machinesfor pattern classification. IEEE Transactions on Pattern Analysis and Machine Intelligence,29(5):905–910.Leea, K., Kimb, D., Leea, K. H., and Leeb, D. (2005). Possibilistic support vector machines.Pattern Recognition(38):1325–1327.Liu, Y., You, Z., and Cao, Z. (2006). A novel and quick svm-based multi-class classifier.Pattern Recognition(39):2258–2264.Negri, R., Erthal, G., and Dutra, L. (2008). Influência das estratégias multiclasse nodesempenho do classificador de imagens support vector machine. DINCON 2008 - 7thBrazilian Conference on Dynamics, Control and Applications. Presidente Prudente.Theodoridis, S. and Koutroumbas, K. (2006). Pattern Recognition. Academic Press, SanDiego.Vapnik, V. N. (1995). The nature of statistical learning theory.Webb, A. (2002). Statistical Pattern Recognition. Wiley.Yanasse, C. C. F., Frery, A. C., Sant’Anna, S. J. S., Hernandez, P. F., and Dutra, L. V.(1993). Statistical analysis of sarex data over tapajós - brazil. SAREX. Paris.29

Voltar ao sumárioCriação de mapas de disparidades empregando análise multi-resolução eagrupamento perceptualGustavo Teodoro Laureano 1 e Maria Stela Veludo de Paiva 2Universidade de São Paulo-USPDepartamento de Engenharia Elétrica-EESCLaboratório de Visão ComputacionalAvenida Trabalhador São-carlense, 400, São Carlos, São Paulogustavoengdm@gmail.com 1 , mstela@sel.eesc.usp.br 2ResumoInspirado no sistema de visão humano, a Visão Estéreoé uma área importante em visão computacional. Ela estárelacionada com a recuperação de informações tridimensionaisa partir de um par de imagens. Apesar de já serestudada há muito tempo, visão estéreo apresenta algunsproblemas quanto a mudança de perspectiva das câmeras,dentre eles, os problemas de oclusão e ambigüidade têmatenção especial, e compõe a base do problema estéreo,chamado de Problema da Correspondência. Em trabalhosrelacionados, técnicas locais são vantajosas por sua rapidez,mas não produzem bons resultados. Por outro lado,técnicas globais normalmente chegam a bons resultados,mas possuem um alto custo computacional. O principal objetivodesse trabalho é reduzir os efeitos do problema dacorrespondência em visão estéreo usando uma abordagemessencialmente local, evitando assim o alto custo computacionalcaracterístico das técnicas globais, mas tambémadotando técnicas que ajudem a reduzir os efeitos deoclusão e ambigüidade da cena. Duas estratégias são utilizadas:a análise multi-resolução com piramides de imagense força de agrupamento perceptual, chamada de teoriaGestalt na psicologia. Os resultados obtidos são próximosàqueles produzidos pelas técnicas globais, com a vantagemde requerer menos complexidade computacional. Ouso da teoria Gestalt faz desse trabalho uma abordagemmoderna sobre a estimação de disparidades, já que ela temsido utilizada em pesquisas recentes sobre visão computacional.1. IntroduçãoVisão estéreo possui como principal objetivo recuperarinformações tridimensionais de uma cena. Para isso ela usaduas ou mais imagens da mesma, capturadas de pontos devista diferentes. A informação 3D é obtida considerando asdiferenças entre as projeções (disparidades) de um pontofísico no espaço tridimensional.Em [1], os autores definiram três etapas gerais para aanálise estéreo: calibração das câmeras, correspondência ereconstrução. Onde a etapa de correspondência é responsávelpelo casamento de características entre o par de imagensestéreo, e é considerada o problema mais difícil da área[2].Visão estéreo apresenta dois problemas fundamentais:regiões ambíguas e regiões oclusas, que compõem o Problemada Correspondência. Em geral, os algoritmos estãoagrupados em duas áreas: métodos locais e globais [1].Geralmente, os métodos locais são rápidos e baseados emcorrelação estatística [3, 4, 5, 6] de janelas de vizinhança.Isso faz esse método sensível à ambigüidades e oclusões, oque é muito freqüente em cenas com falta ou repetição detextura ou grandes deslocamentos entre as câmeras.Por outro lado, as técnicas globais exploram característicasnão locais para reduzir a sensibilidade à ambigüidadee oclusão [1]. Contudo, o uso de características globaislevam a uma alta complexidade computacional. Normalmente,esses métodos caem sobre um problema de minimizaçãode energia com um termo de suavidade, considerandocaracterísticas globais em uma única linha [7, 8] ou na imageminteira [9, 10, 11].Em métodos locais, um outro problema é o tamanho dajanela de vizinhança. Ela deve ser grande o bastante paracobrir uma quantidade considerável de variação de pixels epequena o suficiente para evitar o efeito de projeções distorcidas.Alguns trabalhos propuseram algoritmos baseadosem janelas adaptativas [12, 13], múltiplas janelas [14, 15]e pesos adaptativos [16, 17].Janelas adaptativas tentam encontrar a melhor janelapara cada pixel variando sua forma e tamanho. Em [ 12],os autores apresentam um método que seleciona o tamanho30

Voltar ao sumárioapropriado da janela, considerando um modelo estatísticoda distribuição de disparidades contidas na janela de vizinhança,encontrando a que reduz a incerteza da estimaçãoda disparidade. Porém, essa técnica depende da estimaçãoinicial da disparidade de cada ponto e fixa uma forma retangularda janela, o que não é bom para tratar descontinuidades.Múltiplas janelas geralmente usam janelas pré definidasem volta do pixel de interesse. Em [14], os autores usamnove janelas deslocadas para a correlação. Nesse método,apesar de considerar vizinhanças diferentes, a janela aindapermanece retangular e requer mais tempo de computação,já que considera oito janelas de correlação a mais para cadapixel.Tamanhos e formas fixas para as janelas de correspondêncianão são ideais para lidar com os problemas de casamentode imagens por não trabalhar bem na presença dedescontinuidades. Por esta razão, métodos baseados em pesosadaptativos tentam associar pesos apropriados a cadapixel vizinho. Xu et. al., em [17], apresentam um algoritmopara a determinação de pesos adaptativos considerandocomputação radial. O peso de cada pixel é definido considerandoas disparidades vizinhas dentro de um determinadoraio, mas o método depende de uma estimativa inicialdas disparidades. Yoon and Kweon, em [16], sugeriram umsuporte adaptativo baseado na similaridade de cor e a proximidadegeométrica entre pixels vizinhos e o pixel de referência.Esse método reduz o problema de descontinuidadedas disparidades, mas não pode evitar correspondências erradasem regiões homogêneas.Nesse trabalho, é proposto um método de janelas adaptativasque utiliza agrupamento perceptual descrita pela teoriaGestalt para selecionar pesos adequados a cada pixel.Além disso, para reduzir o problema de ambigüidades, umaanálise multi-resolução é aplicada e o processo de correspondênciaé realizado em vários níveis de resolução.onde γ s refere-se a uma constate de similaridade e Δc pq éadistância euclidiana entre as cores dos pixels.Baseado no princípio de proximidade, a força de agrupamentopor proximidade espacial decresce com a distânciaespacial do pixel de interesse. A força de agrupamento perceptualpor proximidade é definida como:f p = e − Δdpqγp , (2)onde γ p é uma constante determinada pelo tamanho dajanela usada e Δd pq é a distância espacial entre os pixels.A força total de agrupamento perceptual pode ser escritacomo uma função f pq (Δc pq , Δd pq ), ondef pq = e − Δcpqγs+ ΔdpqγpCom essa abordagem, a força total de agrupamento associapesos aos pixels vizinhos, considerando a cor e posiçãorelativa entre o pixel de interesse. Os pixels que compõemo mesmo objeto devem possuir cores semelhante e próximos.Da mesma forma, pixels de cores similares, porémdistantes, não são considerados no processo de correspondência.3. Análise multi-resoluçãoNormalmente, métodos locais não lidam com regiões homogêneaseficientemente. O tamanho da janela de correspondênciaé um dos principais problemas no casamento deimagens estéreo, elas devem ser grandes para considerarsignificativa variação dos pixels e de formas diferentes paraevitar distorções provocadas pela mudança de perspectiva.Nesse artigo, esse problema é lidado usando análise multiresoluçãocom pirâmides de imagens.(3)2. Agrupamento PerceptualAgrupamento perceptual é uma teoria que lida com a organizaçãoperceptual, e uma de suas aplicações é explicarcomo humanos podem perceber e organizar estímulos comopadrões maiores e perceptíveis [18].Nesse trabalho, essa teoria é usada para definir como ospixels são agrupados e correlacionados. Uma janela de pesosé calculada para cada pixel de referência, considerandoa similaridade entre as cores e a proximidades dos seus vizinhos.Diferente do trabalho [16], o método apresentado calculaa similaridade de cor no espaço RGB. Considerando pser o pixel de interesse, a força de agrupamento por similaridadeé dada porFigura 1. Regiões homogêneas. (a) Imagemem alta resolução. Em baixa resolução (b), amesma janela pode agregar mais variaçõesde pixels.f s = e − Δcpqγs , (1)31