McAfee Data Loss Prevention 9.2.2 Product Guide

McAfee Data Loss Prevention 9.2.2 Product Guide

McAfee Data Loss Prevention 9.2.2 Product Guide

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

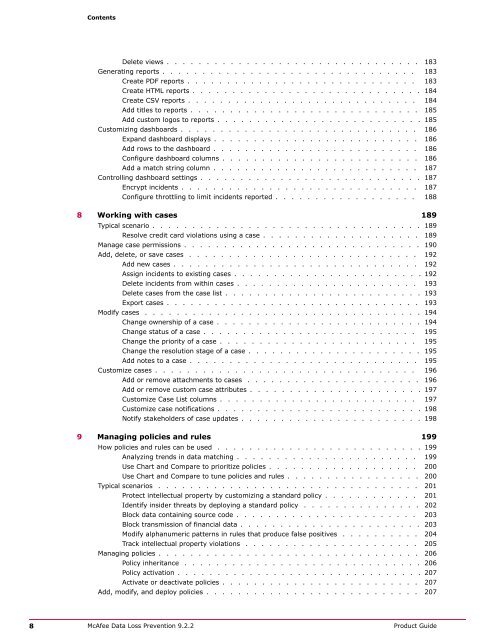

ContentsDelete views . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 183Generating reports . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 183Create PDF reports . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 183Create HTML reports . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 184Create CSV reports . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 184Add titles to reports . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 185Add custom logos to reports . . . . . . . . . . . . . . . . . . . . . . . . . . 185Customizing dashboards . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 186Expand dashboard displays . . . . . . . . . . . . . . . . . . . . . . . . . . 186Add rows to the dashboard . . . . . . . . . . . . . . . . . . . . . . . . . . 186Configure dashboard columns . . . . . . . . . . . . . . . . . . . . . . . . . 186Add a match string column . . . . . . . . . . . . . . . . . . . . . . . . . . 187Controlling dashboard settings . . . . . . . . . . . . . . . . . . . . . . . . . . . . 187Encrypt incidents . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 187Configure throttling to limit incidents reported . . . . . . . . . . . . . . . . . . 1888 Working with cases 189Typical scenario . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 189Resolve credit card violations using a case . . . . . . . . . . . . . . . . . . . . 189Manage case permissions . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 190Add, delete, or save cases . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 192Add new cases . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 192Assign incidents to existing cases . . . . . . . . . . . . . . . . . . . . . . . . 192Delete incidents from within cases . . . . . . . . . . . . . . . . . . . . . . . 193Delete cases from the case list . . . . . . . . . . . . . . . . . . . . . . . . . 193Export cases . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 193Modify cases . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 194Change ownership of a case . . . . . . . . . . . . . . . . . . . . . . . . . . 194Change status of a case . . . . . . . . . . . . . . . . . . . . . . . . . . . 195Change the priority of a case . . . . . . . . . . . . . . . . . . . . . . . . . 195Change the resolution stage of a case . . . . . . . . . . . . . . . . . . . . . . 195Add notes to a case . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 195Customize cases . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 196Add or remove attachments to cases . . . . . . . . . . . . . . . . . . . . . . 196Add or remove custom case attributes . . . . . . . . . . . . . . . . . . . . . . 197Customize Case List columns . . . . . . . . . . . . . . . . . . . . . . . . . 197Customize case notifications . . . . . . . . . . . . . . . . . . . . . . . . . . 198Notify stakeholders of case updates . . . . . . . . . . . . . . . . . . . . . . . 1989 Managing policies and rules 199How policies and rules can be used . . . . . . . . . . . . . . . . . . . . . . . . . . 199Analyzing trends in data matching . . . . . . . . . . . . . . . . . . . . . . . 199Use Chart and Compare to prioritize policies . . . . . . . . . . . . . . . . . . . 200Use Chart and Compare to tune policies and rules . . . . . . . . . . . . . . . . . 200Typical scenarios . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 201Protect intellectual property by customizing a standard policy . . . . . . . . . . . . 201Identify insider threats by deploying a standard policy . . . . . . . . . . . . . . . 202Block data containing source code . . . . . . . . . . . . . . . . . . . . . . . 203Block transmission of financial data . . . . . . . . . . . . . . . . . . . . . . . 203Modify alphanumeric patterns in rules that produce false positives . . . . . . . . . . 204Track intellectual property violations . . . . . . . . . . . . . . . . . . . . . . 205Managing policies . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 206Policy inheritance . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 206Policy activation . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 207Activate or deactivate policies . . . . . . . . . . . . . . . . . . . . . . . . . 207Add, modify, and deploy policies . . . . . . . . . . . . . . . . . . . . . . . . . . . 2078 <strong>McAfee</strong> <strong>Data</strong> <strong>Loss</strong> <strong>Prevention</strong> <strong>9.2.2</strong> <strong>Product</strong> <strong>Guide</strong>