Firewall Handbuch für LINUX 2.0 und 2.2 - zurück

Firewall Handbuch für LINUX 2.0 und 2.2 - zurück

Firewall Handbuch für LINUX 2.0 und 2.2 - zurück

Erfolgreiche ePaper selbst erstellen

Machen Sie aus Ihren PDF Publikationen ein blätterbares Flipbook mit unserer einzigartigen Google optimierten e-Paper Software.

wichtigen Programmen <strong>und</strong> allen Treibern auf einer Diskette ! Siehe<br />

http://www.toms.net<br />

• Entfernen Sie alle unnötigen User <strong>und</strong> Gruppen aus den Dateien<br />

/etc/passwd <strong>und</strong> /etc/group<br />

• Entfernen Sie alle SUID <strong>und</strong> GID - Programme auf der <strong>Firewall</strong>. Sie finden Sie<br />

mit dem Befehl: find / -perm -04000 , optional -print -exec rm {} ";"<br />

• Alle verbleibenden Dienste, z.B. der SYSLOGD sollten in einer CHROOT()<br />

Umgebung installiert sein, was bedeutet, daß ein Angreifer, wenn er ein<br />

buffer overflow Problem des Dämon ausnutzt, höchstens auf ein<br />

Unterverzeichnis der Festplatte zugreifen kann. Wer sich intensiver damit<br />

beschäftigen muß, der findet im Kapitel chroot() weitere Tips.<br />

• Alle verbleibenden Dienste sollten unter minimalen Userrechten laufen, z.B.<br />

nobody <strong>und</strong> nogroup<br />

• Die Einträge aller User außer root <strong>und</strong> userxyz in der Datei /etc/passwd<br />

sollten statt /bin/bash den Dummy- Eintrag /bin/false erhalten.<br />

• Entfernen alle überflüssigen Protokolle aus dem Kernel durch<br />

Neukonfiguration <strong>und</strong> Neukompilation des Kernels.<br />

• Entfernung aller überflüssigen Dämonen aus den Startup - Skripten<br />

/etc/inittab, /sbin/init.d/rc.?d oder /etc/rc.d/rc.?d sowie der Datei<br />

/etc/rc.local. Nachten sollte man stets auch auf die Dateien .profile,<br />

/etc/profile <strong>und</strong> .bashrc oder .cshrc<br />

• Enfernung des KERNELD, damit keine Treiber dynamisch nachgeladen<br />

werden können.<br />

• Überprüfen Sie die Authentizität aller noch verbleibenden Programme,<br />

Libraries oder Dämonen auf Quellcode-Ebene. Falls Sie nicht sicher sind,<br />

überprüfen Sie die MD5 Prüfsummen. Es könnte hierzu notwendig sein, daß<br />

viele Teile neu kompiliert werden müssen. Kompilieren Sie stets mit der<br />

Option -static in dem Makefile.<br />

• Damit Sie sicher sein können, daß die verbleibenden Dämonen buffer<br />

overflow sicher sind, benutzen Sie die Kompiler der o.a. Secure<strong>LINUX</strong><br />

Distributionen.<br />

Wie Sie sehen, gibt es gute Gründe, eine <strong>Firewall</strong> nicht mit einer fertigen <strong>LINUX</strong><br />

Distribution, wie z.B. RedHat oder S.u.S.E. Linux aufzubauen. Es gibt viel zu viel Software<br />

<strong>und</strong> aktive Dämonen, die man alle unbedingt ausschalten muß. Eine <strong>Firewall</strong> ist <strong>und</strong> bleibt<br />

ein äußerst sensibles Stück Software, wo ein einziger Fehler schon zuviel ist. Als<br />

Systemadministrator der <strong>Firewall</strong> sollte man alle noch vorhandenen User auf der <strong>Firewall</strong><br />

gnadenlos eliminieren. Es sollte nur noch ein Useraccount <strong>und</strong> root auf der <strong>Firewall</strong><br />

existieren. Übrigens sollte man sich einmal Gedanken darüber machen, welche Accounts<br />

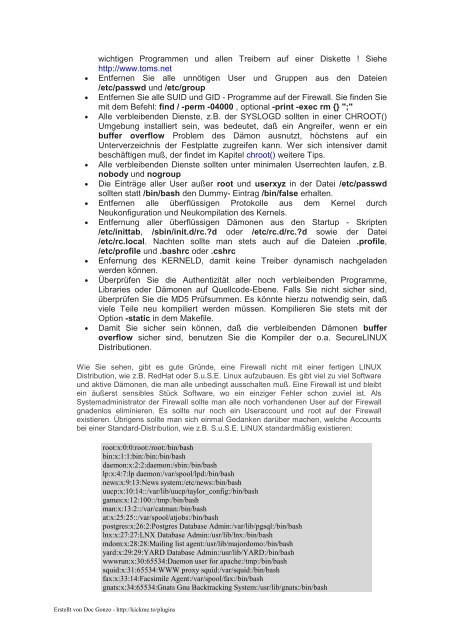

bei einer Standard-Distribution, wie z.B. S.u.S.E. <strong>LINUX</strong> standardmäßig existieren:<br />

root:x:0:0:root:/root:/bin/bash<br />

bin:x:1:1:bin:/bin:/bin/bash<br />

daemon:x:2:2:daemon:/sbin:/bin/bash<br />

lp:x:4:7:lp daemon:/var/spool/lpd:/bin/bash<br />

news:x:9:13:News system:/etc/news:/bin/bash<br />

uucp:x:10:14::/var/lib/uucp/taylor_config:/bin/bash<br />

games:x:12:100::/tmp:/bin/bash<br />

man:x:13:2::/var/catman:/bin/bash<br />

at:x:25:25::/var/spool/atjobs:/bin/bash<br />

postgres:x:26:2:Postgres Database Admin:/var/lib/pgsql:/bin/bash<br />

lnx:x:27:27:LNX Database Admin:/usr/lib/lnx:/bin/bash<br />

mdom:x:28:28:Mailing list agent:/usr/lib/majordomo:/bin/bash<br />

yard:x:29:29:YARD Database Admin:/usr/lib/YARD:/bin/bash<br />

wwwrun:x:30:65534:Daemon user for apache:/tmp:/bin/bash<br />

squid:x:31:65534:WWW proxy squid:/var/squid:/bin/bash<br />

fax:x:33:14:Facsimile Agent:/var/spool/fax:/bin/bash<br />

gnats:x:34:65534:Gnats Gnu Backtracking System:/usr/lib/gnats:/bin/bash<br />

Erstellt von Doc Gonzo - http://kickme.to/plugins