Handbuch zur Serverkonfiguration für ESXi - VMware

Handbuch zur Serverkonfiguration für ESXi - VMware Handbuch zur Serverkonfiguration für ESXi - VMware

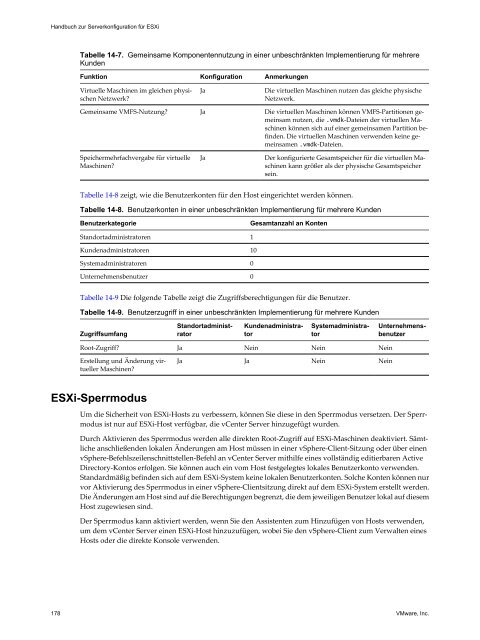

Handbuch zur Serverkonfiguration für ESXi Tabelle 14-7. Gemeinsame Komponentennutzung in einer unbeschränkten Implementierung für mehrere Kunden Funktion Konfiguration Anmerkungen Virtuelle Maschinen im gleichen physischen Netzwerk? Ja Die virtuellen Maschinen nutzen das gleiche physische Netzwerk. Gemeinsame VMFS-Nutzung? Ja Die virtuellen Maschinen können VMFS-Partitionen gemeinsam nutzen, die .vmdk-Dateien der virtuellen Maschinen können sich auf einer gemeinsamen Partition befinden. Die virtuellen Maschinen verwenden keine gemeinsamen .vmdk-Dateien. Speichermehrfachvergabe für virtuelle Maschinen? Ja Der konfigurierte Gesamtspeicher für die virtuellen Maschinen kann größer als der physische Gesamtspeicher sein. Tabelle 14-8 zeigt, wie die Benutzerkonten für den Host eingerichtet werden können. Tabelle 14-8. Benutzerkonten in einer unbeschränkten Implementierung für mehrere Kunden Benutzerkategorie Gesamtanzahl an Konten Standortadministratoren 1 Kundenadministratoren 10 Systemadministratoren 0 Unternehmensbenutzer 0 Tabelle 14-9 Die folgende Tabelle zeigt die Zugriffsberechtigungen für die Benutzer. Tabelle 14-9. Benutzerzugriff in einer unbeschränkten Implementierung für mehrere Kunden Zugriffsumfang Standortadministrator Kundenadministrator Systemadministrator Root-Zugriff? Ja Nein Nein Nein Erstellung und Änderung virtueller Maschinen? ESXi-Sperrmodus Ja Ja Nein Nein Unternehmensbenutzer Um die Sicherheit von ESXi-Hosts zu verbessern, können Sie diese in den Sperrmodus versetzen. Der Sperrmodus ist nur auf ESXi-Host verfügbar, die vCenter Server hinzugefügt wurden. Durch Aktivieren des Sperrmodus werden alle direkten Root-Zugriff auf ESXi-Maschinen deaktiviert. Sämtliche anschließenden lokalen Änderungen am Host müssen in einer vSphere-Client-Sitzung oder über einen vSphere-Befehlszeilenschnittstellen-Befehl an vCenter Server mithilfe eines vollständig editierbaren Active Directory-Kontos erfolgen. Sie können auch ein vom Host festgelegtes lokales Benutzerkonto verwenden. Standardmäßig befinden sich auf dem ESXi-System keine lokalen Benutzerkonten. Solche Konten können nur vor Aktivierung des Sperrmodus in einer vSphere-Clientsitzung direkt auf dem ESXi-System erstellt werden. Die Änderungen am Host sind auf die Berechtigungen begrenzt, die dem jeweiligen Benutzer lokal auf diesem Host zugewiesen sind. Der Sperrmodus kann aktiviert werden, wenn Sie den Assistenten zum Hinzufügen von Hosts verwenden, um dem vCenter Server einen ESXi-Host hinzuzufügen, wobei Sie den vSphere-Client zum Verwalten eines Hosts oder die direkte Konsole verwenden. 178 VMware, Inc.

Aktivieren des Sperrmodus über den vSphere-Client Der Sperrmodus deaktiviert jeglichen direkten Root-Zugriff auf ESXi-Hosts. Sie können den Sperrmodus auch über die direkte Konsole aktivieren bzw. deaktivieren. Vorgehensweise 1 Melden Sie sich mit dem vSphere-Client bei einem vCenter Server-System an. 2 Wählen Sie den Host im Bestandslistenfenster aus. 3 Klicken Sie auf die Registerkarte [Konfiguration (Configuration)] und dann auf [Sicherheitsprofil (Security Profile)] . Der vSphere-Client zeigt eine Liste der aktiven eingehenden und ausgehenden Verbindungen mit den entsprechenden Firewallports an. 4 Klicken Sie neben Sperrmodus auf den Link [Bearbeiten] . Das Dialogfeld [Sperrmodus] wird angezeigt. 5 Wählen Sie [Aktivieren von Sperrmodus] . 6 Klicken Sie auf [OK] . Aktivieren des Sperrmodus in der direkten Konsole Sie können den Sperrmodus in der direkten Konsole und im vSphere-Client aktivieren. Vorgehensweise u Umschalten der Einstellung [Sperrmodus konfigurieren] . Empfehlungen für virtuelle Maschinen Bei der Überprüfung der Sicherheit virtueller Maschinen und ihrer Verwaltung gibt es verschiedene zu berücksichtigende Sicherheitsmaßnahmen. Installieren von Antivirensoftware. Kapitel 14 Empfehlungen für den Schutz von Implementierungen Da auf jeder virtuellen Maschine ein Standardbetriebssystem ausgeführt wird, sollten Sie es durch die Installation von Antivirensoftware gegen Viren schützen. Je nach Verwendungszweck der virtuellen Maschine sollte ggf. auch eine Firewall installiert werden. Planen Sie die Virenprüfungen zeitlich versetzt, insbesondere in Implementierungen mit vielen virtuellen Maschinen. Die Leistung der Systeme in Ihrer Umgebung wird entscheidend verringert, wenn alle virtuellen Maschinen gleichzeitig geprüft werden. Softwarefirewalls und Antivirensoftware können die Virtualisierungsleistung beeinflussen. Sie können die beiden Sicherheitsmaßnahmen gegen Leistungsvorteile abwägen, insbesondere wenn Sie sich sicher sind, dass sich die virtuellen Maschinen in einer vollständig vertrauenswürdigen Umgebung befinden. VMware, Inc. 179

- Seite 127 und 128: n Keine Snapshots im physischen Kom

- Seite 129 und 130: Abbildung 10-4. Beispiel einer Name

- Seite 131 und 132: Verwalten zugeordneter LUNs Mithilf

- Seite 133 und 134: Sicherheit VMware, Inc. 133

- Seite 135 und 136: Sicherheit für ESXi-Systeme 11 Bei

- Seite 137 und 138: Jede virtuelle Maschine ist von den

- Seite 139 und 140: Abbildung 11-4. Konfigurierte DMZ a

- Seite 141 und 142: Interne virtuelle Maschinen Kapitel

- Seite 143 und 144: Absichern einer ESXi-Konfiguration

- Seite 145 und 146: Netzwerke, die über vCenter Server

- Seite 147 und 148: Herstellen einer Verbindung mit der

- Seite 149 und 150: Tabelle 12-1. TCP- und UDP-Ports Po

- Seite 151 und 152: VLANs sind eine Netzwerkarchitektur

- Seite 153 und 154: Schutz durch virtuelle Switches in

- Seite 155 und 156: Bei der Erstellung stimmen die gelt

- Seite 157 und 158: Aktivieren von Challenge-Handshake

- Seite 159 und 160: Authentifizierung und 13 Benutzerve

- Seite 161 und 162: Die von vCenter Server geführte Be

- Seite 163 und 164: Sie können über eine direkte Verb

- Seite 165 und 166: Hinzufügen von Benutzern zur Tabel

- Seite 167 und 168: Verschlüsselungs- und Sicherheitsz

- Seite 169 und 170: Hochladen eines Zertifikats und Sch

- Seite 171 und 172: Deaktivieren Sie SSL nur dann, wenn

- Seite 173 und 174: 5 Über den Befehl vifs können Sie

- Seite 175 und 176: Empfehlungen für den Schutz von 14

- Seite 177: Tabelle 14-4. Gemeinsame Komponente

- Seite 181 und 182: Entfernung überflüssiger Hardware

- Seite 183 und 184: Verhindern, dass Gastbetriebssystem

- Seite 185 und 186: Vorgehensweise Kapitel 14 Empfehlun

- Seite 187 und 188: Hostprofile VMware, Inc. 187

- Seite 189 und 190: Verwalten von Hostprofilen 15 Die H

- Seite 191 und 192: Vorgehensweise 1 Klicken Sie in der

- Seite 193 und 194: Tabelle 15-1. Unterprofilkonfigurat

- Seite 195 und 196: Übernehmen von Profilen Um einen H

- Seite 197 und 198: Verwalten von Profilen über einen

- Seite 199 und 200: Index Symbole * neben dem Pfad 116

- Seite 201 und 202: Erstellen von Hostprofilen 190 Erwe

- Seite 203 und 204: Mounten von VMFS-Datenspeichern 108

- Seite 205 und 206: Switch, vNetwork 34 Switches benach

<strong>Handbuch</strong> <strong>zur</strong> <strong>Serverkonfiguration</strong> <strong>für</strong> <strong>ESXi</strong><br />

Tabelle 14-7. Gemeinsame Komponentennutzung in einer unbeschränkten Implementierung <strong>für</strong> mehrere<br />

Kunden<br />

Funktion Konfiguration Anmerkungen<br />

Virtuelle Maschinen im gleichen physischen<br />

Netzwerk?<br />

Ja Die virtuellen Maschinen nutzen das gleiche physische<br />

Netzwerk.<br />

Gemeinsame VMFS-Nutzung? Ja Die virtuellen Maschinen können VMFS-Partitionen gemeinsam<br />

nutzen, die .vmdk-Dateien der virtuellen Maschinen<br />

können sich auf einer gemeinsamen Partition befinden.<br />

Die virtuellen Maschinen verwenden keine gemeinsamen<br />

.vmdk-Dateien.<br />

Speichermehrfachvergabe <strong>für</strong> virtuelle<br />

Maschinen?<br />

Ja Der konfigurierte Gesamtspeicher <strong>für</strong> die virtuellen Maschinen<br />

kann größer als der physische Gesamtspeicher<br />

sein.<br />

Tabelle 14-8 zeigt, wie die Benutzerkonten <strong>für</strong> den Host eingerichtet werden können.<br />

Tabelle 14-8. Benutzerkonten in einer unbeschränkten Implementierung <strong>für</strong> mehrere Kunden<br />

Benutzerkategorie Gesamtanzahl an Konten<br />

Standortadministratoren 1<br />

Kundenadministratoren 10<br />

Systemadministratoren 0<br />

Unternehmensbenutzer 0<br />

Tabelle 14-9 Die folgende Tabelle zeigt die Zugriffsberechtigungen <strong>für</strong> die Benutzer.<br />

Tabelle 14-9. Benutzerzugriff in einer unbeschränkten Implementierung <strong>für</strong> mehrere Kunden<br />

Zugriffsumfang<br />

Standortadministrator<br />

Kundenadministrator<br />

Systemadministrator<br />

Root-Zugriff? Ja Nein Nein Nein<br />

Erstellung und Änderung virtueller<br />

Maschinen?<br />

<strong>ESXi</strong>-Sperrmodus<br />

Ja Ja Nein Nein<br />

Unternehmensbenutzer<br />

Um die Sicherheit von <strong>ESXi</strong>-Hosts zu verbessern, können Sie diese in den Sperrmodus versetzen. Der Sperrmodus<br />

ist nur auf <strong>ESXi</strong>-Host verfügbar, die vCenter Server hinzugefügt wurden.<br />

Durch Aktivieren des Sperrmodus werden alle direkten Root-Zugriff auf <strong>ESXi</strong>-Maschinen deaktiviert. Sämtliche<br />

anschließenden lokalen Änderungen am Host müssen in einer vSphere-Client-Sitzung oder über einen<br />

vSphere-Befehlszeilenschnittstellen-Befehl an vCenter Server mithilfe eines vollständig editierbaren Active<br />

Directory-Kontos erfolgen. Sie können auch ein vom Host festgelegtes lokales Benutzerkonto verwenden.<br />

Standardmäßig befinden sich auf dem <strong>ESXi</strong>-System keine lokalen Benutzerkonten. Solche Konten können nur<br />

vor Aktivierung des Sperrmodus in einer vSphere-Clientsitzung direkt auf dem <strong>ESXi</strong>-System erstellt werden.<br />

Die Änderungen am Host sind auf die Berechtigungen begrenzt, die dem jeweiligen Benutzer lokal auf diesem<br />

Host zugewiesen sind.<br />

Der Sperrmodus kann aktiviert werden, wenn Sie den Assistenten zum Hinzufügen von Hosts verwenden,<br />

um dem vCenter Server einen <strong>ESXi</strong>-Host hinzuzufügen, wobei Sie den vSphere-Client zum Verwalten eines<br />

Hosts oder die direkte Konsole verwenden.<br />

178 <strong>VMware</strong>, Inc.