Kryptologie und Datensicherheit - Diskrete Mathematik - Universität ...

Kryptologie und Datensicherheit - Diskrete Mathematik - Universität ...

Kryptologie und Datensicherheit - Diskrete Mathematik - Universität ...

Erfolgreiche ePaper selbst erstellen

Machen Sie aus Ihren PDF Publikationen ein blätterbares Flipbook mit unserer einzigartigen Google optimierten e-Paper Software.

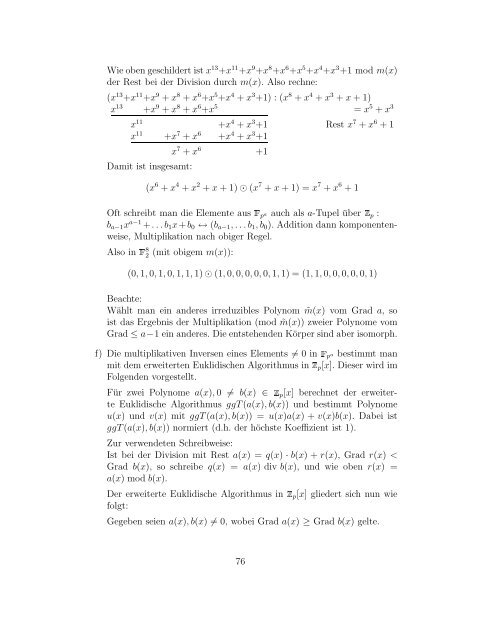

Wie oben geschildert ist x 13 +x 11 +x 9 +x 8 +x 6 +x 5 +x 4 +x 3 +1 mod m(x)der Rest bei der Division durch m(x). Also rechne:(x 13 +x 11 +x 9 + x 8 + x 6 +x 5 +x 4 + x 3 +1) : (x 8 + x 4 + x 3 + x + 1)x 13 +x 9 + x 8 + x 6 +x 5 = x 5 + x 3x 11 +x 4 + x 3 +1 Rest x 7 + x 6 + 1x 11 +x 7 + x 6 +x 4 + x 3 +1Damit ist insgesamt:x 7 + x 6 +1(x 6 + x 4 + x 2 + x + 1) ⊙ (x 7 + x + 1) = x 7 + x 6 + 1Oft schreibt man die Elemente ausp a auch als a-Tupel überp :b a−1 x a−1 +. . .b 1 x+b 0 ↔ (b a−1 , . . .b 1 , b 0 ). Addition dann komponentenweise,Multiplikation nach obiger Regel.Also in8 2 (mit obigem m(x)):(0, 1, 0, 1, 0, 1, 1, 1) ⊙ (1, 0, 0, 0, 0, 0, 1, 1) = (1, 1, 0, 0, 0, 0, 0, 1)Beachte:Wählt man ein anderes irreduzibles Polynom ˜m(x) vom Grad a, soist das Ergebnis der Multiplikation (mod ˜m(x)) zweier Polynome vomGrad ≤ a−1 ein anderes. Die entstehenden Körper sind aber isomorph.f) Die multiplikativen Inversen eines Elements ≠ 0 inpa bestimmt manmit dem erweiterten Euklidischen Algorithmus inp[x]. Dieser wird imFolgenden vorgestellt.Für zwei Polynome a(x), 0 ≠ b(x) ∈p[x] berechnet der erweiterteEuklidische Algorithmus ggT(a(x), b(x)) <strong>und</strong> bestimmt Polynomeu(x) <strong>und</strong> v(x) mit ggT(a(x), b(x)) = u(x)a(x) + v(x)b(x). Dabei istggT(a(x), b(x)) normiert (d.h. der höchste Koeffizient ist 1).Zur verwendeten Schreibweise:Ist bei der Division mit Rest a(x) = q(x) · b(x) + r(x), Grad r(x)