ESUKOM Best Practice Report

ESUKOM Best Practice Report

ESUKOM Best Practice Report

Sie wollen auch ein ePaper? Erhöhen Sie die Reichweite Ihrer Titel.

YUMPU macht aus Druck-PDFs automatisch weboptimierte ePaper, die Google liebt.

Bericht AP5: „<strong>Best</strong>-Practise“-<br />

Dokument<br />

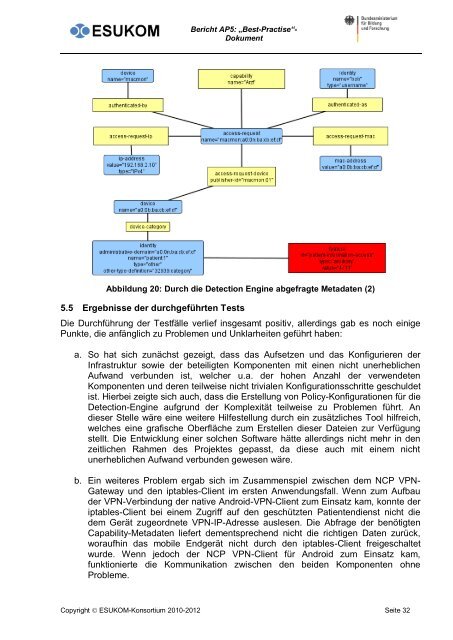

Abbildung 20: Durch die Detection Engine abgefragte Metadaten (2)<br />

5.5 Ergebnisse der durchgeführten Tests<br />

Die Durchführung der Testfälle verlief insgesamt positiv, allerdings gab es noch einige<br />

Punkte, die anfänglich zu Problemen und Unklarheiten geführt haben:<br />

a. So hat sich zunächst gezeigt, dass das Aufsetzen und das Konfigurieren der<br />

Infrastruktur sowie der beteiligten Komponenten mit einen nicht unerheblichen<br />

Aufwand verbunden ist, welcher u.a. der hohen Anzahl der verwendeten<br />

Komponenten und deren teilweise nicht trivialen Konfigurationsschritte geschuldet<br />

ist. Hierbei zeigte sich auch, dass die Erstellung von Policy-Konfigurationen für die<br />

Detection-Engine aufgrund der Komplexität teilweise zu Problemen führt. An<br />

dieser Stelle wäre eine weitere Hilfestellung durch ein zusätzliches Tool hilfreich,<br />

welches eine grafische Oberfläche zum Erstellen dieser Dateien zur Verfügung<br />

stellt. Die Entwicklung einer solchen Software hätte allerdings nicht mehr in den<br />

zeitlichen Rahmen des Projektes gepasst, da diese auch mit einem nicht<br />

unerheblichen Aufwand verbunden gewesen wäre.<br />

b. Ein weiteres Problem ergab sich im Zusammenspiel zwischen dem NCP VPN-<br />

Gateway und den iptables-Client im ersten Anwendungsfall. Wenn zum Aufbau<br />

der VPN-Verbindung der native Android-VPN-Client zum Einsatz kam, konnte der<br />

iptables-Client bei einem Zugriff auf den geschützten Patientendienst nicht die<br />

dem Gerät zugeordnete VPN-IP-Adresse auslesen. Die Abfrage der benötigten<br />

Capability-Metadaten liefert dementsprechend nicht die richtigen Daten zurück,<br />

woraufhin das mobile Endgerät nicht durch den iptables-Client freigeschaltet<br />

wurde. Wenn jedoch der NCP VPN-Client für Android zum Einsatz kam,<br />

funktionierte die Kommunikation zwischen den beiden Komponenten ohne<br />

Probleme.<br />

Copyright <strong>ESUKOM</strong>-Konsortium 2010-2012 Seite 32