Kommunikation in einem Trustcenter - HRZ - Technische Universität ...

Kommunikation in einem Trustcenter - HRZ - Technische Universität ...

Kommunikation in einem Trustcenter - HRZ - Technische Universität ...

Sie wollen auch ein ePaper? Erhöhen Sie die Reichweite Ihrer Titel.

YUMPU macht aus Druck-PDFs automatisch weboptimierte ePaper, die Google liebt.

<strong>Technische</strong> <strong>Universität</strong> Darmstadt<br />

Fachbereich Informatik<br />

Fachgebiet Kryptographie und Computeralgebra<br />

Prof. Dr. rer. nat. Johannes Buchmann<br />

<strong>Kommunikation</strong> <strong>in</strong> e<strong>in</strong>em <strong>Trustcenter</strong><br />

Intra <strong>Trustcenter</strong> Protocol Version 1.2 Entwurf und Design<br />

Diplomarbeit von Jochen Becker<br />

Betreuer:<br />

Dr.-Ing. Vangelis Karatsiolis<br />

Darmstadt, 20. Juli 2007

Ehrenwörtliche Erklärung<br />

Hiermit versichere ich, die vorliegende Diplomarbeit ohne Hilfe Dritter und nur mit den angegebenen<br />

Quellen und Hilfsmitteln angefertigt zu haben. Alle Stellen, die aus den Quellen<br />

entnommen wurden, s<strong>in</strong>d als solche kenntlich gemacht worden. Diese Arbeit hat <strong>in</strong> gleicher<br />

oder ähnlicher Form noch ke<strong>in</strong>er Prüfungsbehörde vorgelegen.<br />

Darmstadt, am 20. Juli 2007<br />

iii

Kurzdarstellung<br />

E<strong>in</strong> <strong>Trustcenter</strong> besteht aus e<strong>in</strong>zelnen Komponenten die mite<strong>in</strong>ander <strong>in</strong>teragieren. Zw<strong>in</strong>gend<br />

notwendig für diese Interaktion ist die <strong>Kommunikation</strong> der e<strong>in</strong>zelnen Komponenten<br />

untere<strong>in</strong>ander. Dazu wird e<strong>in</strong>e Protokoll benötigt, welches jegliche Art der <strong>Kommunikation</strong><br />

<strong>in</strong> e<strong>in</strong>er <strong>Trustcenter</strong>umgebung erfassen und verarbeiten beziehungsweise weitergeben kann.<br />

Dieses Protokoll muss auch hohe Sicherheitsanforderungen aus dem PKI-Umfeld erfüllen.<br />

In dieser Arbeit werden aktuell e<strong>in</strong>gesetzte Protokolle für die Codierung von Informationen<br />

und <strong>Kommunikation</strong> <strong>in</strong>nerhalb e<strong>in</strong>es <strong>Trustcenter</strong>s vorgestellt.<br />

Im Gegensatz zu den meisten verwendeten Protokollen basiert das Intra <strong>Trustcenter</strong> Protocol<br />

nicht auf dem nur masch<strong>in</strong>enlesbaren Datenformat ASN.1, sondern auf dem sowohl<br />

masch<strong>in</strong>en- wie auch menschenlesbaren Datenformat XML.<br />

Kern der hier vorliegenden Arbeit ist der Entwurf von Intra <strong>Trustcenter</strong> Protocol Version<br />

1.2. Hierbei werden Anforderungsaspekte an e<strong>in</strong> Intra <strong>Trustcenter</strong> Management Protokoll<br />

anhand von Szenarien vorgestellt. Die für die Abdeckung dieser Szenarien notwendigen<br />

Nachrichten sollen modelliert und <strong>in</strong> Form e<strong>in</strong>es XML-Schema implementiert werden. Im<br />

Anschluss soll der Fortschritt gegenüber der Vorgängerversion aufgezeigt und die Neuheiten<br />

nochmal zusammengefasst werden.<br />

Abschließend wird noch e<strong>in</strong> Ausblick auf mögliche Verbesserungen und Erweiterungen von<br />

Intra <strong>Trustcenter</strong> Protocol gegeben.<br />

iv

Inhaltsverzeichnis<br />

Kurzdarstellung . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . iv<br />

Abbildungsverzeichnis . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . vii<br />

Tabellenverzeichnis . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . ix<br />

Quelltextverzeichnis . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . xi<br />

1. E<strong>in</strong>leitung 1<br />

2. Public-Key Infrastrukturen 3<br />

2.1. Überblick . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 3<br />

2.2. Bestandteile e<strong>in</strong>er Public Key Infrastruktur . . . . . . . . . . . . . . . . . . 3<br />

2.2.1. Registration Authority . . . . . . . . . . . . . . . . . . . . . . . . . . 3<br />

2.2.2. Certification Authority . . . . . . . . . . . . . . . . . . . . . . . . . . 4<br />

2.2.3. Flexiprovider . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 6<br />

3. Codierungsformate 9<br />

3.1. Extensible Markup Language . . . . . . . . . . . . . . . . . . . . . . . . . . 9<br />

3.2. Abstract Syntax Notation One . . . . . . . . . . . . . . . . . . . . . . . . . 10<br />

3.3. Bewertung . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 10<br />

4. <strong>Trustcenter</strong> Management Protokolle 13<br />

4.1. Public Key Cryptography Standard #7 . . . . . . . . . . . . . . . . . . . . 13<br />

4.2. Public Key Cryptography Standard #10 . . . . . . . . . . . . . . . . . . . . 13<br />

4.3. XML Key Management Specification . . . . . . . . . . . . . . . . . . . . . . 14<br />

4.4. Certificate Management Protocol . . . . . . . . . . . . . . . . . . . . . . . . 14<br />

5. Szenarien 17<br />

5.1. Kernvorgänge . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 17<br />

5.1.1. Beantragung . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 18<br />

5.1.2. Ausstellung . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 18<br />

5.1.3. Auslieferung . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 18<br />

5.1.4. Aktivierung . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 18<br />

5.1.5. Veröffentlichung . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 19<br />

5.1.6. Erneuerung . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 19<br />

5.1.7. Revokation . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 19<br />

5.2. Weitere Vorgänge . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 20<br />

5.2.1. Gültigkeitsprüfung . . . . . . . . . . . . . . . . . . . . . . . . . . . . 20<br />

5.2.2. Externe Schlüsselerzeugung . . . . . . . . . . . . . . . . . . . . . . . 21<br />

5.2.3. Vertrauensanker erneuern . . . . . . . . . . . . . . . . . . . . . . . . 22<br />

5.2.4. Informations- und Fehlerübermittlung . . . . . . . . . . . . . . . . . 23<br />

v

Inhaltsverzeichnis<br />

6. Intra <strong>Trustcenter</strong> Protocol 25<br />

6.1. Designziele . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 25<br />

6.1.1. Intra <strong>Trustcenter</strong> Protocol Version 1.0 . . . . . . . . . . . . . . . . . 27<br />

6.1.2. Intra <strong>Trustcenter</strong> Protocol Version 1.1 . . . . . . . . . . . . . . . . . 28<br />

6.2. Intra <strong>Trustcenter</strong> Protocol Version 1.2 . . . . . . . . . . . . . . . . . . . . . 29<br />

6.2.1. XML-Schema Def<strong>in</strong>ition . . . . . . . . . . . . . . . . . . . . . . . . . 29<br />

6.2.2. Informationssicherheit . . . . . . . . . . . . . . . . . . . . . . . . . . 30<br />

6.2.3. Nachrichten . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 31<br />

6.2.4. Analyse . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 38<br />

7. Fazit und Ausblick 41<br />

7.1. Fazit zu Version 1.2 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 41<br />

7.2. Ausblick auf Intra <strong>Trustcenter</strong> Protocol Version 2.0 . . . . . . . . . . . . . . 41<br />

A. ITP-Nachrichten Quelltexte 43<br />

B. Intra <strong>Trustcenter</strong> Protocol Version 1.2 Schema 55<br />

C. ITP-Tag Referenz 65<br />

D. Vergleich ITP mit CMP 67<br />

E. Gesetzestexte 69<br />

E.1. Signaturgesetz § 7 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 69<br />

E.2. Signaturgesetz § 10 Absatz 1 . . . . . . . . . . . . . . . . . . . . . . . . . . 69<br />

E.3. Signaturverordnung § 5 Absatz 2 Satz 2 . . . . . . . . . . . . . . . . . . . . 70<br />

E.4. Signaturverordnung § 7 Absatz 2 . . . . . . . . . . . . . . . . . . . . . . . . 70<br />

E.5. Signaturverordnung § 15 Absatz 2 Satz 2b) . . . . . . . . . . . . . . . . . . 70<br />

Begriffe 71<br />

Literaturverzeichnis 73<br />

vi

Abbildungsverzeichnis<br />

2.1. Struktur von Flexitrust . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 4<br />

2.2. Komponenten von Flexitrust . . . . . . . . . . . . . . . . . . . . . . . . . . 5<br />

2.3. Lebenszyklus e<strong>in</strong>es Schlüssels . . . . . . . . . . . . . . . . . . . . . . . . . . 6<br />

5.1. Zertifizierungsvorgänge <strong>in</strong> e<strong>in</strong>er PKI . . . . . . . . . . . . . . . . . . . . . . 17<br />

5.2. Revokation e<strong>in</strong>es Zertifikats . . . . . . . . . . . . . . . . . . . . . . . . . . . 20<br />

5.3. Ablauf e<strong>in</strong>er OCSP Anfrage nach SigG . . . . . . . . . . . . . . . . . . . . . 22<br />

5.4. Externe Schlüsselerzeugung . . . . . . . . . . . . . . . . . . . . . . . . . . . 23<br />

5.5. Schlüsselerzeugung auf e<strong>in</strong>er Chipkarte . . . . . . . . . . . . . . . . . . . . . 23<br />

6.1. Übersicht über verschiedene Module <strong>in</strong> der PKI . . . . . . . . . . . . . . . . 27<br />

vii

Abbildungsverzeichnis<br />

viii

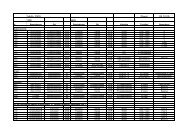

Tabellenverzeichnis<br />

3.1. Gegenüberstellung ASN.1 und XML . . . . . . . . . . . . . . . . . . . . . . 11<br />

6.1. Felder des Kopfteils . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 31<br />

6.2. Felder des Fussteiles . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 32<br />

6.3. ITP Version 1.2 Nachrichtentypen . . . . . . . . . . . . . . . . . . . . . . . 33<br />

6.4. Felder der CertificateRequest-Nachricht . . . . . . . . . . . . . . . . . . . . 34<br />

6.5. Felder der Activation-Nachricht . . . . . . . . . . . . . . . . . . . . . . . . . 34<br />

6.6. Felder der Revocation-Nachricht . . . . . . . . . . . . . . . . . . . . . . . . 35<br />

6.7. Felder der Recovery-Nachricht . . . . . . . . . . . . . . . . . . . . . . . . . 36<br />

6.8. Felder der CertificateTransport-Nachricht . . . . . . . . . . . . . . . . . . . 36<br />

6.9. Felder der KeyTransport-Nachricht . . . . . . . . . . . . . . . . . . . . . . . 37<br />

6.10. Felder der Information-Nachricht . . . . . . . . . . . . . . . . . . . . . . . . 37<br />

6.11. Felder der Notify-Nachricht . . . . . . . . . . . . . . . . . . . . . . . . . . . 38<br />

C.1. ITP Version 1.0 — XML-Tags im Überblick . . . . . . . . . . . . . . . . . . 65<br />

C.2. ITP Version 1.1 — XML-Tags im Überblick . . . . . . . . . . . . . . . . . . 66<br />

ix

Tabellenverzeichnis<br />

x

Quelltexte<br />

A.1. Standardnachricht von ITP Version 1.0 . . . . . . . . . . . . . . . . . . . . 43<br />

A.2. Syntax e<strong>in</strong>er ITP-Nachricht Version 1.0 . . . . . . . . . . . . . . . . . . . . 43<br />

A.3. Syntax e<strong>in</strong>er ITP-Nachricht Version 1.1 . . . . . . . . . . . . . . . . . . . . 44<br />

A.4. Standard CertificateRequest-Nachricht . . . . . . . . . . . . . . . . . . . . . 45<br />

A.5. Standard Activation-Nachricht . . . . . . . . . . . . . . . . . . . . . . . . . 46<br />

A.6. Kürzeste Activation-Nachricht . . . . . . . . . . . . . . . . . . . . . . . . . . 47<br />

A.7. Standard CertificateTransport-Nachricht . . . . . . . . . . . . . . . . . . . . 48<br />

A.8. Standard KeyTransport-Nachricht . . . . . . . . . . . . . . . . . . . . . . . 50<br />

A.9. Standard Recovery-Nachricht . . . . . . . . . . . . . . . . . . . . . . . . . . 52<br />

A.10.Standard Revocation-Nachricht . . . . . . . . . . . . . . . . . . . . . . . . . 53<br />

B.1. ITP 1.2 Schema . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 55<br />

D.1. Aktivierungsnachricht von ITP . . . . . . . . . . . . . . . . . . . . . . . . . 67<br />

D.2. Aktivierungsnachricht <strong>in</strong> CMP . . . . . . . . . . . . . . . . . . . . . . . . . 67<br />

xi

Quelltexte<br />

xii

1. E<strong>in</strong>leitung<br />

In heutigen Zeiten werden immer mehr Prozesse elektronisch abgebildet und durchgeführt.<br />

Da hierzu e<strong>in</strong>e e<strong>in</strong>deutige Identifizierung von der beteiligten Komponenten notwendig ist,<br />

werden digitale Identitäten ausgestellt. Jede Komponente, somit auch jede Person, die<br />

an diesen Prozessen beteiligt ist, besitzt e<strong>in</strong>e eigene e<strong>in</strong>deutige digitale Identität. Zum<br />

Speichern dieser Identitäten wird auf Public-Key-Verfahren zurückgegriffen. Hier erhält<br />

jede Komponente e<strong>in</strong>en privaten Schlüssel, der niemandem weiter bekannt ist, und den<br />

dazugehörige öffentliche Schlüssel. Dieser wird von e<strong>in</strong>er vertrauenswürdigen Instanz zusammen<br />

mit weiteren Informationen <strong>in</strong> e<strong>in</strong>em Zertifikat gespeichert. Diese Zertifikate werden<br />

veröffentlicht, so dass sie für andere Komponenten und Dritte zugänglich s<strong>in</strong>d. E<strong>in</strong>e<br />

Public-Key Infrastruktur (PKI) ist für diese Aufgaben konzipiert. In dieser werden Vertrauensmodelle<br />

abgebildet und e<strong>in</strong> strukturiertes Vertrauen etabliert. Innerhalb e<strong>in</strong>er PKI<br />

gibt es den <strong>Trustcenter</strong> (TC), der die wichtigsten Komponenten bereitstellt. Alle Komponenten<br />

müssen untere<strong>in</strong>ander Kommunizieren, um sich Informationen zu beschaffen und<br />

auszutauschen. Aktuell werden hierfür Protokolle verwendet die direkt an e<strong>in</strong>er streng<br />

hierarchischen PKI Struktur festhalten und Zertifikate nach X.509 verarbeiten. Auch e<strong>in</strong><br />

Verknüpfung von mehreren Protokollen wird zur Erfüllung der Aufgabe der <strong>Kommunikation</strong><br />

<strong>in</strong> e<strong>in</strong>em TC benutzt. E<strong>in</strong> Problem dieser Protokolle ist die Verwendung von Codierungsformaten,<br />

die die Daten als B<strong>in</strong>ärcode übertragen. E<strong>in</strong> direkte Überprüfung dieser<br />

Daten ist durch e<strong>in</strong> re<strong>in</strong>es Betrachten des Paketes nicht möglich.<br />

Die Anforderungen die an e<strong>in</strong>e PKI und vor allem den TC gestellt werden, ergeben sich<br />

aus aus allgeme<strong>in</strong>en Anforderungen an IT-Systeme und den Sicherheitsanforderungen aus<br />

dem PKI-Umfeld. Weiterh<strong>in</strong> können sich Sicherheitsanforderungen aus dem speziellen Anwendungsgebiet<br />

oder auch aus gesetzlichen Vorgaben ergeben.<br />

Für diese Aufgaben wurde das Intra <strong>Trustcenter</strong> Protocol (ITP) entworfen und bereits<br />

e<strong>in</strong>er ersten Revision unterzogen. Die Konzepte und Ideen auf denen diese Arbeit aufbaut,<br />

s<strong>in</strong>d bereits 2004 veröffentlicht worden [28]. Ziel dieser Arbeit ist das Design und der<br />

Entwurf von ITP Version 1.2 und die erstmaligen E<strong>in</strong>führung e<strong>in</strong>er formellen Beschreibung<br />

der Nachrichten. Hierfür soll auf XML-Schema zurückgegriffen werden. Die Struktur und<br />

die e<strong>in</strong>zelnen Elemente des Schema sollen aufgezeigt und erklärt werden. Dieses Schema soll<br />

die bisherigen ”freien” Nachrichten ersetzen und zukünftige Nachrichten ohne Verletzung<br />

der Allgeme<strong>in</strong>heit der Nachrichten vere<strong>in</strong>heitlichen. Es soll e<strong>in</strong> Meilenste<strong>in</strong> auf dem Weg<br />

zur ITP Version 2.0 bilden. Das Schema soll generisch genug angelegt werden, so dass<br />

andere Konzepte und Strukturen von Vertrauensmodellen durch ITP auch erfasst werden<br />

können. Dabei soll auf vorhandene und etablierte Mechanismen zurückgegriffen werden.<br />

Die vorliegende Arbeit ist wie folgt aufgebaut: Nach der E<strong>in</strong>führung <strong>in</strong> Kapitel 1 wird <strong>in</strong><br />

Kapitel 2 e<strong>in</strong>e Überblick über e<strong>in</strong>e PKI gegeben. Die e<strong>in</strong>zelnen Hauptbestandteile e<strong>in</strong>es TC<br />

werden näher erläutert. In Kapitel 3 werden die zwei Codierungsformate XML und ASN.1<br />

vorgestellt und bewertet. Kapitel 4 gibt e<strong>in</strong>en E<strong>in</strong>blick <strong>in</strong> die vier am weitest verbreiteten<br />

1

1. E<strong>in</strong>leitung<br />

Management-Protokolle (PKCS #7, PKCS #10, XMKS und CMP). Die Szenarien die<br />

im PKI Umfeld auftreten und für die Entwicklung von ITP 1.2 zu Grunde liegen werden<br />

<strong>in</strong> Kapitel 5 aufgeführt. Hierbei gibt es e<strong>in</strong>e Trennung <strong>in</strong> die Kernvörgänge und weitere<br />

Operationen <strong>in</strong> e<strong>in</strong>em TC. In Kapitel 6 wird ITP vorgestellt. Zu Beg<strong>in</strong>n werden die Designziele<br />

von ITP aufgeführt und die Versionen 1.0 und 1.1 vorgestellt. Der Abschnitt 6.2<br />

befasst sich mit dem Entwurf von Version 1.2. In diesem werden die e<strong>in</strong>zelnen Nachrichten<br />

spezifiziert und deren Elemente und Attribute vorgestellt. Im Anschluss wird der Fortschritt<br />

gegenüber der direkten Vorgängerversion analysiert. Kapitel 7 bildet das Fazit zu<br />

ITP Version 1.2 und gibt e<strong>in</strong>en Ausblick auf die Version 2.0.<br />

Alle <strong>in</strong> dieser Arbeit verwendeten Quelltexte s<strong>in</strong>d <strong>in</strong> Anhang A abgedruckt. Dort f<strong>in</strong>den<br />

sich Beispiele für die ITP-Nachrichten <strong>in</strong> Version 1.2. Das gesamte Schema von ITP Version<br />

1.2 ist <strong>in</strong> Anhang B abgedruckt. Dies bietet die Möglichkeit e<strong>in</strong>es E<strong>in</strong>blicks <strong>in</strong> die<br />

genaue Spezifikation der Nachrichten. Im Vergleich dazu ist e<strong>in</strong>e TAG-Referenz der beiden<br />

Vorgängerversionen <strong>in</strong> Anhang C gegeben. E<strong>in</strong> direkte Vergleich zwischen ITP und<br />

CMP wird anhand der Aktivierungsnachricht <strong>in</strong> Anhang D geben. Die <strong>in</strong> dieser Arbeit<br />

verwendeten Gesetzesgrundlagen f<strong>in</strong>den sich <strong>in</strong> der aktuell gültigen Fassung <strong>in</strong> Anhang E.<br />

2

2. Public-Key Infrastrukturen<br />

2.1. Überblick<br />

E<strong>in</strong>e Public-Key Infrastruktur (PKI) bietet die Möglichkeit Vertrauen zu etablieren. Jeder<br />

Benutzer und jedes System <strong>in</strong> diesem Umfeld wird mit m<strong>in</strong>destens e<strong>in</strong>er digitalen Identität<br />

ausgestattet. Durch e<strong>in</strong>e hierarchische Struktur ergibt sich e<strong>in</strong> Vertrauensverhältnis,<br />

welches die PKI selbst schützen muss.<br />

Der klassische technische Aufbau besteht aus e<strong>in</strong>er Registration Authority (RA) und e<strong>in</strong>er<br />

Certification Authority (CA) [19]. Es soll möglich se<strong>in</strong> die e<strong>in</strong>zelnen Komponenten<br />

dezentral zu platzieren und gegebenenfalls auch mehrere Instanzen e<strong>in</strong>er Komponente zu<br />

haben. Auch <strong>in</strong> der Wahl der verwendeten Algorithmen wird Flexibilität gefordert. Ohne<br />

großen Aufwand sollte e<strong>in</strong> zu schwacher Algorithmus gegen e<strong>in</strong>en stärkeren Algorithmus<br />

ausgetauscht werden können.<br />

2.2. Bestandteile e<strong>in</strong>er Public Key Infrastruktur<br />

Am Beispiel der PKI von Flexitrust [45] werden <strong>in</strong> diesem Unterabschnitt die wichtigsten<br />

<strong>in</strong> e<strong>in</strong>em <strong>Trustcenter</strong> beteiligten Komponenten aufgeführt und erklärt. Die Abbildung 2.1<br />

zeigt die Struktur der PKI-Software. Flexitrust gliedert sich <strong>in</strong> die drei Hauptkomponenten<br />

Registration Authority, Key Authority und Certificate Management Authority (Abbildung<br />

2.2). Flexitrust unterscheidet sich von der klassischen Aufteilung <strong>in</strong>sofern, dass die Aufgaben<br />

der CA <strong>in</strong> e<strong>in</strong>e Offl<strong>in</strong>e-Komponente (Key Authority) und e<strong>in</strong>e Onl<strong>in</strong>e-Komponente<br />

(Certificate Management Authority) aufgeteilt s<strong>in</strong>d. Die kryptographischen Algorithmen<br />

s<strong>in</strong>d <strong>in</strong> den Flexiprovider ausgelagert.<br />

2.2.1. Registration Authority<br />

Die Aufgabe e<strong>in</strong>er Registration Authority (RA) ist die gesamte verwaltungstechnische<br />

Erfassung der Benutzer beziehungsweise der untergeordneten Instanzen e<strong>in</strong>er PKI, welche<br />

e<strong>in</strong> Zertifikat benötigen. Sie kann dezentral organisiert werden. Somit können mehrere<br />

RA <strong>in</strong>nerhalb e<strong>in</strong>er PKI vorhanden se<strong>in</strong>. Ist dies der Fall, so muss bei der Namensvergabe<br />

darauf geachtet werden, dass die Namen e<strong>in</strong>deutig vergeben werden und e<strong>in</strong>deutig bleiben.<br />

Die Hauptaufgabe der RA ist die e<strong>in</strong>deutige und richtige Zuordnung der Instanz (Sub-CA,<br />

Host, Benutzer), die e<strong>in</strong> Zertifikat erhalten möchten. Diese Kontrolle kann zur Zeit nur<br />

durch e<strong>in</strong>en Menschen erfolgen, da es für e<strong>in</strong> TC anfangs nicht möglich ist, e<strong>in</strong>en Mitarbeiter<br />

direkt erkennen und zuordnen zu können. Hat dieser jedoch <strong>in</strong>nerhalb der PKI e<strong>in</strong>mal<br />

e<strong>in</strong>e Identität erhalten, so kann man den Benutzer anhand dieser Identität identifizieren<br />

und weitere Vorgänge automatisieren. Diese B<strong>in</strong>dung zwischen dem Antragsteller, dessen<br />

3

2. Public-Key Infrastrukturen<br />

Abbildung 2.1.: Struktur von Flexitrust<br />

Antrag und der Bestätigung durch die RA muss durch den ganzen Prozess der Ausstellung<br />

der digitalen Identität nachvollziehbar und geschützt se<strong>in</strong>.<br />

2.2.2. Certification Authority<br />

Die Certification Authority (CA) ist für die gesamte Verwaltung der Zertifikate <strong>in</strong>nerhalb<br />

e<strong>in</strong>er PKI-Umgebung verantwortlich. Es werden Registrierungsanfragen entgegengenommen,<br />

Schlüssel erzeugt, Zertifikate erstellt und diese signiert. Bei Flexitrust ist die CA<br />

<strong>in</strong> Offl<strong>in</strong>e- und Onl<strong>in</strong>e-Komponente unterteilt. Die Offl<strong>in</strong>e-Komponente nimmt hierbei die<br />

sicherheitskritischen Aufgaben wahr. Die Onl<strong>in</strong>e-Komponente ist die direkte Schnittstelle<br />

zu den Benutzern.<br />

Offl<strong>in</strong>e-Komponente - Key Authority<br />

Die Offl<strong>in</strong>e-Komponente, im folgenden Key Authority (KA) genannt, ist für alle Operationen<br />

mit dem Schlüssel <strong>in</strong>nerhalb der PKI verantwortlich [47]. Sie ist das am stärksten zu<br />

schützende Element e<strong>in</strong>er PKI. Hierbei gilt es den gesamten Lebenszyklus e<strong>in</strong>es Schlüssels<br />

zu schützen (Abbildung 2.3). Angefangen mit der sicheren Erzeugung, über die Speicherung<br />

auf e<strong>in</strong>er Chipkarte oder als Soft-Token [40], den geschützten Transport des privaten<br />

Schlüsselteiles zum Benutzer, Verknüpfung des öffentlichen Schlüssels mit den Benutzerdaten<br />

<strong>in</strong> Form e<strong>in</strong>es Zertifikats, Signatur des Benutzerzertifikats und die Bereitstellung des<br />

öffentlichen Zertifikats für den öffentlichen Verzeichnis. H<strong>in</strong>zu kommt, wenn es erforderlich<br />

ist, e<strong>in</strong>e Sicherung und Archivierung des privaten Schlüssel <strong>in</strong>nerhalb der PKI für die<br />

Möglichkeit der Wiederherstellung bei Verlust. Diese letzt genannten Operationen s<strong>in</strong>d<br />

kritische Vorgänge bei denen die Sicherheitsanforderungen meist über das Vier-Augen-<br />

4

2.2. Bestandteile e<strong>in</strong>er Public Key Infrastruktur<br />

Abbildung 2.2.: Komponenten von Flexitrust<br />

Pr<strong>in</strong>zip h<strong>in</strong>ausgehen. Um den Lebenszyklus e<strong>in</strong>es Schlüssels zu komplementieren sei an<br />

dieser Stelle die Benutzung und die Zerstörung nach Ablauf der Gültigkeit oder im Falle<br />

der Revokation erwähnt. Die Revokations<strong>in</strong>formationen werden ebenfalls von der KA<br />

erstellt.<br />

E<strong>in</strong>e KA erstellt und bearbeitet jeden Schlüssel beziehungsweise jedes Zertifikat e<strong>in</strong>er PKI<br />

und daher gilt hier sehr starker Schutz. Deshalb ist die KA e<strong>in</strong>e Offl<strong>in</strong>e Komponente, dass<br />

bedeutet sie ist <strong>in</strong> ke<strong>in</strong>erlei Netzwerk <strong>in</strong>tegriert. Diese zusätzliche Sicherheitsmaßnahme<br />

zieht auch e<strong>in</strong>e Komplexitätssteigerung der Anforderung an e<strong>in</strong> Managementprotokoll nach<br />

sich.<br />

Onl<strong>in</strong>e-Komponente - Certificate Management Authority<br />

Die direkte Benutzer<strong>in</strong>teraktion übernimmt die Onl<strong>in</strong>e-Komponente Certificate Management<br />

Authority (CMA). Sie übernimmt das Management der Zertifikate und verwaltet<br />

die Sperr<strong>in</strong>formationen von Zertifikaten. Sie sorgt für die Verfügbarkeit von Sperr<strong>in</strong>formationen.<br />

Diese kann entweder durch die Veröffentlichung der Certificate Revocation List<br />

(CRL) geschehen oder direkt mittels des Onl<strong>in</strong>e Certificate Status Protocols (OCSP) [36]<br />

5

2. Public-Key Infrastrukturen<br />

Schlüsselerzeugung<br />

H<strong>in</strong>terlegung<br />

Wiederherstellung<br />

Speicherung Transport Benutzung Zerstörung<br />

Abbildung 2.3.: Lebenszyklus e<strong>in</strong>es Schlüssels<br />

verfügbar se<strong>in</strong>. Die gesamte Benutzer<strong>in</strong>teraktion läuft über die CMA ab. Die Aufgaben<br />

hierbei s<strong>in</strong>d der Versand der Zertifikate, die Auslieferung der Tokens, die Erstellung von<br />

P<strong>in</strong>-Briefen und die Annahme sowie Weiterleitung der Sperrung e<strong>in</strong>es Zertifikats.<br />

Ist die Auslieferung e<strong>in</strong>es Zertifikats erfolgt und dieses aktiviert worden, so wird das dazugehörige<br />

öffentliche Zertifikate durch die CMA <strong>in</strong> e<strong>in</strong>em zentralen Verzeichnisdienst [27]<br />

bereitgestellt. Hierzu wird e<strong>in</strong>e geme<strong>in</strong>same Datenbank mit der RA gepflegt.<br />

Externe Schlüsselerzeugungse<strong>in</strong>heit<br />

Aus Sicherheitsgründen kann es notwendig se<strong>in</strong> e<strong>in</strong> Schlüsselpaar nicht <strong>in</strong> der KA sondern<br />

<strong>in</strong> e<strong>in</strong>er externen E<strong>in</strong>heit zu erzeugen. Gründe hierfür können sehr hohe Sicherheitsanforderung<br />

an den Schlüssel se<strong>in</strong> oder dass die Anzahl der zu erzeugenden Schlüsselpaare e<strong>in</strong>er<br />

KA überfordert. Hierbei muss sichergestellt se<strong>in</strong>, dass die generierten Schlüssel, falls der<br />

private Schlüssel transportiert werden müsste, stark geschützt s<strong>in</strong>d. E<strong>in</strong>e Methode kann<br />

der E<strong>in</strong>satz von Chipkarten se<strong>in</strong>. Auf diesen ist meist e<strong>in</strong>e direkte Schlüsselerzeugung<br />

möglich. Damit ist der private Schlüssel durch das Betriebssystem und den Aufbau der<br />

Chipkarte vor dem Auslesen und damit dem Zugriff geschützt. Ist e<strong>in</strong>e direkte Erzeugung<br />

auf der Chipkarte nicht möglich, so wird der private Schlüssel auf die Karte geschrieben<br />

und kann nicht mehr ausgelesen werden.<br />

2.2.3. Flexiprovider<br />

Der Flexiprovider stellt für Flexitrust alle kryptographischen Algorithmen zur Verfügung.<br />

Innerhalb des Flexiproviders können kryptographische Algorithmen zur Verschlüsselung,<br />

Signaturerzeugung und zur Ermittelung von Prüfsummen schnell und sicher implementiert<br />

werden. Flexitrust nutzt diese Schnittstelle um verschiedene Algorithmen e<strong>in</strong>facher<br />

verwenden zu können. Somit ist jeder im Flexiprovider implementierte und geprüfte Algorithmus<br />

unmittelbar für die gesamte PKI von Flexitrust verfügbar. Der Flexiprovider<br />

kann auch als eigenständige Bibliothek für kryptographische Funktionen <strong>in</strong> Anwendungen<br />

6

2.2. Bestandteile e<strong>in</strong>er Public Key Infrastruktur<br />

<strong>in</strong>tegriert werden. Er basiert auf der Java Cryptography Architecture (JCA/JCE) [44] und<br />

ist zu dieser kompatibel.<br />

Die Ausgliederung der Algorithmen sorgt für e<strong>in</strong>e e<strong>in</strong>fachere Evaluation des Quelltexts<br />

und damit e<strong>in</strong>er Erhöhung der Sicherheit <strong>in</strong> der gesamten PKI. S<strong>in</strong>d neue Algorithmen<br />

zu implementieren so erfolgt dies nur an e<strong>in</strong>er Stelle. Die Implementierung muss e<strong>in</strong>malig<br />

evaluiert werden. Dadurch ist es möglich die Sicherheit <strong>in</strong> der PKI trotz neuer Algorithmen<br />

aufrecht zu erhalten.<br />

7

2. Public-Key Infrastrukturen<br />

8

3. Codierungsformate<br />

Die vorhandene Heterogenität der heutigen IT-Systemen im Bereich der Hardware, Betriebssysteme,<br />

Anwendungen und Programmiersprachen sorgt für e<strong>in</strong>e Vielzahl unterschiedliche<br />

verwendeter Datenformate. Die Darstellung von Zeichenketten, Zahlen, Zeitangaben<br />

und anderen Informationen f<strong>in</strong>den sich oft <strong>in</strong> jeweils eigenen Datentypen wieder.<br />

E<strong>in</strong> direkter Austausch zwischen diesen Systemen ist nicht möglich. Die Vernetzung der<br />

IT-Systeme und damit die Möglichkeit der direkten Datenübertragung von e<strong>in</strong>em System<br />

zu e<strong>in</strong>em Anderen br<strong>in</strong>gt die Notwendigkeit für m<strong>in</strong>destens e<strong>in</strong> geme<strong>in</strong>sames Format mit.<br />

Die zwei Codierungsformate Extensible Markup Language und Abstract Syntax Notation<br />

One sorgen für e<strong>in</strong>e vere<strong>in</strong>heitliche Darstellung von Daten. Sie s<strong>in</strong>d beide standardisiert<br />

und somit kann für e<strong>in</strong>e Datenübermittlung auf diese zurückgegriffen werden.<br />

3.1. Extensible Markup Language<br />

Durch die klare Struktur von Extensible Markup Language (XML) [12] ist es möglich<br />

Daten unabhängig von der Darstellung zu strukturieren und zu erfassen. Mit Hilfe der<br />

XML-TAGs [20, 34] kann e<strong>in</strong>e Datendarstellung <strong>in</strong> XML jederzeit e<strong>in</strong>deutig <strong>in</strong>terpretiert<br />

werden, da die zusammengehörigen Elemente klar erkennbar s<strong>in</strong>d. Die Übertragung selbst<br />

erfolgt <strong>in</strong> Form von Text-Zeichen. Somit kann jedes System und jede Plattform ohne großen<br />

Aufwand die Daten e<strong>in</strong>lesen und verarbeiten. Anschließend können die Daten auf verschiedensten<br />

Wegen übermittelt werden. Angefangen mit e<strong>in</strong>fachen Dateien auf Speichersticks,<br />

über Email oder auch e<strong>in</strong>e direkte Netzwerkverb<strong>in</strong>dung s<strong>in</strong>d möglich.<br />

XML ermöglicht die direkte Darstellung der Informationen, die signiert oder verschlüsselt<br />

werden sollen. Dazu kann auf die zwei vorhandenen Standards XML Digital Signature [5]<br />

und XML Encryption [4] zurückgegriffen werden.<br />

XML bietet durch se<strong>in</strong>e Klartextdarstellung die Möglichkeit die Daten direkt vor und nach<br />

der Verarbeitung zu betrachten und zu analysieren. Sollte hierbei e<strong>in</strong> Fehler festgestellt<br />

werden, sei es durch e<strong>in</strong>e masch<strong>in</strong>elle syntaktische Prüfung oder e<strong>in</strong>e semantische Prüfung<br />

durch e<strong>in</strong>e Person, so kann der Fehler unverzüglich korrigiert werden. Diese Korrektur kann<br />

automatisch und auch manuell erfolgen. Am Ende sollte das gesamte veränderte Dokument<br />

erneut überprüft werden. Mit XML-Schema [21] bietet XML selbst e<strong>in</strong>e Schemasprache<br />

an, welche diesen Vorgang durch die Vorgabe e<strong>in</strong>er klaren Struktur ermöglicht.<br />

XML leistet <strong>in</strong> der Kryptographie durch se<strong>in</strong>e e<strong>in</strong>fache und klare Struktur e<strong>in</strong>en bedeutenden<br />

Vorteil im Bereich der Langzeitarchivierung und Darstellung von Informationen. Es<br />

ist e<strong>in</strong> offenes Format und kann somit beliebig erweitert werden. Auch ist bei zukünftigen<br />

Rechnersystemen e<strong>in</strong>e Verarbeitung der Daten ohne großen Aufwand möglich.<br />

9

3. Codierungsformate<br />

3.2. Abstract Syntax Notation One<br />

Die Abstract Syntax Notation One (ASN.1) wurde als geme<strong>in</strong>samer Standard der International<br />

Telecommunication Union – Telecommunication Standardization Sector [2] und<br />

der International Organization for Standardization [8] verabschiedet. Es ist als Protokoll<br />

<strong>in</strong> der Anwendungsschicht angesiedelt und nutzt <strong>in</strong> der darunter liegenden Darstellungsschicht<br />

verschiedene Encod<strong>in</strong>g Rules um Daten für den Transport vorzubereiten. Die meist<br />

verwendeten Encod<strong>in</strong>g Rules s<strong>in</strong>d: Basic Encod<strong>in</strong>g Rule (BER), Canonical Encod<strong>in</strong>g Rule<br />

(CER) und Dist<strong>in</strong>guished Encod<strong>in</strong>g Rule (DER) [3]. Daten werden nach e<strong>in</strong>er diesen<br />

Encod<strong>in</strong>g Rules b<strong>in</strong>är codiert und anschließend übermittelt. BER, CER und DER bieten<br />

<strong>in</strong> der Verarbeitung e<strong>in</strong>e kompaktere Darstellung der Daten und ermöglichen somit e<strong>in</strong>e<br />

schnellere Datenübertragung. Mit der XML Encod<strong>in</strong>g Rule (XER) [1] besteht die Möglichkeit<br />

der Codierung von Daten <strong>in</strong> XML-Syntax. Es ist nach [7] sogar vorgesehene XML<br />

Schema Def<strong>in</strong>itionen <strong>in</strong> ASN.1 zu konvertieren.<br />

Aktuell wird ASN.1 als Standardverfahren für die Codierung und Übertragung von Zertifikaten<br />

oder Revokationslisten verwendet. Jedoch liefert ASN.1 e<strong>in</strong>e recht breite Angriffsfläche,<br />

da die Parser und Interpreter <strong>in</strong> der Verarbeitungssoftware durch die komplexe<br />

Struktur oft fehlerhaft implementiert s<strong>in</strong>d und somit nicht korrekt arbeiten. E<strong>in</strong>e Fehlersuche<br />

ist nur schwer möglich, da durch e<strong>in</strong>e Betrachtung des Datenstroms ke<strong>in</strong> direkter<br />

Zugang zu den Daten vorhanden ist und somit nicht aufgedeckt werden kann, welche Daten<br />

<strong>in</strong> die weiterverarbeitende Software gelangen.<br />

E<strong>in</strong>en tieferen E<strong>in</strong>blick <strong>in</strong> ASN.1 liefern die Werke ASN.1 Complete [32] und ASN.1 Communication<br />

[17].<br />

3.3. Bewertung<br />

Da IT-Systeme Daten <strong>in</strong> e<strong>in</strong>er B<strong>in</strong>ärcodierung verarbeiten ermöglicht ASN.1 durch se<strong>in</strong>e<br />

Darstellung <strong>in</strong> B<strong>in</strong>ärcode e<strong>in</strong> direkte Verarbeitung der Daten. Im Gegensatz zu XML,<br />

welches e<strong>in</strong>en Umwandlungsschritt der Text-Zeichen <strong>in</strong> b<strong>in</strong>ären weiterverarbeitbaren Code<br />

benötigt. Verschiedene Systeme benutzen auch unterschiedliche B<strong>in</strong>ärcodierungen und<br />

somit kann es bei ASN.1 vorkommen, dass Daten falsch <strong>in</strong>terpretiert werden. Durch den<br />

überall notwendigen Zwischenschritt bei XML ist es möglich die Daten für jedes System<br />

zur Verfügung zustellen und vor der Verarbeitung selbst <strong>in</strong> e<strong>in</strong> möglichst effizientes und<br />

auf die Plattform angepasstes Format zu codieren.<br />

Beide Formate können <strong>in</strong> Software implementiert werden. Die Programmierung e<strong>in</strong>es<br />

ASN.1 Parsers ist auf Grund der Komplexität von ASN.1 sehr schwer und e<strong>in</strong>e fehlerhafte<br />

Implementierung kann dazu führen, dass Softwaresysteme abstürzen. Die Ursache<br />

hierfür liegt <strong>in</strong> fehlerhaft <strong>in</strong>terpretierten oder bewusst falsch codierten ASN.1 Nachrichtenpaketen,<br />

die verarbeitet werden sollten. XML hat durch se<strong>in</strong>e klare Darstellung und der<br />

Möglichkeiten sowohl e<strong>in</strong>er syntaktischen als auch e<strong>in</strong>er semantischen Überprüfung vor der<br />

Verarbeitung, Vorteile gegenüber ASN.1. Durch die Anordnung der TAGs und die klare<br />

Vorgabe mittels e<strong>in</strong>er Schema-Def<strong>in</strong>ition kann der Parser die Daten e<strong>in</strong>deutig Interpretieren<br />

und zur Verarbeitung weitergeben. XML unterstützt durch se<strong>in</strong>e Menschenlesbarkeit<br />

e<strong>in</strong>e e<strong>in</strong>fache Fehlersuche, welche <strong>in</strong> ASN.1 durch die B<strong>in</strong>ärcodierung nicht möglich ist.<br />

10

3.3. Bewertung<br />

Der entscheidender Vorteil von XML <strong>in</strong> e<strong>in</strong>em Sicherheitsbereich ist die Menschenlesbarkeit<br />

und e<strong>in</strong>e daraus resultierende Möglichkeit der semantischen Überprüfung. E<strong>in</strong> Anwender<br />

oder Adm<strong>in</strong>istrator kann jedes Datenpaket betrachten und e<strong>in</strong>er semantischen Prüfung<br />

unterziehen. Hierbei kann Punkt für Punkt überprüft werden, ob alle notwendigen Daten<br />

korrekt angegeben wurden oder ke<strong>in</strong>e zusätzliche störende gar schädlichen Information<br />

enthalten s<strong>in</strong>d. Wird e<strong>in</strong> Problem erkannt, so kann unmittelbar darauf reagiert werden. Bei<br />

ASN.1 ist diese semantische Überprüfung nicht e<strong>in</strong>fach möglich. Wählt man die Codierung<br />

nach ASN.1 - DER, so werden die Daten <strong>in</strong> e<strong>in</strong>er langen Reihe von ”Datentyp - Wertlänge<br />

- Wert” (Type Length Value) übermittelt. Dies unübersichtliche Darstellung ist kaum<br />

menschenlesbar.<br />

Durch die Menschenlesbarkeit wird e<strong>in</strong>e Evaluation vere<strong>in</strong>facht und XML unterstützt aktiv<br />

Audit-Prozesse. Diese Prozesse f<strong>in</strong>den sich im Bereich der Qualitätssicherung <strong>in</strong> Form von<br />

Vorgangsbeschreibungen oder Protokollierung wieder.<br />

Die Signatur oder Verschlüsselung von B<strong>in</strong>ärcode ist im Sicherheitsumfeld stark umstritten,<br />

da der Signierer hier nicht sehen kann, was er genau unterschreibt. So besteht die<br />

Möglichkeit bei der Codierung der Daten <strong>in</strong> B<strong>in</strong>ärcode zusätzliche Informationen e<strong>in</strong>zuschleusen,<br />

welche dann unbemerkt mit signiert oder verschlüsselt werden. Dies ist bei<br />

XML nicht möglich, da hier mit Klartext gearbeitet wird. Die Daten s<strong>in</strong>d vor e<strong>in</strong>er Signatur<br />

oder Verschlüsselung lesbar und der Signierer weiß was er signiert beziehungsweise<br />

verschlüsselt hat. Es soll stets gelten ”What you see is, what you sign” [43]. E<strong>in</strong> Ausnahme<br />

bilden verschlüsselte Daten, sowie die Signaturen selbst. Diese können nur als b<strong>in</strong>äre<br />

Daten gespeichert und dem entsprechend übermittelt werden.<br />

XML ist ohne Probleme von jedem IT-System lesbar und auf lange Sicht e<strong>in</strong>e Option<br />

zur Speicherung und Strukturierung von Daten. Im Bereich der Langzeitsicherheit und<br />

Langzeitarchivierung von digitalen oder digitalisierten Daten wird fast ausschließlich mit<br />

XML als Codierungsformat gearbeitet [31].<br />

E<strong>in</strong> abschließenden Überblick über die zwei Codierungsformate <strong>in</strong>klusive e<strong>in</strong>e groben Bewertung<br />

f<strong>in</strong>det sich <strong>in</strong> Tabelle 3.1.<br />

XML ASN.1<br />

masch<strong>in</strong>enlesbar + +<br />

menschenlesbar + -<br />

Softwareimplementierung + 0<br />

Langzeitlesbarkeit + 0<br />

Syntaktische überprüfbar + +<br />

Semantisch überprüfbar + -<br />

Legende: + = Vorteil / 0 = neutral / - = Nachteil<br />

Tabelle 3.1.: Gegenüberstellung ASN.1 und XML<br />

11

3. Codierungsformate<br />

12

4. <strong>Trustcenter</strong> Management Protokolle<br />

In diesem Kapitel werden aktuell verwendete <strong>Trustcenter</strong> Management Protokollen vorgestellt.<br />

Es werden die vier Protokolle Public Key Cryptography Standard #7 und #10,<br />

XML Key Management Specification und Certificate Management Protocol betrachtet.<br />

XML Key Management Specification verwendet, wie der Name schon erahnen lässt, als<br />

Codierungsformat XML die restlichen Protokolle nutzen ASN.1.<br />

Weiterh<strong>in</strong> gibt es die folgende Protokolle, auf die hier im e<strong>in</strong>zelnen nicht e<strong>in</strong>gegangen wird:<br />

Certificate Request Message Format [42], Certificate Message Syntax [24] und Certificate<br />

Management Messages over CMS [37].<br />

4.1. Public Key Cryptography Standard #7<br />

Public Key Cryptography Standard (PKCS) #7 [39] ist e<strong>in</strong> Standard für e<strong>in</strong>e Datenübertragung.<br />

Er stellt vier verschiedene Datentypen bereit <strong>in</strong> die Informationen e<strong>in</strong>gebettet und<br />

übermittelt werden können: Klartext<strong>in</strong>formationen, signierte Informationen, verschlüsselte<br />

Informationen und signierte e<strong>in</strong>gepackte Informationen. Es besteht auch die Möglichkeit<br />

diese Datentypen <strong>in</strong>e<strong>in</strong>ander zu Schachteln. PKCS #7 ist als Conta<strong>in</strong>er zu verstehen, <strong>in</strong><br />

den man beliebige viele Informationen e<strong>in</strong>lagern und diese anschließend dem Empfänger<br />

bei Bedarf signiert und oder verschlüsselt zukommen lassen kann. Es gibt ke<strong>in</strong>e spezifischen<br />

Festlegungen oder Strukturierung der Daten.<br />

E<strong>in</strong> Anwendungsgebiet ist der Datenverkehr via Email. Hier wird e<strong>in</strong>e Absicherung mit<br />

S/MIME [18] vorgenommen. S/MIME selbst benutzt PKCS #7 als Conta<strong>in</strong>er für die<br />

Information. Diese werden e<strong>in</strong>fach e<strong>in</strong>gebettet, übermittelt und auf der Gegenseite wieder<br />

ausgepackt.<br />

4.2. Public Key Cryptography Standard #10<br />

PKCS #10 [41] erfasst nur die Anforderung auf die Signatur e<strong>in</strong>es Zertifikats. Diese Anfrage<br />

muss den e<strong>in</strong>deutigen Namen des Anfragenden, das heißt den öffentlichen Schlüssel,<br />

enthalten. Die gesamten Daten der Anfrage müssen mit dem privaten Schlüssel des Anfragenden<br />

unterzeichnet se<strong>in</strong>. Die Anfrage enthält e<strong>in</strong>en Identifikator des Signaturalgorithmus<br />

und die Signatur des Anfragenden. Optional s<strong>in</strong>d weitere Attribute möglich, welche dann<br />

ebenfalls <strong>in</strong> die Signatur e<strong>in</strong>fließen.<br />

Diese Nachricht wird zur Signatur an die Zertifizierungsstelle geschickt. Die Rücksendung<br />

e<strong>in</strong>es Zertifikats <strong>in</strong> Form e<strong>in</strong>es X.509 Zertifikats [26] ist nicht mehr Bestandteil von PKCS<br />

#10. Hierfür wird auf andere Verfahren, beispielsweise das zuvor erwähnte Protokoll PKCS<br />

#7, zurückgegriffen.<br />

13

4. <strong>Trustcenter</strong> Management Protokolle<br />

Aktuell wird dieser Standard <strong>in</strong> vielen PKI-Umgebungen unter anderem auch Flexitrust<br />

verwendet, um die Zertifikatsanfragen entgegen zunehmen.<br />

4.3. XML Key Management Specification<br />

Extended Key Management System Version 2.0 (XKMS) [23] ist e<strong>in</strong> auf XML-basierendes<br />

Protokoll. XKMS soll als Webservice-Schnittstelle für die Benutzer die komplizierten und<br />

komplexen Vorgänge e<strong>in</strong>er PKI verbergen. Für das Protokoll selbst muss ke<strong>in</strong>e PKI gemäß<br />

X.509 oder PGP [13] vorhanden se<strong>in</strong>. Jedoch ist dieses Protokoll mittels e<strong>in</strong>er API darauf<br />

ausgelegt, solche Infrastrukturen zu unterstützen. XKMS greift für die Verarbeitung auf<br />

die Standards XML Digital Signature und XML Encryption zurück. Es teilt sich <strong>in</strong> zwei<br />

Bereiche XML Key Information Service Specification (X-KISS) und XML Key Registration<br />

Service Specification (X-KRSS).<br />

X-KISS als direkte Benutzerschnittstelle bearbeitet die Informationsauskünfte über Zertifikate.<br />

Es kann die Lokalisierung der Informationen über e<strong>in</strong> Zertifikat oder den verwendeten<br />

Schlüssel vornehmen, sowie <strong>in</strong> e<strong>in</strong>em zweiten Schritt die Informationen überprüfen. Hierbei<br />

kann die Gültigkeit der Zertifikats<strong>in</strong>formationen sowie der eigentlichen Signatur abgefragt<br />

werden. Zusammengefasst kann man sagen, dass X-KISS die Operationen rund um das<br />

XML Digital Signature Element für den Benutzer transparent anbietet.<br />

X-KRSS deckt die Aufgaben der Verwaltung von Zertifikaten ab. Unter anderem s<strong>in</strong>d die<br />

Registrierung von Zertifikaten und die Verknüpfung von Zertifikat mit dem dazugehörigen<br />

Schlüssel angebotene Operationen. Ebenso ist die Neuausstellung, die Revokation und<br />

auch e<strong>in</strong>e Wiederherstellung des privaten Schlüsselteiles <strong>in</strong> der API vorgesehen. Wird<br />

nur e<strong>in</strong>e öffentlicher Schlüssels verarbeitet, so ist auch e<strong>in</strong>e Überprüfung auf den Besitz<br />

des passenden privaten Schlüssels möglich. Das Protokoll kann direkt mit RSA und DSA<br />

Schlüsseln umgehen, darüber h<strong>in</strong>aus bietet es selbst e<strong>in</strong>e Umgebung, die die Anb<strong>in</strong>dung<br />

von weiteren und eventuell neueren Algorithmen ermöglicht.<br />

Aktuell wird XKMS zum Beispiel <strong>in</strong> e<strong>in</strong>em Grid Comput<strong>in</strong>g Projekt verwendet [38].<br />

4.4. Certificate Management Protocol<br />

Das Certificate Management Protocol (CMP) [11] ist im September 2005 e<strong>in</strong>gereicht<br />

worden. Es arbeitet zusammen mit dem Protokoll Certificate Request Message Format<br />

(CRMF) [42], welches zum gleichen Zeitpunkt e<strong>in</strong>gereicht wurde. Mit dieser Veröffentlichung<br />

haben beide Protokolle ihre Vorgänger abgelöst. Die erste Version von CMP und<br />

CRMF [10, 35] kannte ke<strong>in</strong>e optionalen Felder. S<strong>in</strong>d Informationen nicht angegeben worden<br />

und wurden sie für den weiteren Verlauf nicht nötig, so s<strong>in</strong>d diese an sich Pflichtelemente<br />

nicht ausgefüllt. Die Nachfolge Version führte als e<strong>in</strong>e Änderung optionalen Elemente e<strong>in</strong><br />

und somit gab es die Möglichkeit ”legal” Elemente auslassen zu können.<br />

CMP ist entwickelt worden, um die PKI-Struktur sowie den Zertifikateaufbau nach X.509<br />

zu verwalten. Es ermöglicht die <strong>Kommunikation</strong> zwischen den e<strong>in</strong>zelnen Komponenten<br />

e<strong>in</strong>er PKI, sowie e<strong>in</strong>em Clientsystem und der CA. Durch die Vorgabe der Struktur und<br />

der Inhalte der PKI wurde das gesamte Protokoll genau daraufh<strong>in</strong> ausgerichtet. Es werden<br />

sämtliche Elemente <strong>in</strong> den Zertifikaten unterstützt und e<strong>in</strong>e <strong>Kommunikation</strong> ist zwi-<br />

14

4.4. Certificate Management Protocol<br />

schen der RA, CA, e<strong>in</strong>em Verzeichnisdienst sowie Clientsystem möglich. Der Transport<br />

der Nachrichten ist nicht vorgegeben und kann somit auf verschiedene Arten erfolgen. In<br />

vielen Nachrichten ist e<strong>in</strong> Handshake-Verfahren e<strong>in</strong>gebaut, welches nur bei e<strong>in</strong>er direkten<br />

Netzwerkverb<strong>in</strong>dung funktioniert.<br />

Im RFC zu CMP s<strong>in</strong>d verschiedene Szenarien aufgeführt die CMP komplett unterstützt.<br />

CMP behandelt viele verschiedene Situationen mit eigenen Nachrichten und Mechanismen.<br />

Diese vielen vorgegebenen Nachrichten s<strong>in</strong>d e<strong>in</strong>e gute Grundlage für e<strong>in</strong>e Implementierung,<br />

sie ist jedoch sehr speziell und nur mit hohem Aufwand komplett zu bewerkstelligen. Viele<br />

der vorgesehenen Mechanismen s<strong>in</strong>d so spezifisch, dass sie außerhalb des vorgesehenen<br />

Rahmens nur durch spezielle Anpassungsschritte verwendet werden können. Es ist zur<br />

starr, als das es auf anderen PKI-Modellen s<strong>in</strong>nvoll e<strong>in</strong>gesetzt werden könnte.<br />

15

4. <strong>Trustcenter</strong> Management Protokolle<br />

16

5. Szenarien<br />

In diesem Kapitel werden Szenarien aus dem Bereich e<strong>in</strong>er Public-Key Infrastruktur aufgezeigt.<br />

Zur Vere<strong>in</strong>fachung ist die PKI <strong>in</strong> der Struktur Benutzer, RA, CA und Verzeichnisdienst<br />

gegeben. Die <strong>in</strong> Kapitel 2 vorgestellten Komponenten RA und CMA s<strong>in</strong>d <strong>in</strong> der<br />

CA zusammengefasst.<br />

Im Ersten Abschnitt werden die Vorgänge aufgeführt, die unmittelbar mit dem Zertifikat<br />

zusammenhängen oder an dieses geknüpft s<strong>in</strong>d. Hierbei handelt es sich um die Beantragung,<br />

Ausstellung, Auslieferung, Aktivierung, Veröffentlichung des öffentlichen Teiles,<br />

Erneuerung und Revokation des Zertifikats. Der Zweite Abschnitt befasst sich mit den<br />

Verwaltungsoperationen, die von Dritten gegenüber der PKI oder dem Zertifikat erfolgen.<br />

Betrachtet wird die Überprüfung des Zertifikats mittels Certificate Revocation List, Delta<br />

Certificate Revocation List oder Onl<strong>in</strong>e Certificate Status Protokoll und die externe<br />

Schlüsselerzeugung. E<strong>in</strong> weiterer verwaltungstechnischer Vorgang ist die Erneuerung des<br />

Vertrauensankers, welcher zu Ende des Abschnitts erläutert wird.<br />

5.1. Kernvorgänge<br />

In diesem Abschnitt werden die unmittelbaren Vorgänge erläutert, welche vom Erlangen<br />

bis zum Zurückziehen e<strong>in</strong>es Zertifikats notwendig s<strong>in</strong>d. Zur besseren Übersicht s<strong>in</strong>d <strong>in</strong><br />

Abbildung 5.1 alle Vorgänge und beteiligten Komponenten dargestellt.<br />

RA<br />

1. Beantragen 2. Ausstellen<br />

Benutzer<br />

4. Aktivieren<br />

3. Ausliefern<br />

Verzeichnisdienst<br />

CA = KA & CMA<br />

5. Veröffentlichen<br />

Abbildung 5.1.: Zertifizierungsvorgänge <strong>in</strong> e<strong>in</strong>er PKI<br />

17

5. Szenarien<br />

5.1.1. Beantragung<br />

Bei e<strong>in</strong>er Beantragung e<strong>in</strong>es neuen Zertifikats werden die persönlichen Daten des Benutzers<br />

durch die RA geprüft und ihre Echtheit bestätigt. Anhand dieser Daten wird e<strong>in</strong> Zertifikat<br />

für den Benutzer ausgestellt. Es besteht die Möglichkeit, dass der Benutzer nur die<br />

Zertifizierung se<strong>in</strong>es öffentlichen Schlüssels haben möchte. Dieser Schlüssel muss dann bei<br />

Beantragung vorliegen und wird an die CA weitergeleitet. Für e<strong>in</strong>e spätere Überprüfung<br />

auf die Echtheit des Benutzers kann e<strong>in</strong> Transportpasswort verwendet werden. Es besteht<br />

auch die Möglichkeit, dass e<strong>in</strong> Benutzer e<strong>in</strong> Revokationspasswort festlegt, mit dem er später<br />

se<strong>in</strong> Zertifikat revozieren kann und es selbst vor e<strong>in</strong>er nicht autorisierten Revokation<br />

schützt. S<strong>in</strong>d ke<strong>in</strong>e Passwörter angeben, so werden diese meist von der CA erstellt und<br />

nur dem Benutzer zugänglich gemacht.<br />

5.1.2. Ausstellung<br />

Von den validierten Daten des Benutzers werden alle notwendigen Daten für die Erstellung<br />

des Zertifikats an die CA weitergeleitet. Br<strong>in</strong>gt der Benutzer bereits e<strong>in</strong>en öffentlichen<br />

Schlüssel mit, so ist dieser auf dem Weg zur CA gegen e<strong>in</strong>en Austausch und e<strong>in</strong>e Manipulation<br />

zu schützen.<br />

Der bereits vorhandene oder e<strong>in</strong> neu zu erzeugender Schlüssel wird <strong>in</strong> e<strong>in</strong>em Zertifikat mit<br />

der Benutzeridentität verbunden. Dieses Zertifikat wird anschließend von der CA signiert<br />

und ist damit <strong>in</strong> die Hierarchie der PKI e<strong>in</strong>geordnet.<br />

5.1.3. Auslieferung<br />

Bei der Auslieferung wird das fertige Zertifikat dem Benutzer übermittelt. E<strong>in</strong> Schutz bei<br />

der Auslieferung bietet das Transportpasswort. Es besteht die Möglichkeit, dass dieses<br />

von der PKI vorgegeben wird oder der Benutzer es bei der Beantragung bereits h<strong>in</strong>terlegt<br />

hat. Das Zertifikat und der private Schlüssel wird anschließend mit dem Transportpasswort<br />

verschlüsselt und dem Benutzer übermittelt. Dieser kann als e<strong>in</strong>ziger Geheimnisträger<br />

das Zertifikat gültig entschlüsseln. Falls es sich um die Auslieferung e<strong>in</strong>es re<strong>in</strong>en öffentlichen<br />

Zertifikats handelt, der private Schlüssel nicht von der PKI selbst erzeugt wurde,<br />

so ist e<strong>in</strong> Proof-of-Possession-Mechanismus (PoP) nötig. Mittels diesem Verfahren muss<br />

der Benutzer nachweisen, dass er im Besitz des korrespondierendem privaten Schlüssels<br />

ist und somit auch gültiger Empfänger für das Zertifikat. Diese Überprüfung kann auch<br />

bei der Beantragung erfolgen und wäre dann zum Zeitpunkt der Auslieferung nicht mehr<br />

notwendig.<br />

5.1.4. Aktivierung<br />

Im gewöhnlichen PKI Umfeld ist e<strong>in</strong>e Aktivierung e<strong>in</strong>es Zertifikats nicht notwendig. Es<br />

wird davon ausgegangen, dass e<strong>in</strong> Zertifikat mit der Auslieferung als gültig anzusehen<br />

ist. Jedoch ist für die E<strong>in</strong>haltung des deutschen Signaturgesetzes (E.3) e<strong>in</strong>e Aktivierung<br />

zw<strong>in</strong>gend notwendig. Der Benutzer muss das Zertifikat aktivieren und damit nachweisen,<br />

dass er es erhalten hat und verwenden kann. Gegebenenfalls erfolgt <strong>in</strong> diesem Schritt e<strong>in</strong>e<br />

18

5.1. Kernvorgänge<br />

Überprüfung gemäß der Forderung nach PoP. Hierfür könnte das Aktivierungspasswort<br />

mit dem öffentlichen Schlüssel verschlüsselt se<strong>in</strong>.<br />

Für die Aktivierung e<strong>in</strong>es Zertifikats muss dieses e<strong>in</strong>deutig zugeordnet werden können.<br />

Ebenso muss diese Nachricht vom Benutzer bis zur CA unverändert übertragen werden<br />

oder e<strong>in</strong>e Veränderung erkennbar se<strong>in</strong>. Es sollte jedoch dem Benutzer ermöglicht werden,<br />

e<strong>in</strong>e Aktivierung auch zu verweigern. Gründe hierfür wären e<strong>in</strong>e Änderung der Policy,<br />

welche an das Zertifikat geknüpft ist, nicht ausreichende Sicherheitsstandards (Schlüssellänge<br />

zu kurz oder Verwendung e<strong>in</strong>es falschen kryptographischen Verfahrens) oder im<br />

schlimmsten Fall e<strong>in</strong>e nicht aufgeforderte beziehungsweise nicht reguläre Erneuerung des<br />

Zertifikats.<br />

5.1.5. Veröffentlichung<br />

Um Dritten die Möglichkeit der Überprüfung e<strong>in</strong>er Signatur oder die Übermittlung von<br />

verschlüsselten Daten zu geben, s<strong>in</strong>d die öffentlichen Zertifikate <strong>in</strong> e<strong>in</strong>em Verzeichnisdienst<br />

gespeichert. Dritte können das Zertifikat abrufen und die dar<strong>in</strong> enthaltenen Informationen<br />

überprüfen und nutzen. E<strong>in</strong>e Veröffentlichung des Zertifikats kann auch unterbunden<br />

beziehungsweise unterdrückt werden. Diese Verzeichnisdienst ist meist als Lightweight Directory<br />

Access Protocol organisiert [27].<br />

5.1.6. Erneuerung<br />

Wird e<strong>in</strong> Zertifikat verlängert, so muss e<strong>in</strong> Neues mit dem bereits gegebenem öffentlichen<br />

Schlüssel erstellt werden. Die Erneuerung erfolgt <strong>in</strong> den Schritten: Beantragung, Ausstellung,<br />

Auslieferung und Veröffentlichung. E<strong>in</strong>e erneute Überprüfung auf den Besitz des<br />

privaten Schlüssel ist nicht notwendig, da der Benutzer diesen bereits verwendet hatte und<br />

demnach besitzt. Für den Fall, dass e<strong>in</strong> neuer Schlüssel notwendig und verwendet ist, kann<br />

erneut e<strong>in</strong>e Prüfung mittels PoP erfolgen. Ebenso kann bei der Beantragung auf bereits<br />

im abgelaufenen oder ablaufenden Zertifikate enthaltenen Daten zurückgegriffen werden.<br />

Damit ist der gesamte Vorgang voll automatisierbar. Etwaige automatisch erstellte Passwörter<br />

können dem Benutzer unter der zu Zuhilfenahme se<strong>in</strong>es aktuellen Zertifikates sicher<br />

übermittelt werden.<br />

5.1.7. Revokation<br />

Falls e<strong>in</strong> Zertifikat ungültig wird, muss der Benutzer diese Information der CA mitteilen<br />

(Abbildung 5.2). Der Zeitpunkt der Sperrung ist der Zeitpunkt der Bekanntgabe gegenüber<br />

dem TC. Der Benutzer hat e<strong>in</strong> Revokationspasswort erhalten, mit dem er der RA<br />

nachweisen kann, dass er Eigentümer des zu revozierenden Zertifikats ist. Alle Informationen<br />

werden dann von der RA an die CA weitergeleitet. Die CA fügt die Sperr<strong>in</strong>formation,<br />

sofern die Komponenten vorhanden s<strong>in</strong>d, <strong>in</strong> die CRL e<strong>in</strong> und leitet sie an den OCSP-<br />

Provider weiter. Hier s<strong>in</strong>d diese Komponenten <strong>in</strong> Form des Verzeichnisdienstes modelliert.<br />

Wird dann e<strong>in</strong>e Statusanfrage bezüglich des revozierten Zertifikats gestellt, so fällt sie<br />

negativ aus. E<strong>in</strong>e weitergehende Betrachtung der Revokationsanfrage erfolgt <strong>in</strong> Abschnitt<br />

5.2.1.<br />

19

5. Szenarien<br />

RA<br />

1. Meldung 2. Revokation<br />

Benutzer<br />

5.2. Weitere Vorgänge<br />

Verzeichnisdienst<br />

CA = KA & CMA<br />

3. Veröffentlichen<br />

Abbildung 5.2.: Revokation e<strong>in</strong>es Zertifikats<br />

In e<strong>in</strong>er PKI gibt es neben den Kernvorgängen noch weitere Operationen. Hierbei sei die<br />

Überprüfung auf die Gültigkeit e<strong>in</strong>es Zertifikats, die externe Schlüsselerzeugung und die<br />

Erneuerung des Zertifikats der Wurzel<strong>in</strong>stanz genannt.<br />

5.2.1. Gültigkeitsprüfung<br />

In e<strong>in</strong>er PKI ist es wichtig überprüfen zu können, ob e<strong>in</strong> Zertifikat nicht aus anderen<br />

Gründen als dem Ablauf des Gültigkeitszeitraums ungültig geworden ist. Hierfür werden<br />

verschiedene Konzepte verwendet, um diese Informationen auf der e<strong>in</strong>en Seite zu erfassen<br />

und zu verwalten, auf der anderen Seite sie auch für Dritte verfügbar und erreichbar<br />

zu haben. Diese Forderungen f<strong>in</strong>den sich auch <strong>in</strong> der Signaturverordnung §7 Absatz 2<br />

(E.4) wieder. Die zwei großen Vertreter dieser Konzepte s<strong>in</strong>d Certificate Revocation Lists<br />

(CRL) (e<strong>in</strong> als seit langem schon etabliertes und auch offl<strong>in</strong>e verfügbares Verfahren) und<br />

Onl<strong>in</strong>e Certificate Status Protocol (OCSP). OCSP ist, wie der Name schon sagt, e<strong>in</strong> Onl<strong>in</strong>e<br />

Protokoll. Es benötigt e<strong>in</strong>en funktionierenden Internetzugang und e<strong>in</strong>e Verb<strong>in</strong>dung zum<br />

OCSP-Server. Auf diese zwei Verfahren wird im folgenden noch genauer e<strong>in</strong>gegangen.<br />

Weiterh<strong>in</strong> gibt es noch Konzepte und Verfahren wie Novomodo [6]. Bei diesem Verfahren<br />

wird die Revokations<strong>in</strong>formation schon bei der Erstellung <strong>in</strong> das Zertifikat e<strong>in</strong>gebracht<br />

und mit signiert. Hierbei handelt es sich um den Hashwert e<strong>in</strong>es Geheimnisses. Wird das<br />

Geheimnis bekannt, so ist das Zertifikat revoziert.<br />

Die Verfahren haben geme<strong>in</strong>sam, dass sie zur Revozierung e<strong>in</strong>es Zertifikats e<strong>in</strong>e e<strong>in</strong>deutige<br />

Zuordnung der Zertifikats benötigen. Für Systeme nachdem X.509 Standard wird diese<br />

aus dem Aussteller und der Seriennummer gebildet.<br />

(Delta) Certificate Revocation List<br />

E<strong>in</strong>e Certificate Revokation List (CRL) oder auch e<strong>in</strong>e Delta Certificate Revocation List<br />

(dCRL) [25] wird von e<strong>in</strong>er CA erstellt, um alle revozierten Zertifikate zu verwalten. E<strong>in</strong>e<br />

CRL wird zu bestimmten Zeitpunkten erstellt und enthält alle Zertifikate die bis zu diesem<br />

20

5.2. Weitere Vorgänge<br />

Zeitpunkt revoziert worden s<strong>in</strong>d. Da e<strong>in</strong>e CRL e<strong>in</strong> Liste ist die stets wächst, wurde zur<br />

Reduzierung des Datentransfers das Konzept der dCRL e<strong>in</strong>geführt. Hierbei werden immer<br />

<strong>in</strong> Bezug auf e<strong>in</strong>e komplette Liste (BaseCRL) die neu revozierten und noch nicht <strong>in</strong> e<strong>in</strong>er<br />

BaseCRL erfassten Zertifikate gesammelt und bereitgestellt. Die Delta CRL zusammen<br />

mit der referenzierten BaseCRL ergeben die Liste aller zurückgezogenen Zertifikat zum<br />

Zeitpunkt der Erstellung der dCRL.<br />

E<strong>in</strong> Client ruft diese Liste ab und kann danach ohne e<strong>in</strong>e Internetverb<strong>in</strong>dung Zertifikate<br />

auf ihre Gültigkeit h<strong>in</strong> überprüfen. Für e<strong>in</strong> Auffrischung der Informationen muss e<strong>in</strong><br />

Client entweder e<strong>in</strong>e zu se<strong>in</strong>er bereits vorhandenen CRL passende dCRL laden oder e<strong>in</strong>e<br />

komplette neue CRL. Die Aktualität der Information ist immer <strong>in</strong> der Geschw<strong>in</strong>digkeit, <strong>in</strong><br />

der e<strong>in</strong>e CA e<strong>in</strong>e CRL beziehungsweise dCRL bereitgestellt und der Client diese vorliegen<br />

hat.<br />

Onl<strong>in</strong>e Certificate Status Protocol<br />

Das Onl<strong>in</strong>e Certificate Status Protocol (OCSP) [36] ermöglicht e<strong>in</strong>e direkte Überprüfung<br />

e<strong>in</strong>zelner Zertifikate. Somit kann unmittelbar festgestellt werden, ob e<strong>in</strong> Zertifikat zum<br />

Zeitpunkt der Überprüfung noch gültig ist. In Abbildung 5.3 ist e<strong>in</strong> Prüfungsschema <strong>in</strong>nerhalb<br />

des OCSP-Anbieters dargestellt. Es s<strong>in</strong>d folgende drei Antworten möglich: unknown<br />

(der Aussteller ist unbekannt), revoked (das Zertifikate wurde zurückgezogen), good (das<br />

Zertifikat ist nicht revoziert). Die dritte Antwortmöglichkeit muss im Rahmen des deutschen<br />

Signaturgesetzes (E.5) gegeben werden. Hierbei wird geprüft, ob das Zertifikat bekannt<br />

ist und dieses dann anschließend explizit als gültig erklärt.<br />

OCSP bietet gegenüber CRL zwei entscheidende Vorteile. Das erste ist die Echtzeit-<br />

Information über den Status e<strong>in</strong>es Zertifikats. Den zweiten Vorteil bildet die Größe der Anfrage<br />

beziehungsweise der Datenpakete die übermittelt werden. Das Nutzen e<strong>in</strong>es OCSP-<br />

Server kann das übermittelte Datenvolumen auf das notwendigste reduzieren. Weiterh<strong>in</strong><br />

können sich mehrere CA durchaus e<strong>in</strong>en OCSP-Server teilen. Dieser liefert dann die Status-<br />

Informationen über die Zertifikate der angeschlossenen CA <strong>in</strong> Echtzeit aus.<br />

5.2.2. Externe Schlüsselerzeugung<br />

Auf Grund von Sicherheitsanforderungen kann es durchaus möglich se<strong>in</strong>, dass Schlüssel<br />

auf e<strong>in</strong>er sicheren externen E<strong>in</strong>heit erzeugt werden müssen (Abbildung 5.4). Die CA stellt<br />

hierzu e<strong>in</strong>e Anfrage an die externe E<strong>in</strong>heit. Die externe E<strong>in</strong>heit erzeugt den Schlüssel und<br />

dieser muss dann auf sicherem Wege wieder zur CA übermittelt werden. Hierbei ist der<br />

Schutz des privaten Schlüssel als sehr hoch e<strong>in</strong>zustufen. Es besteht auch die Möglichkeit der<br />

Erzeugung des Schlüsselpaares auf e<strong>in</strong>e Chipkarte (Abbildung 5.5) und somit ist der private<br />

Schlüssel vor externem Zugriff geschützt. Die CA muss im Anschluss die Benutzerdaten<br />

mit dem öffentlichen Schlüssel komb<strong>in</strong>ieren, das Zertifikate erstellen und signieren. Dieses<br />

Zertifikat kann auf gewöhnlichem Wege ohne zusätzlichen Schutz an den Benutzer und<br />

den Verzeichnisdienste übermittelt werden. Der private Schlüssel wird auf der Chipkarte<br />

geschützt.<br />

21

5. Szenarien<br />

verify issuer<br />

check CRL<br />

check Certificate<br />

good<br />

Aussteller bekannt<br />

nicht revoziert<br />

Zertifikat bekannt<br />

Aussteller unbekannt<br />

enthalten <strong>in</strong> CRL<br />

Zertifikat unbekannt<br />

unknown<br />

revoked<br />

unknown<br />

Abbildung 5.3.: Ablauf e<strong>in</strong>er OCSP Anfrage nach SigG<br />

5.2.3. Vertrauensanker erneuern<br />

E<strong>in</strong>e Erneuerung des Zertifikats beziehungsweise des Schlüssels der Wurzel<strong>in</strong>stanz e<strong>in</strong>er<br />

PKI ist die kritischste Operation <strong>in</strong> e<strong>in</strong>er PKI. An dieser Stelle muss e<strong>in</strong> Zertifikat verwendet<br />

werden, das selbst signiert ist. Es gibt ke<strong>in</strong>e übergeordnete Instanz die die Authentizität<br />

dieser Wurzel bestätigen kann. Auch ist es der am besten zu schützende Vorgang <strong>in</strong> e<strong>in</strong>er<br />

PKI, da dieses Zertifikat allen anderen Zertifikaten übergeordnet ist und man mit dem<br />

Besitz des dazugehörigen privaten Schlüssels die gesamte PKI kontrollieren kann [14].<br />

Die Vorgänge die hierbei ablaufen s<strong>in</strong>d meist <strong>in</strong>dividuell und müssen für jede e<strong>in</strong>gesetzte<br />

PKI-Software e<strong>in</strong>zeln angepasst werden. Sie s<strong>in</strong>d ähnliche den Vorgängen bei dem erstmaligen<br />

Aufsetzen der PKI (Bootstrap). Daher gibt es im Bereich der <strong>Kommunikation</strong>sprotokolle<br />

ke<strong>in</strong>e großen Anforderungen.<br />

Dieser Prozess kann auch völlig automatisiert ablaufen. In dem die CA mitteilt, dass ihr<br />

Zertifikat abläuft und die entsprechenden Prozesse eigenständig auslöst. Zum Schluss kann<br />

es se<strong>in</strong>, dass den restlichen Komponenten <strong>in</strong>nerhalb der PKI die Erneuerung des Zertifikats<br />

im Vertrauensanker mitgeteilt werden muss E<strong>in</strong>e semiautomatische Reaktion kann auch<br />

erfolgen. Hierbei müssen dann die Systembetreuer auf die Nachricht der CA reagieren und<br />

die Prozesse manuell ausführen.<br />

Bei e<strong>in</strong>er CA, die nicht am Netzwerk angeschlossen ist, müssen alle Zertifikate per Datenträger<br />

zu dieser gebracht werden und anschließend wieder <strong>in</strong> signierter Form zurück<br />

übermittelt werden. Dieses Vorgehen bietet e<strong>in</strong>e maximal Sicherheit für die CA.<br />

22

Benutzer<br />

RA<br />

1. Schlüsselanforderung<br />

Verzeichnisdienst<br />

CA = KA & CMA<br />

Abbildung 5.4.: Externe Schlüsselerzeugung<br />

Benutzer<br />

RA<br />

5.2. Weitere Vorgänge<br />

Schlüsselerzeuger<br />

CA = KA & CMA<br />

2. öffentlichen Schlüssel übermitteln<br />

Verzeichnisdienst<br />

2. Schlüsselübertragung<br />

1. Anforderung zur Schlüsselgenerierung<br />

Chipkarte<br />

Abbildung 5.5.: Schlüsselerzeugung auf e<strong>in</strong>er Chipkarte<br />

5.2.4. Informations- und Fehlerübermittlung<br />

Bei der Verarbeitung von Informationen können Fehler auftreten. Diese müssen gemeldet<br />

werden und Maßnahmen getroffen werden um sie zu beheben. E<strong>in</strong>e falsche Fehlermeldung<br />

kann zu nicht erwünschten Reaktionen führen. Daher müssen Fehlermeldungen korrekt<br />

erstellt und übermittelt werden. Sie s<strong>in</strong>d genauso zu schützen wie normale Nachrichten<br />

<strong>in</strong>nerhalb des TC. E<strong>in</strong> Fehlermeldung sollte von jeder Komponente an jede Komponente<br />

gesendet werden können. Konkrete Mechanismen zur eigentlichen Fehlerbehebung obliegen<br />

der Anwendung.<br />

Gleiches gilt für den allgeme<strong>in</strong>en Informationsaustausch, auch dieser muss geschützt werden.<br />

Nehme man als Beispiel e<strong>in</strong> autonomes voll automatisiertes <strong>Trustcenter</strong>s an, hier darf<br />

ke<strong>in</strong> Fehlverhalten auf Grund von falschen Informationen ausgelöst werden.<br />

23

5. Szenarien<br />

24

6. Intra <strong>Trustcenter</strong> Protocol<br />

Das Intra <strong>Trustcenter</strong> Protocol (ITP) wurde entworfen, um primär die <strong>Kommunikation</strong> <strong>in</strong>nerhalb<br />

e<strong>in</strong>es <strong>Trustcenter</strong>s zu ermöglichen. E<strong>in</strong> großer Teil an Managementaufgaben wird<br />

mit Version 1.2 abgedeckt werden und bis zur fertigen Version 2.0 sollen alle Managementaufgaben<br />

erfasst se<strong>in</strong>. E<strong>in</strong>e direkte Interaktion mit dem Benutzer ist bisher nicht vorgesehen;<br />

das Protokoll ist jedoch generisch genug entwickelt, um dies zu ermöglichen. Aktuell<br />

wird die Aufgabe der direkten Benutzer<strong>in</strong>teraktion durch anderen Protokolle abgedeckt.<br />

6.1. Designziele<br />

Die Grundidee h<strong>in</strong>ter ITP ergeben s<strong>in</strong>d die folgenden sieben Kernanforderungen: Allgeme<strong>in</strong>gültigkeit,<br />

Erweiterbarkeit, Unabhängigkeit, Automatisierbarkeit, Skalierbarkeit,<br />

Nachvollziehbarkeit und Sicherheit. im Folgenden werden diese Punkte e<strong>in</strong>zeln aufgeführt.<br />

Allgeme<strong>in</strong>gültigkeit<br />

Innerhalb e<strong>in</strong>es <strong>Trustcenter</strong>s sollen alle auftretenden Daten verarbeitet werden können. Es<br />

sollte ke<strong>in</strong>e E<strong>in</strong>schränkungen auf bestimmte Datentypen oder Art beziehungsweise Anzahl<br />

der Komponenten geben. Die Daten selbst sollten, soweit als möglich, <strong>in</strong> strukturierter und<br />

lesbarer Form vorliegen. Sie sollten nicht <strong>in</strong> generischen Datenconta<strong>in</strong>er liegen, da diese<br />

ke<strong>in</strong>erlei E<strong>in</strong>blick und Rückschluss auf den Inhalt liefern. Die b<strong>in</strong>ärcodierte Daten sollten<br />

nur im Fall der Signatur oder der Verschlüsselung vorhanden se<strong>in</strong>, an diesen Stellen s<strong>in</strong>d<br />

sie unvermeidlich. Die Strukturierung der Daten bietet auch die Möglichkeit e<strong>in</strong>er gezielten<br />

Absicherung von Teilen des Paketes beziehungsweise die Möglichkeit, nur die notwendigen<br />

Teile zu verschlüsseln.<br />

Erweiterbarkeit<br />

Um die <strong>in</strong> Zukunft wachsenden und sich ändernden Anforderungen weiterh<strong>in</strong> zu unterstützen<br />

muss das Protokoll, sowohl im Bereich der Daten und Datentypen erweiterbar se<strong>in</strong>.<br />

Auch e<strong>in</strong> Veränderung der Komponenten <strong>in</strong>nerhalb der gesamten Infrastruktur gilt es abzudecken.<br />

Es muss die Möglichkeit gegeben se<strong>in</strong>, heute noch nicht benötigte Nachrichten<br />

zu modellieren und erst <strong>in</strong> Zukunft verfügbar beziehungsweise notwendig Infrastrukturkomponenten<br />

zu <strong>in</strong>tegrieren (Hardware Kryptomodule [33]).<br />

Unabhängigkeit<br />

Für e<strong>in</strong> Managementprotokoll sollte auf ke<strong>in</strong>en Fall e<strong>in</strong>e Abhängigkeit von e<strong>in</strong>er starren<br />

Struktur von genau e<strong>in</strong>em <strong>Trustcenter</strong> oder auch <strong>Trustcenter</strong>typ existieren. Auch die Arbeitsabläufe<br />

<strong>in</strong>nerhalb e<strong>in</strong>er PKI s<strong>in</strong>d verschieden und sollten daher nicht starr <strong>in</strong> e<strong>in</strong>em<br />

25

6. Intra <strong>Trustcenter</strong> Protocol<br />

Protokoll abgebildet werden. Ebenso ist e<strong>in</strong>e Unabhängigkeit auch bei der Wahl der Transportmedien<br />

und -arten gegeben: onl<strong>in</strong>e, offl<strong>in</strong>e, USB-Stick, Diskette, EMail.<br />

Automatisierbarkeit<br />

Die Vorgängen <strong>in</strong>nerhalb e<strong>in</strong>es <strong>Trustcenter</strong>s können verschiedene Prozesse automatisiert<br />

werden. Von Seiten des Protokolls muss dafür e<strong>in</strong>e Unterstützung vorhanden se<strong>in</strong>. Vor allem<br />

fällt hier runter das Erstellen und Überprüfen von Signaturen und damit die Wahrung<br />

der Authentizität der Daten und Anfragen. E<strong>in</strong>e vollkommen automatische Ausstellung<br />

und Verteilung von Zertifikaten ist ebenso e<strong>in</strong> denkbarer und möglicher Vorgang. Für die<br />

Automation e<strong>in</strong>es Prozesses ist e<strong>in</strong>e genaue Angabe und Überprüfung der Informationen<br />

notwendig. Auch muss die Möglichkeit gegeben werden auftretende Fehler kenntlich zu<br />

machen und diese an e<strong>in</strong>e entsprechende Stelle übermitteln zu können.<br />

Skalierbarkeit<br />

ITP soll sowohl die <strong>Kommunikation</strong> <strong>in</strong> e<strong>in</strong>em streng hierarchischen <strong>Trustcenter</strong> ermöglichen<br />

als auch <strong>in</strong> e<strong>in</strong>em modularen Umfeld. Da e<strong>in</strong>e hierarchische Topologie e<strong>in</strong>e spezielle<br />

Topologie e<strong>in</strong>es allgeme<strong>in</strong>en modularen Modells ist gilt es, dieses zu erfüllen um damit<br />

beide Möglichkeiten zu erfassen.<br />

E<strong>in</strong>e modulare Topologie erlaubt es, dass Komponenten mehrfach vorhanden s<strong>in</strong>d, sowie<br />

e<strong>in</strong>e nicht im Vorfeld festgelegte Verteilung der Komponenten zu haben. Ebenfalls ist die<br />

<strong>Kommunikation</strong> zwischen allen Komponenten möglich. Hierbei handelt es sich um e<strong>in</strong>e<br />

Peer-2-Peer Topologie.<br />

Durch diese Flexibilität ist es möglich ohne großen Aufwand die PKI auf e<strong>in</strong>e spezielle Anforderung<br />

anzupassen. E<strong>in</strong> möglicher Aufbau e<strong>in</strong>er PKI ist <strong>in</strong> Abbildung 6.1 dargestellt.<br />

Mit e<strong>in</strong>er flexiblen Struktur ist es Möglich e<strong>in</strong>en Rollout von tausenden Karten zu realisieren<br />