Geschäftsprozessorientiertes Provisioning mit Regeln ... - usp MarCom

Geschäftsprozessorientiertes Provisioning mit Regeln ... - usp MarCom Geschäftsprozessorientiertes Provisioning mit Regeln ... - usp MarCom

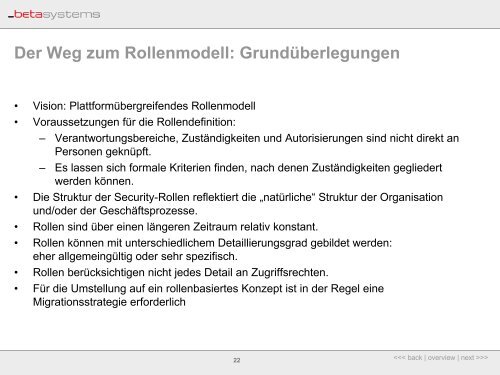

Der Weg zum Rollenmodell: Grundüberlegungen • Vision: Plattformübergreifendes Rollenmodell • Voraussetzungen für die Rollendefinition: – Verantwortungsbereiche, Zuständigkeiten und Autorisierungen sind nicht direkt an Personen geknüpft. – Es lassen sich formale Kriterien finden, nach denen Zuständigkeiten gegliedert werden können. • Die Struktur der Security-Rollen reflektiert die „natürliche“ Struktur der Organisation und/oder der Geschäftsprozesse. • Rollen sind über einen längeren Zeitraum relativ konstant. • Rollen können mit unterschiedlichem Detaillierungsgrad gebildet werden: eher allgemeingültig oder sehr spezifisch. • Rollen berücksichtigen nicht jedes Detail an Zugriffsrechten. • Für die Umstellung auf ein rollenbasiertes Konzept ist in der Regel eine Migrationsstrategie erforderlich 22 >

Der Weg zum Rollenmodell: Einige Kontrollfragen • Gibt es bereits eine Vorstellung, ob/wie Rollen gemäß Organisationsstruktur oder Geschäftsprozessen gebildet werden sollen • Gibt es bereits Systeme im Unternehmen, die Rollen unterstützen Können diese Rollenkonzepte verallgemeinert werden Gibt es mehrere, evt. unvereinbare Rollenmodelle im Unernehmen • Gibt es ein Resource Profiling Kann/soll das eingebunden werden • Für welche Bereiche im Unternehmen können Rollenkonzepte am einfachsten eingeführt werden • Welche Systeme können eingebunden werden • Administrationskonzept für Rollen (Definition, Genehmigung, Pflege, Auditing) • Aufwand für Erstellung eines Rollenmodells Hilfsmittel 23 >

- Seite 1 und 2: Geschäftsorientiertes Provisioning

- Seite 3 und 4: Rollenbasierte Administration: Die

- Seite 5 und 6: Übersicht: Zugriffsschutz-Modelle

- Seite 7 und 8: Rollenbasierte Administration (RBAC

- Seite 9 und 10: RBAC : Mehrere Rollen pro Benutzer

- Seite 11 und 12: Beispiel: Organisationseinheiten al

- Seite 13 und 14: RBAC Modelle Aus: Sandhu/Coyne/Fein

- Seite 15 und 16: Der NIST Standard Definiert mehrere

- Seite 17 und 18: Warum rollenbasierter Zugriffsschut

- Seite 19 und 20: Warum rollenbasierter Zugriffsschut

- Seite 21: Der Weg zum Rollenmodell 21 >

- Seite 25 und 26: Rollenkonzept - SAM Mengengerüste

- Seite 27 und 28: Praxisbeispiel 1: RBAC-Modell • K

- Seite 29 und 30: Praxisbeispiel 1: RBAC-Modell Filia

- Seite 31 und 32: Praxisbeispiel 2: Provisioning mit

- Seite 33 und 34: Praxisbeispiel 2: Provisioning mit

- Seite 35 und 36: Überlegungen zum Top-Down-Ansatz

- Seite 37 und 38: Geschäftsvorfälle als Basis für

- Seite 39 und 40: Role Mining - Vorgehensweise SAM Ro

- Seite 41 und 42: IM Konzepte - keine Frage der Relig

- Seite 43 und 44: Vorteile regelbasierter Administrat

- Seite 45 und 46: Life Cycle Management für Rollen u

- Seite 47 und 48: Ausblick • Die grundsätzlichen V

- Seite 49: Vielen Dank für Ihre Aufmerksamkei

Der Weg zum Rollenmodell: Grundüberlegungen<br />

• Vision: Plattformübergreifendes Rollenmodell<br />

• Voraussetzungen für die Rollendefinition:<br />

– Verantwortungsbereiche, Zuständigkeiten und Autorisierungen sind nicht direkt an<br />

Personen geknüpft.<br />

– Es lassen sich formale Kriterien finden, nach denen Zuständigkeiten gegliedert<br />

werden können.<br />

• Die Struktur der Security-Rollen reflektiert die „natürliche“ Struktur der Organisation<br />

und/oder der Geschäftsprozesse.<br />

• Rollen sind über einen längeren Zeitraum relativ konstant.<br />

• Rollen können <strong>mit</strong> unterschiedlichem Detaillierungsgrad gebildet werden:<br />

eher allgemeingültig oder sehr spezifisch.<br />

• Rollen berücksichtigen nicht jedes Detail an Zugriffsrechten.<br />

• Für die Umstellung auf ein rollenbasiertes Konzept ist in der Regel eine<br />

Migrationsstrategie erforderlich<br />

22<br />

>