Advanced Encryption Standard (AES), 58 Affin-lineare Chiffre, 9 ...

Advanced Encryption Standard (AES), 58 Affin-lineare Chiffre, 9 ...

Advanced Encryption Standard (AES), 58 Affin-lineare Chiffre, 9 ...

Sie wollen auch ein ePaper? Erhöhen Sie die Reichweite Ihrer Titel.

YUMPU macht aus Druck-PDFs automatisch weboptimierte ePaper, die Google liebt.

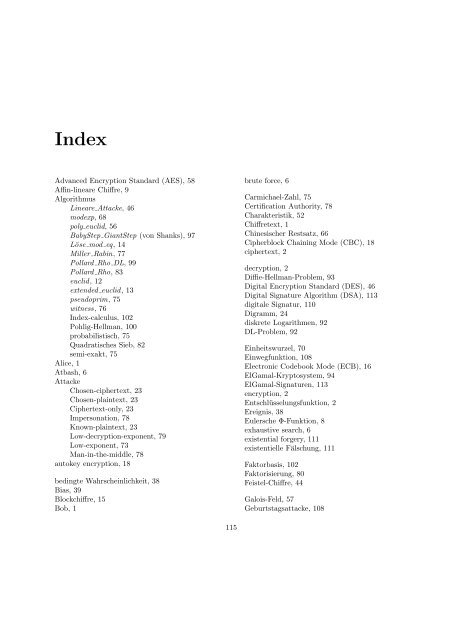

Index<br />

<strong>Advanced</strong> <strong>Encryption</strong> <strong>Standard</strong> (<strong>AES</strong>), <strong>58</strong><br />

<strong>Affin</strong>-<strong>lineare</strong> <strong>Chiffre</strong>, 9<br />

Algorithmus<br />

Lineare Attacke, 46<br />

modexp, 68<br />

poly euclid, 56<br />

BabyStep GiantStep (von Shanks), 97<br />

Löse mod eq, 14<br />

Miller Rabin, 77<br />

Pollard Rho DL, 99<br />

Pollard Rho, 83<br />

euclid, 12<br />

extended euclid, 13<br />

pseudoprim, 75<br />

witness, 76<br />

Index-calculus, 102<br />

Pohlig-Hellman, 100<br />

probabilistisch, 75<br />

Quadratisches Sieb, 82<br />

semi-exakt, 75<br />

Alice, 1<br />

Atbash, 6<br />

Attacke<br />

Chosen-ciphertext, 23<br />

Chosen-plaintext, 23<br />

Ciphertext-only, 23<br />

Impersonation, 78<br />

Known-plaintext, 23<br />

Low-decryption-exponent, 79<br />

Low-exponent, 73<br />

Man-in-the-middle, 78<br />

autokey encryption, 18<br />

bedingte Wahrscheinlichkeit, 38<br />

Bias, 39<br />

Blockchiffre, 15<br />

Bob, 1<br />

brute force, 6<br />

Carmichael-Zahl, 75<br />

Certification Authority, 78<br />

Charakteristik, 52<br />

<strong>Chiffre</strong>text, 1<br />

Chinesischer Restsatz, 66<br />

Cipherblock Chaining Mode (CBC), 18<br />

ciphertext, 2<br />

decryption, 2<br />

Diffie-Hellman-Problem, 93<br />

Digital <strong>Encryption</strong> <strong>Standard</strong> (DES), 46<br />

Digital Signature Algorithm (DSA), 113<br />

digitale Signatur, 110<br />

Digramm, 24<br />

diskrete Logarithmen, 92<br />

DL-Problem, 92<br />

Einheitswurzel, 70<br />

Einwegfunktion, 108<br />

Electronic Codebook Mode (ECB), 16<br />

ElGamal-Kryptosystem, 94<br />

ElGamal-Signaturen, 113<br />

encryption, 2<br />

Entschlüsselungsfunktion, 2<br />

Ereignis, 38<br />

Eulersche Φ-Funktion, 8<br />

exhaustive search, 6<br />

existential forgery, 111<br />

existentielle Fälschung, 111<br />

Faktorbasis, 102<br />

Faktorisierung, 80<br />

Feistel-<strong>Chiffre</strong>, 44<br />

Galois-Feld, 57<br />

Geburtstagsattacke, 108<br />

115

Geburtstagsparadox, 87<br />

Geheimschlüssel, 2<br />

Grad, 53<br />

größter gemeinsamer Teiler (ggT), 5<br />

Gruppe, 4<br />

Abelsche, 4<br />

Hashfunktion, 107<br />

Hill-<strong>Chiffre</strong>, 17<br />

irreduzibel, 56<br />

iterated hash function, 109<br />

iterierte <strong>Chiffre</strong>, 33<br />

Kerkhoff-Prinzip, 23<br />

keyspace, 2<br />

Klartext, 1<br />

kleinstes gemeinsames Vielfaches (kgV), 91<br />

Koeffizient, 53<br />

Körper, 51<br />

Koinzidenzindex, 28<br />

Koinzidenztest, 28<br />

Kollisionsproblem, 108<br />

kollisionsresistent, 108<br />

Kompressionsfunktion, 108<br />

kongruent modulo einer Zahl, 4<br />

Kongruenz, 4<br />

Kryptanalyse, 1<br />

Kryptographie, 1<br />

Kryptologie, 1<br />

Kryptosystem, 1<br />

asymmetrisches, 3<br />

symmetrisches, 2<br />

<strong>lineare</strong> Approximation, 41<br />

Logarithmus, <strong>58</strong><br />

MARS, 51<br />

Merkle-Damgard-Verfahren, 109<br />

message expansion, 94<br />

monoalphabetisch, 15<br />

NIST, 51, 110<br />

normiert, 53<br />

Ordnung, 10<br />

Oscar, 1<br />

Permutationschiffre, 15<br />

Piling-Up-Lemma, 40<br />

plaintext, 1<br />

polyalphabetisch, 16<br />

Polynom, 53<br />

Addition, 54<br />

Division, 55<br />

Multiplikation, 55<br />

Primitivwurzel, 89<br />

Primkörper, 53<br />

Primzahlsatz, 75<br />

private key, 3, 65<br />

Probedivision, 74<br />

protocol failure, 79<br />

pseudoprim, 69<br />

public key, 3, 65<br />

Public-key-Kryptographie, 3<br />

Quadratwurzel, 70<br />

RC6, 51<br />

Reduktionspolynom, 57<br />

relativ prim, 5<br />

Restklasse, 4<br />

Rijndael, 51<br />

Ring, 4<br />

kommutativer, 4<br />

RSA, 70<br />

RSA-Signaturen, 110<br />

Runde, 34<br />

Rundenschlüssel, 34<br />

S-Box, 34<br />

Satz von<br />

Bayes, 39<br />

Euler, 11<br />

Fermat, 11<br />

Lagrange, 9<br />

Schlüsselraum, 2<br />

Schnorr-Signaturverfahren, 113<br />

secret key, 2<br />

Secret-key-Kryptographie, 3<br />

Serpent, 51<br />

SHA-1, 110<br />

Sieb des Eratosthenes, 74<br />

Stromchiffre, 19

subexponentiell, 104<br />

subkey, 34<br />

Substitutions-/Permutationsnetzwerk (SPN), 35<br />

Substitutionschiffre, 7<br />

synchrone <strong>Chiffre</strong>, 19<br />

teilerfremd, 5<br />

teilerfremde Polynome, 55<br />

Trigramm, 24<br />

Triple DES (3DES), 49<br />

Trusted Third Party (TTP), 78<br />

Twofish, 51<br />

unabhängige Zufallsvariablen, 38<br />

Untergruppe, 9<br />

Urbildproblem, 108<br />

Verbundwahrscheinlichkeit, 38<br />

Verschiebungschiffre, 6<br />

Verschlüsselungsfunktion, 2<br />

Verzerrung, 39<br />

Vigenère-<strong>Chiffre</strong>, 18<br />

Wahrscheinlichkeit, 38<br />

whitening, 35<br />

Zufallsvariable, 38