Handout

Handout Handout

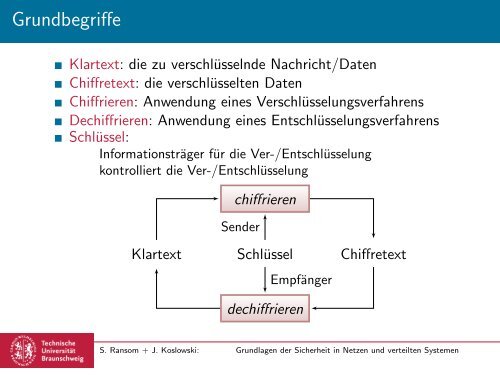

Grundbegriffe Klartext: die zu verschlüsselnde Nachricht/Daten Chiffretext: die verschlüsselten Daten Chiffrieren: Anwendung eines Verschlüsselungsverfahrens Dechiffrieren: Anwendung eines Entschlüsselungsverfahrens Schlüssel: Informationsträger für die Ver-/Entschlüsselung kontrolliert die Ver-/Entschlüsselung chiffrieren Sender Klartext Schlüssel Chiffretext Empfänger dechiffrieren S. Ransom + J. Koslowski: Grundlagen der Sicherheit in Netzen und verteilten Systemen

Prinzipien der Verschlüsselung symmetrische Verschlüsselung: − Sender und Empfänger haben entweder den gleichen Schlüssel, oder diese Schlüssel sich leicht auseinander bestimmbar; − folglich müssen diese Schlüssel geheim bleiben, was ihren Austausch erschwert. asymmetrische Verschlüsselung: − Sender und Empfänger haben verschiedene Schlüssel, die nur bei Kenntnis einer schwer bestimmbaren Zusatzinformation auseinander berechnet werden können; − dies ist die Voraussetzung für Public-Key-Cryptography S. Ransom + J. Koslowski: Grundlagen der Sicherheit in Netzen und verteilten Systemen

- Seite 1 und 2: Grundlagen der Sicherheit in Netzen

- Seite 3 und 4: Überblick Einführung und historis

- Seite 5: Historie Crytpologie benötigt nich

- Seite 9 und 10: Steganographie Idee: Nachrichten in

- Seite 11 und 12: Moderne Steganographie Moderne Verf

- Seite 13 und 14: Cryptographische Systeme (Wätjen)

- Seite 15 und 16: Anforderungen bei Geheimhaltung bzw

- Seite 17 und 18: Perfekte Geheimhaltung Vereinbarung

- Seite 19 und 20: Perfekte Geheimhaltung (3): Caesar

- Seite 21 und 22: Transposition, Beispiele (2) Beispi

- Seite 23 und 24: Erkennen einer Transpositionschiffr

- Seite 25 und 26: Einfache Substitution Sind A das Kl

- Seite 27 und 28: Probleme bei einfacher Substitution

- Seite 29 und 30: Homophone Substitution (2) Beispiel

- Seite 31 und 32: Kapitel 3 Zahlentheoretische Grundl

- Seite 33 und 34: Gauß über Zahlentheorie. . . Carl

- Seite 35 und 36: Zahlenmengen N Menge der natürlich

- Seite 37 und 38: Primzahlen Definition Eine Zahl p

- Seite 39 und 40: Teilbarkeit und Kongruenz Definitio

- Seite 41 und 42: Restklassenrechnung (2) Definition

- Seite 43 und 44: Schnelle Exponentiation Die naive B

- Seite 45 und 46: Schnelle Exponentiation in Pseudoco

- Seite 47 und 48: Existenz multiplikativer Inverser S

- Seite 49 und 50: Euler’sche ϕ -Funktion Definitio

- Seite 51 und 52: Folgerungen aus dem Satz von Euler

- Seite 53 und 54: Schnellere Inversenberechnung: Eukl

- Seite 55 und 56: Erweiterung zur Berechnung des Inve

Grundbegriffe<br />

Klartext: die zu verschlüsselnde Nachricht/Daten<br />

Chiffretext: die verschlüsselten Daten<br />

Chiffrieren: Anwendung eines Verschlüsselungsverfahrens<br />

Dechiffrieren: Anwendung eines Entschlüsselungsverfahrens<br />

Schlüssel:<br />

Informationsträger für die Ver-/Entschlüsselung<br />

kontrolliert die Ver-/Entschlüsselung<br />

chiffrieren<br />

Sender<br />

Klartext Schlüssel Chiffretext<br />

Empfänger<br />

dechiffrieren<br />

S. Ransom + J. Koslowski: Grundlagen der Sicherheit in Netzen und verteilten Systemen