Wie sind Trojaner aufgebaut?

Wie sind Trojaner aufgebaut?

Wie sind Trojaner aufgebaut?

Erfolgreiche ePaper selbst erstellen

Machen Sie aus Ihren PDF Publikationen ein blätterbares Flipbook mit unserer einzigartigen Google optimierten e-Paper Software.

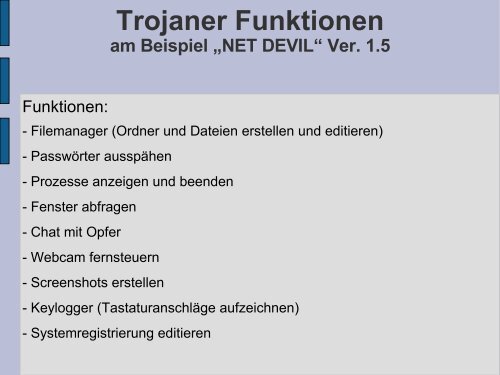

Funktionen:<br />

<strong>Trojaner</strong> Funktionen<br />

am Beispiel „NET DEVIL“ Ver. 1.5<br />

- Filemanager (Ordner und Dateien erstellen und editieren)<br />

- Passwörter ausspähen<br />

- Prozesse anzeigen und beenden<br />

- Fenster abfragen<br />

- Chat mit Opfer<br />

- Webcam fernsteuern<br />

- Screenshots erstellen<br />

- Keylogger (Tastaturanschläge aufzeichnen)<br />

- Systemregistrierung editieren