Einsatzmöglichkeiten kryptographischer Methoden zur Signatur und ...

Einsatzmöglichkeiten kryptographischer Methoden zur Signatur und ... Einsatzmöglichkeiten kryptographischer Methoden zur Signatur und ...

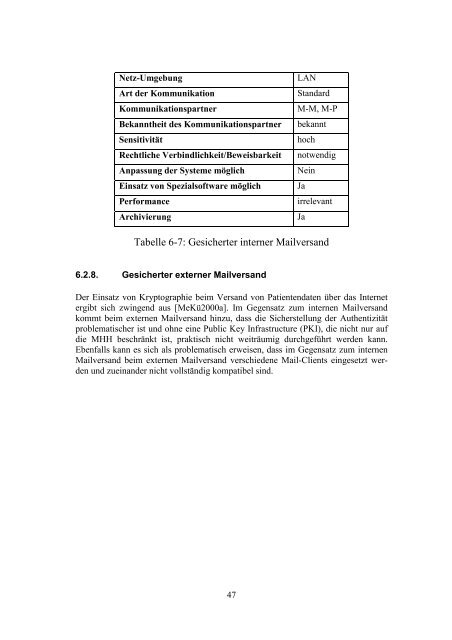

Netz-Umgebung Art der Kommunikation Kommunikationspartner Bekanntheit des Kommunikationspartner Sensitivität Rechtliche Verbindlichkeit/Beweisbarkeit Anpassung der Systeme möglich Einsatz von Spezialsoftware möglich Performance Archivierung LAN Standard M-M, M-P bekannt hoch notwendig Nein Ja irrelevant Ja Tabelle 6-7: Gesicherter interner Mailversand 6.2.8. Gesicherter externer Mailversand Der Einsatz von Kryptographie beim Versand von Patientendaten über das Internet ergibt sich zwingend aus [MeKü2000a]. Im Gegensatz zum internen Mailversand kommt beim externen Mailversand hinzu, dass die Sicherstellung der Authentizität problematischer ist und ohne eine Public Key Infrastructure (PKI), die nicht nur auf die MHH beschränkt ist, praktisch nicht weiträumig durchgeführt werden kann. Ebenfalls kann es sich als problematisch erweisen, dass im Gegensatz zum internen Mailversand beim externen Mailversand verschiedene Mail-Clients eingesetzt werden und zueinander nicht vollständig kompatibel sind. 47

Netz-Umgebung Art der Kommunikation Kommunikationspartner Bekanntheit des Kommunikationspartner Sensitivität Rechtliche Verbindlichkeit/Beweisbarkeit: Anpassung der Systeme möglich Einsatz von Spezialsoftware möglich Performance Archivierung Internet Standard M-M, M-P unbekannt hoch notwendig Nein Nein irrelevant Ja Tabelle 6-8: Gesicherter externer Mailversand 48

- Seite 7 und 8: Tabellenverzeichnis Tabelle 4-1: Em

- Seite 9 und 10: Firewall Fingerabdruck Fingerprint

- Seite 11 und 12: Switch Symmetrische Verschlüsselun

- Seite 13 und 14: und 4 (Einsatzmöglichkeiten krypto

- Seite 15 und 16: (3) Den im Absatz 1 Genannten stehe

- Seite 17 und 18: 3. Rechtlicher Rahmen der Kryptogra

- Seite 19 und 20: 4. Einsatzmöglichkeiten kryptograp

- Seite 21 und 22: 4.1.2. Asymmetrische Verschlüsselu

- Seite 23 und 24: symmetrisch [Bit] asymmetrisch [Bit

- Seite 25 und 26: der Authentizität der öffentliche

- Seite 27 und 28: Rahmenbedingungen: • Dave (die DF

- Seite 29 und 30: 4.5. Schlüsselverlust Ein Problem

- Seite 31 und 32: • Ist eine Verschlüsselung notwe

- Seite 33 und 34: 5. Verwendete Algorithmen Im Folgen

- Seite 35 und 36: Definition 5: Die Eulersche Funktio

- Seite 37 und 38: Galois-Felder und Polynome in Körp

- Seite 39 und 40: 128 192 Im Folgenden sei M die 128,

- Seite 42 und 43: N b Z1 Z2 Z3 4 (128 Bit) 1 2 3 6 (1

- Seite 44 und 45: Für den Fall, dass die Blocklänge

- Seite 46 und 47: Wenn nun Bob eine Nachricht M an Al

- Seite 48 und 49: 6. Ausgewählte Kommunikationsproze

- Seite 50 und 51: Merkmale der Kommunikationspartner:

- Seite 52 und 53: Merkmale der Performance: • Die P

- Seite 54 und 55: Netz-Umgebung Art der Kommunikation

- Seite 56 und 57: en Zugriff auf solch sensible Daten

- Seite 60 und 61: 7. Soll-Modell 7.1. Vorbemerkungen

- Seite 62 und 63: Client Server Anpassung der Applika

- Seite 64 und 65: selung 192 bzw. 256 Bit und für di

- Seite 66 und 67: Gruppe Parameter Verschlüsselung A

- Seite 68 und 69: 7.2.2. Firewall-Firewall VPN-Tunnel

- Seite 70 und 71: 7.2.4. Direkter Tunnel zwischen Ser

- Seite 72 und 73: 7.2.6. Web-Client-Zertifikate Abbil

- Seite 74 und 75: 7.2.8. E-Mail Add-On Abbildung 7-10

- Seite 76 und 77: schen den Firewalls auf beiden Seit

- Seite 78 und 79: lung von Mails setzt ein funktionie

- Seite 80 und 81: sich über das Internet in die MHH

- Seite 82 und 83: 8.2. Auswahl der CA-Software Im Fol

- Seite 84 und 85: 8.3.2. Firewall-Firewall VPN-Tunnel

- Seite 86 und 87: Wie in der Zielvorstellung bereits

- Seite 88 und 89: 8.3.6. Web-Client-Zertifikate Abbil

- Seite 90 und 91: 8.3.8. E-Mail Add-On Abbildung 8-9:

- Seite 92 und 93: Cisco-Routern ist es beispielsweise

- Seite 94 und 95: 8.4.7. Gesicherter interner Mailver

- Seite 96 und 97: Verlust des Schlüssels zugegriffen

- Seite 98 und 99: auf SUN SPARC Hardware bzw. unter W

- Seite 100 und 101: [IBMT2000] [iX2002-03] Fraunhofer I

- Seite 102: Danksagung „Gut Ding will Weile h

Netz-Umgebung<br />

Art der Kommunikation<br />

Kommunikationspartner<br />

Bekanntheit des Kommunikationspartner<br />

Sensitivität<br />

Rechtliche Verbindlichkeit/Beweisbarkeit<br />

Anpassung der Systeme möglich<br />

Einsatz von Spezialsoftware möglich<br />

Performance<br />

Archivierung<br />

LAN<br />

Standard<br />

M-M, M-P<br />

bekannt<br />

hoch<br />

notwendig<br />

Nein<br />

Ja<br />

irrelevant<br />

Ja<br />

Tabelle 6-7: Gesicherter interner Mailversand<br />

6.2.8. Gesicherter externer Mailversand<br />

Der Einsatz von Kryptographie beim Versand von Patientendaten über das Internet<br />

ergibt sich zwingend aus [MeKü2000a]. Im Gegensatz zum internen Mailversand<br />

kommt beim externen Mailversand hinzu, dass die Sicherstellung der Authentizität<br />

problematischer ist <strong>und</strong> ohne eine Public Key Infrastructure (PKI), die nicht nur auf<br />

die MHH beschränkt ist, praktisch nicht weiträumig durchgeführt werden kann.<br />

Ebenfalls kann es sich als problematisch erweisen, dass im Gegensatz zum internen<br />

Mailversand beim externen Mailversand verschiedene Mail-Clients eingesetzt werden<br />

<strong>und</strong> zueinander nicht vollständig kompatibel sind.<br />

47