Einsatzmöglichkeiten kryptographischer Methoden zur Signatur und ...

Einsatzmöglichkeiten kryptographischer Methoden zur Signatur und ... Einsatzmöglichkeiten kryptographischer Methoden zur Signatur und ...

Netz-Umgebung Art der Kommunikation Kommunikationspartner Bekanntheit des Kommunikationspartner Sensitivität Rechtliche Verbindlichkeit/Beweisbarkeit Anpassung der Systeme möglich Einsatz von Spezialsoftware möglich Performance Archivierung Corporate LAN Transparent M-M, M-P, P-P bekannt hoch irrelevant nicht relevant nicht relevant relevant Nein Tabelle 6-2: Direktgeschaltete Verbindung zu einer anderen Klinik 6.2.3. Internetverbindung zu einem anderen Krankenhaus Im Zuge einer engen Zusammenarbeit mit anderen weit entfernten Kliniken kann es wünschenswert sein, eine (durch einen Firewall gesicherte) Verbindung über das Internet (bzw. GWIN) aufzubauen, über die beispielsweise Zugriffe auf Radiologische Systeme geboten werden, welche eine hohe Bandbreite erfordern. Ebenso wie bei der direkten Verbindung zu einer Außenstelle ist hier die Verschlüsselung der Leitung über das Internet wichtig. Anwendungen werden hier nicht gesondert betrachtet. Die Übermittlung von Behandlungsdaten an die Krankenkassen gemäß Gesundheitsstrukturgesetz ([MDJP1998]) könnte anstatt über ISDN-Verbindungen über einen solchen VPN-Tunnel erfolgen. Netz-Umgebung Art der Kommunikation Kommunikationspartner Bekanntheit des Kommunikationspartner Sensitivität Rechtliche Verbindlichkeit/Beweisbarkeit Anpassung der Systeme möglich Einsatz von Spezialsoftware möglich Performance Archivierung Internet Transparent M-M, M-P, P-P unbekannt hoch irrelevant nicht relevant nicht relevant relevant Nein Tabelle 6-3: Internetverbindung zu einem anderen Krankenhaus 43

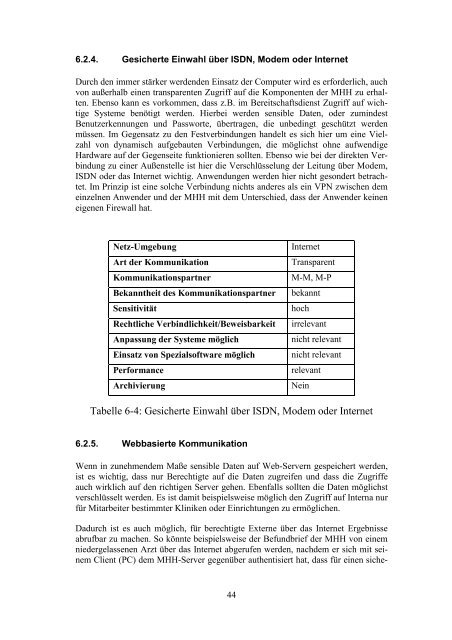

6.2.4. Gesicherte Einwahl über ISDN, Modem oder Internet Durch den immer stärker werdenden Einsatz der Computer wird es erforderlich, auch von außerhalb einen transparenten Zugriff auf die Komponenten der MHH zu erhalten. Ebenso kann es vorkommen, dass z.B. im Bereitschaftsdienst Zugriff auf wichtige Systeme benötigt werden. Hierbei werden sensible Daten, oder zumindest Benutzerkennungen und Passworte, übertragen, die unbedingt geschützt werden müssen. Im Gegensatz zu den Festverbindungen handelt es sich hier um eine Vielzahl von dynamisch aufgebauten Verbindungen, die möglichst ohne aufwendige Hardware auf der Gegenseite funktionieren sollten. Ebenso wie bei der direkten Verbindung zu einer Außenstelle ist hier die Verschlüsselung der Leitung über Modem, ISDN oder das Internet wichtig. Anwendungen werden hier nicht gesondert betrachtet. Im Prinzip ist eine solche Verbindung nichts anderes als ein VPN zwischen dem einzelnen Anwender und der MHH mit dem Unterschied, dass der Anwender keinen eigenen Firewall hat. Netz-Umgebung Art der Kommunikation Kommunikationspartner Bekanntheit des Kommunikationspartner Sensitivität Rechtliche Verbindlichkeit/Beweisbarkeit Anpassung der Systeme möglich Einsatz von Spezialsoftware möglich Performance Archivierung Internet Transparent M-M, M-P bekannt hoch irrelevant nicht relevant nicht relevant relevant Nein Tabelle 6-4: Gesicherte Einwahl über ISDN, Modem oder Internet 6.2.5. Webbasierte Kommunikation Wenn in zunehmendem Maße sensible Daten auf Web-Servern gespeichert werden, ist es wichtig, dass nur Berechtigte auf die Daten zugreifen und dass die Zugriffe auch wirklich auf den richtigen Server gehen. Ebenfalls sollten die Daten möglichst verschlüsselt werden. Es ist damit beispielsweise möglich den Zugriff auf Interna nur für Mitarbeiter bestimmter Kliniken oder Einrichtungen zu ermöglichen. Dadurch ist es auch möglich, für berechtigte Externe über das Internet Ergebnisse abrufbar zu machen. So könnte beispielsweise der Befundbrief der MHH von einem niedergelassenen Arzt über das Internet abgerufen werden, nachdem er sich mit seinem Client (PC) dem MHH-Server gegenüber authentisiert hat, dass für einen siche- 44

- Seite 3 und 4: Inhalt Abbildungsverzeichnis.......

- Seite 5 und 6: 8.4. Umsetzung.....................

- Seite 7 und 8: Tabellenverzeichnis Tabelle 4-1: Em

- Seite 9 und 10: Firewall Fingerabdruck Fingerprint

- Seite 11 und 12: Switch Symmetrische Verschlüsselun

- Seite 13 und 14: und 4 (Einsatzmöglichkeiten krypto

- Seite 15 und 16: (3) Den im Absatz 1 Genannten stehe

- Seite 17 und 18: 3. Rechtlicher Rahmen der Kryptogra

- Seite 19 und 20: 4. Einsatzmöglichkeiten kryptograp

- Seite 21 und 22: 4.1.2. Asymmetrische Verschlüsselu

- Seite 23 und 24: symmetrisch [Bit] asymmetrisch [Bit

- Seite 25 und 26: der Authentizität der öffentliche

- Seite 27 und 28: Rahmenbedingungen: • Dave (die DF

- Seite 29 und 30: 4.5. Schlüsselverlust Ein Problem

- Seite 31 und 32: • Ist eine Verschlüsselung notwe

- Seite 33 und 34: 5. Verwendete Algorithmen Im Folgen

- Seite 35 und 36: Definition 5: Die Eulersche Funktio

- Seite 37 und 38: Galois-Felder und Polynome in Körp

- Seite 39 und 40: 128 192 Im Folgenden sei M die 128,

- Seite 42 und 43: N b Z1 Z2 Z3 4 (128 Bit) 1 2 3 6 (1

- Seite 44 und 45: Für den Fall, dass die Blocklänge

- Seite 46 und 47: Wenn nun Bob eine Nachricht M an Al

- Seite 48 und 49: 6. Ausgewählte Kommunikationsproze

- Seite 50 und 51: Merkmale der Kommunikationspartner:

- Seite 52 und 53: Merkmale der Performance: • Die P

- Seite 56 und 57: en Zugriff auf solch sensible Daten

- Seite 58 und 59: Netz-Umgebung Art der Kommunikation

- Seite 60 und 61: 7. Soll-Modell 7.1. Vorbemerkungen

- Seite 62 und 63: Client Server Anpassung der Applika

- Seite 64 und 65: selung 192 bzw. 256 Bit und für di

- Seite 66 und 67: Gruppe Parameter Verschlüsselung A

- Seite 68 und 69: 7.2.2. Firewall-Firewall VPN-Tunnel

- Seite 70 und 71: 7.2.4. Direkter Tunnel zwischen Ser

- Seite 72 und 73: 7.2.6. Web-Client-Zertifikate Abbil

- Seite 74 und 75: 7.2.8. E-Mail Add-On Abbildung 7-10

- Seite 76 und 77: schen den Firewalls auf beiden Seit

- Seite 78 und 79: lung von Mails setzt ein funktionie

- Seite 80 und 81: sich über das Internet in die MHH

- Seite 82 und 83: 8.2. Auswahl der CA-Software Im Fol

- Seite 84 und 85: 8.3.2. Firewall-Firewall VPN-Tunnel

- Seite 86 und 87: Wie in der Zielvorstellung bereits

- Seite 88 und 89: 8.3.6. Web-Client-Zertifikate Abbil

- Seite 90 und 91: 8.3.8. E-Mail Add-On Abbildung 8-9:

- Seite 92 und 93: Cisco-Routern ist es beispielsweise

- Seite 94 und 95: 8.4.7. Gesicherter interner Mailver

- Seite 96 und 97: Verlust des Schlüssels zugegriffen

- Seite 98 und 99: auf SUN SPARC Hardware bzw. unter W

- Seite 100 und 101: [IBMT2000] [iX2002-03] Fraunhofer I

- Seite 102: Danksagung „Gut Ding will Weile h

6.2.4. Gesicherte Einwahl über ISDN, Modem oder Internet<br />

Durch den immer stärker werdenden Einsatz der Computer wird es erforderlich, auch<br />

von außerhalb einen transparenten Zugriff auf die Komponenten der MHH zu erhalten.<br />

Ebenso kann es vorkommen, dass z.B. im Bereitschaftsdienst Zugriff auf wichtige<br />

Systeme benötigt werden. Hierbei werden sensible Daten, oder zumindest<br />

Benutzerkennungen <strong>und</strong> Passworte, übertragen, die unbedingt geschützt werden<br />

müssen. Im Gegensatz zu den Festverbindungen handelt es sich hier um eine Vielzahl<br />

von dynamisch aufgebauten Verbindungen, die möglichst ohne aufwendige<br />

Hardware auf der Gegenseite funktionieren sollten. Ebenso wie bei der direkten Verbindung<br />

zu einer Außenstelle ist hier die Verschlüsselung der Leitung über Modem,<br />

ISDN oder das Internet wichtig. Anwendungen werden hier nicht gesondert betrachtet.<br />

Im Prinzip ist eine solche Verbindung nichts anderes als ein VPN zwischen dem<br />

einzelnen Anwender <strong>und</strong> der MHH mit dem Unterschied, dass der Anwender keinen<br />

eigenen Firewall hat.<br />

Netz-Umgebung<br />

Art der Kommunikation<br />

Kommunikationspartner<br />

Bekanntheit des Kommunikationspartner<br />

Sensitivität<br />

Rechtliche Verbindlichkeit/Beweisbarkeit<br />

Anpassung der Systeme möglich<br />

Einsatz von Spezialsoftware möglich<br />

Performance<br />

Archivierung<br />

Internet<br />

Transparent<br />

M-M, M-P<br />

bekannt<br />

hoch<br />

irrelevant<br />

nicht relevant<br />

nicht relevant<br />

relevant<br />

Nein<br />

Tabelle 6-4: Gesicherte Einwahl über ISDN, Modem oder Internet<br />

6.2.5. Webbasierte Kommunikation<br />

Wenn in zunehmendem Maße sensible Daten auf Web-Servern gespeichert werden,<br />

ist es wichtig, dass nur Berechtigte auf die Daten zugreifen <strong>und</strong> dass die Zugriffe<br />

auch wirklich auf den richtigen Server gehen. Ebenfalls sollten die Daten möglichst<br />

verschlüsselt werden. Es ist damit beispielsweise möglich den Zugriff auf Interna nur<br />

für Mitarbeiter bestimmter Kliniken oder Einrichtungen zu ermöglichen.<br />

Dadurch ist es auch möglich, für berechtigte Externe über das Internet Ergebnisse<br />

abrufbar zu machen. So könnte beispielsweise der Bef<strong>und</strong>brief der MHH von einem<br />

niedergelassenen Arzt über das Internet abgerufen werden, nachdem er sich mit seinem<br />

Client (PC) dem MHH-Server gegenüber authentisiert hat, dass für einen siche-<br />

44