Ablauf- und Schemabeschreibung_OSTC_V2.51 - bei der ITSG GmbH

Ablauf- und Schemabeschreibung_OSTC_V2.51 - bei der ITSG GmbH Ablauf- und Schemabeschreibung_OSTC_V2.51 - bei der ITSG GmbH

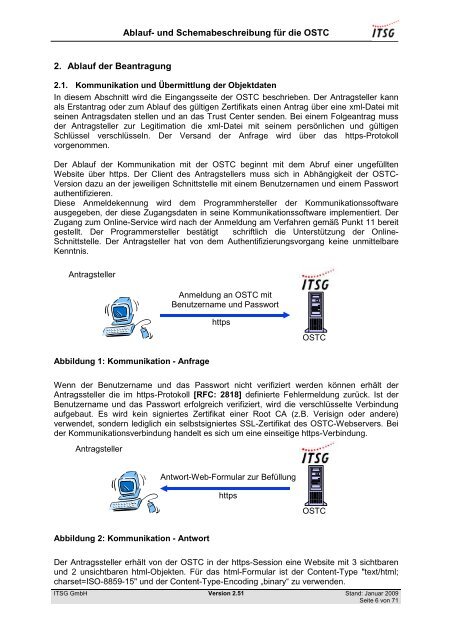

2. Ablauf der Beantragung Ablauf- und Schemabeschreibung für die OSTC 2.1. Kommunikation und Übermittlung der Objektdaten In diesem Abschnitt wird die Eingangsseite der OSTC beschrieben. Der Antragsteller kann als Erstantrag oder zum Ablauf des gültigen Zertifikats einen Antrag über eine xml-Datei mit seinen Antragsdaten stellen und an das Trust Center senden. Bei einem Folgeantrag muss der Antragsteller zur Legitimation die xml-Datei mit seinem persönlichen und gültigen Schlüssel verschlüsseln. Der Versand der Anfrage wird über das https-Protokoll vorgenommen. Der Ablauf der Kommunikation mit der OSTC beginnt mit dem Abruf einer ungefüllten Website über https. Der Client des Antragstellers muss sich in Abhängigkeit der OSTC- Version dazu an der jeweiligen Schnittstelle mit einem Benutzernamen und einem Passwort authentifizieren. Diese Anmeldekennung wird dem Programmhersteller der Kommunikationssoftware ausgegeben, der diese Zugangsdaten in seine Kommunikationssoftware implementiert. Der Zugang zum Online-Service wird nach der Anmeldung am Verfahren gemäß Punkt 11 bereit gestellt. Der Programmersteller bestätigt schriftlich die Unterstützung der Online- Schnittstelle. Der Antragsteller hat von dem Authentifizierungsvorgang keine unmittelbare Kenntnis. Antragsteller Abbildung 1: Kommunikation - Anfrage Wenn der Benutzername und das Passwort nicht verifiziert werden können erhält der Antragssteller die im https-Protokoll [RFC: 2818] definierte Fehlermeldung zurück. Ist der Benutzername und das Passwort erfolgreich verifiziert, wird die verschlüsselte Verbindung aufgebaut. Es wird kein signiertes Zertifikat einer Root CA (z.B. Verisign oder andere) verwendet, sondern lediglich ein selbstsigniertes SSL-Zertifikat des OSTC-Webservers. Bei der Kommunikationsverbindung handelt es sich um eine einseitige https-Verbindung. Antragsteller Abbildung 2: Kommunikation - Antwort Anmeldung an OSTC mit Benutzername und Passwort https Antwort-Web-Formular zur Befüllung https Der Antragssteller erhält von der OSTC in der https-Session eine Website mit 3 sichtbaren und 2 unsichtbaren html-Objekten. Für das html-Formular ist der Content-Type "text/html; charset=ISO-8859-15" und der Content-Type-Encoding „binary“ zu verwenden. ITSG GmbH Version 2.51 OSTC OSTC Stand: Januar 2009 Seite 6 von 71

Ablauf- und Schemabeschreibung für die OSTC Das erste sichtbare html-Objekt enthält stets die OSTC-Versionsnummer, diese wird vom Trust Center befüllt und muss vom Client ausgewertet werden. Die Antragsdaten für einen Erst- oder Folgeantrag werden in einer xml-Datei zusammengefasst. Zur Zuordnung des xml-Dokuments soll folgender Dateiname verwendet werden: BNxxxxxxxx_DDMMYYYY.xml x = BN-Nr. DDMMYYYY = Datum (Tag/Monat/Jahr) IKxxxxxxxxxx DDMMYYYY.xml x = IK-Nr. Der Dateinamen und Inhalt der p10-Requestdatei ist gemäß den üblichen Antragsanforderungen des Trust Centers anzugeben. Das Datenformat der xml-Datei wird über das xml-Schema nachfolgend beschrieben. Zur Legitimation bei Folgeanträgen wird die befüllte xml-Datei vom Antragsteller signiert und verschlüsselt. Dieser Vorgang wird von der jeweiligen Kommunikationssoftware gemäß dem bestehenden Verfahren im Datenaustausch in der GKV durchgeführt. Somit ist eine einheitliche und erprobte Abwicklung gewährleistet. Die zu verwendenden öffentlichen Schlüssel für die Verschlüsselung der xml-Datei bei Folgeanträgen werden in den öffentlichen Annahmelisten bereit gestellt. Das Trust Center verwendet für die OSTC folgende IK- bzw. Betriebsnummer: Verfahren BN / IK Kassenart Name Arbeitgeber BN 17046976 ITSG ITSG GmbH Trust Center Leistungserbringer IK 660640162 ITSG ITSG GmbH Trust Center Antragsteller Verschlüsselte XML-Datei und PKCS-Requestdatei https Diese verschlüsselte Datei wird im zweiten sichtbaren html-Objekt vom Client zum Datei- Upload in die html-Seite gespeichert. Für das html-Objekt "xml-Datei" ist der Content-Type "text/xml" bei einem Erstantrag (unverschlüsselt) bzw. "application/octet-stream" bei einem Folgeantrag (verschlüsselt) zu verwenden. Die p10-Requestdatei wird unverschlüsselt in das dritte sichtbare html-Objekt ebenfalls zum Datei-Upload gespeichert. Für das html-Objekt "p10-Datei" ist der Content-Type "application/pkcs10". Die beiden unsichtbaren (hidden) html-Objekte MAX_FILE_SIZE_XML und MAX_FILE_SIZE_P10 sind auf den Wert 4000 festgelegt. Die Kommunikationssoftware übergibt die befüllte html-Seite zur Prüfung und Weiterverarbeitung an die OSTC zurück. Die Prüfung der Daten erfolgt synchron, da die Client-Anwendung auf eine Rückmeldung wartet. Abbildung 3: Kommunikation – Übermittlung der Objektdaten 2.2. Quittierung des Antrags Jeder Antrag, der durch die OSTC erfolgreich angenommen wird, erhält von der OSTC eine Quittung. Die Quittung ist ebenfalls ein xml-Dokument, die im zweiten sichtbaren html-Objekt ITSG GmbH Version 2.51 OSTC Stand: Januar 2009 Seite 7 von 71

- Seite 1 und 2: Ablauf- und Schemabeschreibung für

- Seite 3 und 4: Ablauf- und Schemabeschreibung für

- Seite 5: 1. Zweck des Dokumentes Ablauf- und

- Seite 9 und 10: Ablauf- und Schemabeschreibung für

- Seite 11 und 12: element OSTCAntrag diagram properti

- Seite 13 und 14: Ablauf- und Schemabeschreibung für

- Seite 15 und 16: diagram properties Ablauf- und Sche

- Seite 17 und 18: Ablauf- und Schemabeschreibung für

- Seite 19 und 20: diagram properties Ablauf- und Sche

- Seite 21 und 22: Ablauf- und Schemabeschreibung für

- Seite 23 und 24: properties facets Ablauf- und Schem

- Seite 25 und 26: element OSTCAntrag/Antragsinfo diag

- Seite 27 und 28: Ablauf- und Schemabeschreibung für

- Seite 29 und 30: Ablauf- und Schemabeschreibung für

- Seite 31 und 32: Ablauf- und Schemabeschreibung für

- Seite 33 und 34: Ablauf- und Schemabeschreibung für

- Seite 35 und 36: properties type sType_an_40 facets

- Seite 37 und 38: Ablauf- und Schemabeschreibung für

- Seite 39 und 40: used by Ablauf- und Schemabeschreib

- Seite 41 und 42: 5. Systemprüfung Ablauf- und Schem

- Seite 43 und 44: Ablauf- und Schemabeschreibung für

- Seite 45 und 46: 6.5. Element Firma 6.5.1. Syntax Pr

- Seite 47 und 48: 6.9. Element Strasse 6.9.1. Syntax

- Seite 49 und 50: 6.16. Element Email 6.16.1. Syntax

- Seite 51 und 52: Ablauf- und Schemabeschreibung für

- Seite 53 und 54: 6.26. Element RE_Straße 6.26.1. Sy

- Seite 55 und 56: 6.34. Element Dakota_Lizenz 6.34.1.

2. <strong>Ablauf</strong> <strong>der</strong> Beantragung<br />

<strong>Ablauf</strong>- <strong>und</strong> <strong>Schemabeschreibung</strong> für die <strong>OSTC</strong><br />

2.1. Kommunikation <strong>und</strong> Übermittlung <strong>der</strong> Objektdaten<br />

In diesem Abschnitt wird die Eingangsseite <strong>der</strong> <strong>OSTC</strong> beschrieben. Der Antragsteller kann<br />

als Erstantrag o<strong>der</strong> zum <strong>Ablauf</strong> des gültigen Zertifikats einen Antrag über eine xml-Datei mit<br />

seinen Antragsdaten stellen <strong>und</strong> an das Trust Center senden. Bei einem Folgeantrag muss<br />

<strong>der</strong> Antragsteller zur Legitimation die xml-Datei mit seinem persönlichen <strong>und</strong> gültigen<br />

Schlüssel verschlüsseln. Der Versand <strong>der</strong> Anfrage wird über das https-Protokoll<br />

vorgenommen.<br />

Der <strong>Ablauf</strong> <strong>der</strong> Kommunikation mit <strong>der</strong> <strong>OSTC</strong> beginnt mit dem Abruf einer ungefüllten<br />

Website über https. Der Client des Antragstellers muss sich in Abhängigkeit <strong>der</strong> <strong>OSTC</strong>-<br />

Version dazu an <strong>der</strong> jeweiligen Schnittstelle mit einem Benutzernamen <strong>und</strong> einem Passwort<br />

authentifizieren.<br />

Diese Anmeldekennung wird dem Programmhersteller <strong>der</strong> Kommunikationssoftware<br />

ausgegeben, <strong>der</strong> diese Zugangsdaten in seine Kommunikationssoftware implementiert. Der<br />

Zugang zum Online-Service wird nach <strong>der</strong> Anmeldung am Verfahren gemäß Punkt 11 bereit<br />

gestellt. Der Programmersteller bestätigt schriftlich die Unterstützung <strong>der</strong> Online-<br />

Schnittstelle. Der Antragsteller hat von dem Authentifizierungsvorgang keine unmittelbare<br />

Kenntnis.<br />

Antragsteller<br />

Abbildung 1: Kommunikation - Anfrage<br />

Wenn <strong>der</strong> Benutzername <strong>und</strong> das Passwort nicht verifiziert werden können erhält <strong>der</strong><br />

Antragssteller die im https-Protokoll [RFC: 2818] definierte Fehlermeldung zurück. Ist <strong>der</strong><br />

Benutzername <strong>und</strong> das Passwort erfolgreich verifiziert, wird die verschlüsselte Verbindung<br />

aufgebaut. Es wird kein signiertes Zertifikat einer Root CA (z.B. Verisign o<strong>der</strong> an<strong>der</strong>e)<br />

verwendet, son<strong>der</strong>n lediglich ein selbstsigniertes SSL-Zertifikat des <strong>OSTC</strong>-Webservers. Bei<br />

<strong>der</strong> Kommunikationsverbindung handelt es sich um eine einseitige https-Verbindung.<br />

Antragsteller<br />

Abbildung 2: Kommunikation - Antwort<br />

Anmeldung an <strong>OSTC</strong> mit<br />

Benutzername <strong>und</strong> Passwort<br />

https<br />

Antwort-Web-Formular zur Befüllung<br />

https<br />

Der Antragssteller erhält von <strong>der</strong> <strong>OSTC</strong> in <strong>der</strong> https-Session eine Website mit 3 sichtbaren<br />

<strong>und</strong> 2 unsichtbaren html-Objekten. Für das html-Formular ist <strong>der</strong> Content-Type "text/html;<br />

charset=ISO-8859-15" <strong>und</strong> <strong>der</strong> Content-Type-Encoding „binary“ zu verwenden.<br />

<strong>ITSG</strong> <strong>GmbH</strong> Version 2.51<br />

<strong>OSTC</strong><br />

<strong>OSTC</strong><br />

Stand: Januar 2009<br />

Seite 6 von 71