TR 03126-4 - Bundesamt für Sicherheit in der Informationstechnik ...

TR 03126-4 - Bundesamt für Sicherheit in der Informationstechnik ...

TR 03126-4 - Bundesamt für Sicherheit in der Informationstechnik ...

Erfolgreiche ePaper selbst erstellen

Machen Sie aus Ihren PDF Publikationen ein blätterbares Flipbook mit unserer einzigartigen Google optimierten e-Paper Software.

<strong>TR</strong> <strong>03126</strong>-4: E<strong>in</strong>satzgebiet „Handelslogistik“<br />

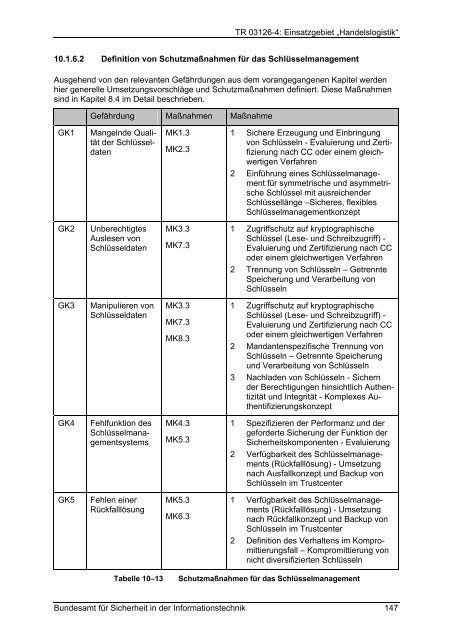

10.1.6.2 Def<strong>in</strong>ition von Schutzmaßnahmen <strong>für</strong> das Schlüsselmanagement<br />

Ausgehend von den relevanten Gefährdungen aus dem vorangegangenen Kapitel werden<br />

hier generelle Umsetzungsvorschläge und Schutzmaßnahmen def<strong>in</strong>iert. Diese Maßnahmen<br />

s<strong>in</strong>d <strong>in</strong> Kapitel 8.4 im Detail beschrieben.<br />

Gefährdung Maßnahmen Maßnahme<br />

GK1 Mangelnde Qualität<br />

<strong>der</strong> Schlüsseldaten<br />

GK2 Unberechtigtes<br />

Auslesen von<br />

Schlüsseldaten<br />

GK3 Manipulieren von<br />

Schlüsseldaten<br />

GK4 Fehlfunktion des<br />

Schlüsselmanagementsystems<br />

GK5 Fehlen e<strong>in</strong>er<br />

Rückfalllösung<br />

MK1.3<br />

MK2.3<br />

MK3.3<br />

MK7.3<br />

MK3.3<br />

MK7.3<br />

MK8.3<br />

MK4.3<br />

MK5.3<br />

MK5.3<br />

MK6.3<br />

1 Sichere Erzeugung und E<strong>in</strong>br<strong>in</strong>gung<br />

von Schlüsseln - Evaluierung und Zertifizierung<br />

nach CC o<strong>der</strong> e<strong>in</strong>em gleichwertigen<br />

Verfahren<br />

2 E<strong>in</strong>führung e<strong>in</strong>es Schlüsselmanagement<br />

<strong>für</strong> symmetrische und asymmetrische<br />

Schlüssel mit ausreichen<strong>der</strong><br />

Schlüssellänge –Sicheres, flexibles<br />

Schlüsselmanagementkonzept<br />

1 Zugriffschutz auf kryptographische<br />

Schlüssel (Lese- und Schreibzugriff) -<br />

Evaluierung und Zertifizierung nach CC<br />

o<strong>der</strong> e<strong>in</strong>em gleichwertigen Verfahren<br />

2 Trennung von Schlüsseln – Getrennte<br />

Speicherung und Verarbeitung von<br />

Schlüsseln<br />

1 Zugriffschutz auf kryptographische<br />

Schlüssel (Lese- und Schreibzugriff) -<br />

Evaluierung und Zertifizierung nach CC<br />

o<strong>der</strong> e<strong>in</strong>em gleichwertigen Verfahren<br />

2 Mandantenspezifische Trennung von<br />

Schlüsseln – Getrennte Speicherung<br />

und Verarbeitung von Schlüsseln<br />

3 Nachladen von Schlüsseln - Sichern<br />

<strong>der</strong> Berechtigungen h<strong>in</strong>sichtlich Authentizität<br />

und Integrität - Komplexes Authentifizierungskonzept<br />

1 Spezifizieren <strong>der</strong> Performanz und <strong>der</strong><br />

gefor<strong>der</strong>te Sicherung <strong>der</strong> Funktion <strong>der</strong><br />

<strong>Sicherheit</strong>skomponenten - Evaluierung<br />

2 Verfügbarkeit des Schlüsselmanagements<br />

(Rückfalllösung) - Umsetzung<br />

nach Ausfallkonzept und Backup von<br />

Schlüsseln im Trustcenter<br />

1 Verfügbarkeit des Schlüsselmanagements<br />

(Rückfalllösung) - Umsetzung<br />

nach Rückfallkonzept und Backup von<br />

Schlüsseln im Trustcenter<br />

2 Def<strong>in</strong>ition des Verhaltens im Kompromittierungsfall<br />

– Kompromittierung von<br />

nicht diversifizierten Schlüsseln<br />

Tabelle 10–13 Schutzmaßnahmen <strong>für</strong> das Schlüsselmanagement<br />

<strong>Bundesamt</strong> <strong>für</strong> <strong>Sicherheit</strong> <strong>in</strong> <strong>der</strong> <strong>Informationstechnik</strong> 147

![[ST] System z10 EC LPAR Security Target V7.7.2 20081023 PU-205](https://img.yumpu.com/16227170/1/184x260/st-system-z10-ec-lpar-security-target-v772-20081023-pu-205.jpg?quality=85)