TR 03126-4 - Bundesamt für Sicherheit in der Informationstechnik ...

TR 03126-4 - Bundesamt für Sicherheit in der Informationstechnik ...

TR 03126-4 - Bundesamt für Sicherheit in der Informationstechnik ...

Erfolgreiche ePaper selbst erstellen

Machen Sie aus Ihren PDF Publikationen ein blätterbares Flipbook mit unserer einzigartigen Google optimierten e-Paper Software.

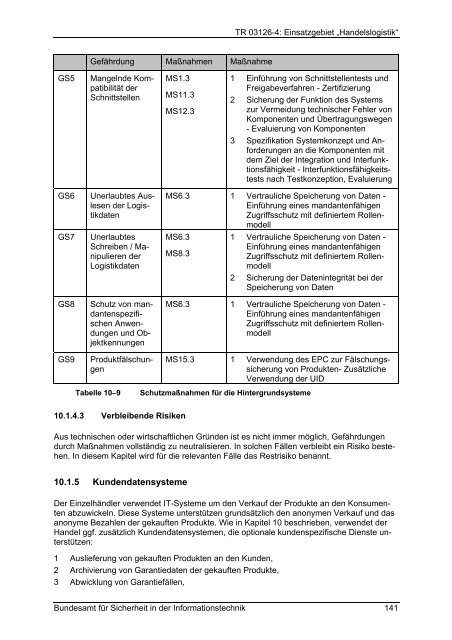

Gefährdung Maßnahmen Maßnahme<br />

GS5 Mangelnde Kompatibilität<br />

<strong>der</strong><br />

Schnittstellen<br />

GS6 Unerlaubtes Auslesen<br />

<strong>der</strong> Logistikdaten<br />

GS7 Unerlaubtes<br />

Schreiben / Manipulieren<br />

<strong>der</strong><br />

Logistikdaten<br />

GS8 Schutz von mandantenspezifischenAnwendungen<br />

und Objektkennungen<br />

GS9 Produktfälschungen<br />

MS1.3<br />

MS11.3<br />

MS12.3<br />

<strong>TR</strong> <strong>03126</strong>-4: E<strong>in</strong>satzgebiet „Handelslogistik“<br />

1 E<strong>in</strong>führung von Schnittstellentests und<br />

Freigabeverfahren - Zertifizierung<br />

2 Sicherung <strong>der</strong> Funktion des Systems<br />

zur Vermeidung technischer Fehler von<br />

Komponenten und Übertragungswegen<br />

- Evaluierung von Komponenten<br />

3 Spezifikation Systemkonzept und Anfor<strong>der</strong>ungen<br />

an die Komponenten mit<br />

dem Ziel <strong>der</strong> Integration und Interfunktionsfähigkeit<br />

- Interfunktionsfähigkeitstests<br />

nach Testkonzeption, Evaluierung<br />

MS6.3 1 Vertrauliche Speicherung von Daten -<br />

E<strong>in</strong>führung e<strong>in</strong>es mandantenfähigen<br />

Zugriffsschutz mit def<strong>in</strong>iertem Rollenmodell<br />

MS6.3 1 Vertrauliche Speicherung von Daten -<br />

MS8.3<br />

E<strong>in</strong>führung e<strong>in</strong>es mandantenfähigen<br />

Zugriffsschutz mit def<strong>in</strong>iertem Rollenmodell<br />

2 Sicherung <strong>der</strong> Daten<strong>in</strong>tegrität bei <strong>der</strong><br />

Speicherung von Daten<br />

MS6.3 1 Vertrauliche Speicherung von Daten -<br />

E<strong>in</strong>führung e<strong>in</strong>es mandantenfähigen<br />

Zugriffsschutz mit def<strong>in</strong>iertem Rollenmodell<br />

MS15.3 1 Verwendung des EPC zur Fälschungssicherung<br />

von Produkten- Zusätzliche<br />

Verwendung <strong>der</strong> UID<br />

Tabelle 10–9 Schutzmaßnahmen <strong>für</strong> die H<strong>in</strong>tergrundsysteme<br />

10.1.4.3 Verbleibende Risiken<br />

Aus technischen o<strong>der</strong> wirtschaftlichen Gründen ist es nicht immer möglich, Gefährdungen<br />

durch Maßnahmen vollständig zu neutralisieren. In solchen Fällen verbleibt e<strong>in</strong> Risiko bestehen.<br />

In diesem Kapitel wird <strong>für</strong> die relevanten Fälle das Restrisiko benannt.<br />

10.1.5 Kundendatensysteme<br />

Der E<strong>in</strong>zelhändler verwendet IT-Systeme um den Verkauf <strong>der</strong> Produkte an den Konsumenten<br />

abzuwickeln. Diese Systeme unterstützen grundsätzlich den anonymen Verkauf und das<br />

anonyme Bezahlen <strong>der</strong> gekauften Produkte. Wie <strong>in</strong> Kapitel 10 beschrieben, verwendet <strong>der</strong><br />

Handel ggf. zusätzlich Kundendatensystemen, die optionale kundenspezifische Dienste unterstützen:<br />

1 Auslieferung von gekauften Produkten an den Kunden,<br />

2 Archivierung von Garantiedaten <strong>der</strong> gekauften Produkte,<br />

3 Abwicklung von Garantiefällen,<br />

<strong>Bundesamt</strong> <strong>für</strong> <strong>Sicherheit</strong> <strong>in</strong> <strong>der</strong> <strong>Informationstechnik</strong> 141

![[ST] System z10 EC LPAR Security Target V7.7.2 20081023 PU-205](https://img.yumpu.com/16227170/1/184x260/st-system-z10-ec-lpar-security-target-v772-20081023-pu-205.jpg?quality=85)